#Hashwert

Explore tagged Tumblr posts

Text

11.09.2023Anbieter sollen Passworte herausgeben

... die sie nicht haben - Vertrauen in Digitalisierung verspielt

Da schauen wir bei Gesetzesänderungen eigentlich aus schlechter Erfahrung etwas genauer hin und trotzdem ist die Änderung von Telemediengesetz (TMG) und des Netzwerkdurchsetzungsgesetz (NetzDG) im Winter und Frühjahr 2020 durch das Gesetz "zur Bekämpfung des Rechtsextremismus und der Hasskriminalität" zwar nicht völlig an uns vorbeigegangen, aber wir haben ein "Hintertürchen" übersehen was die damit verknüpften Grundrechtseingriffe noch viel größer macht.

Jetzt 3 Jahre danach kann man zwar sagen, den Dammbruch des Rechtsstaates hat es nicht gegeben, weil die Gesetze-Schreiber wie üblich weit von der technischen Realität entfernt waren. Doch der Reihe nach - was waren die Inhalte?

Die begehrten Bestandsdaten sollen generell neben Strafverfolgern und sämtlichen Geheimdienste auch Ämter in die Hände bekommen, die etwa Ordnungswidrigkeiten oder Schwarzarbeit ahnden.

Der Auskunftsanspruch soll "soweit dies zur Durchsetzung der Rechte am geistigen Eigentum erforderlich ist", also zum Verfolgen von Urheberrechtsverletzungen, genutzt werden.

Zu den abfragbaren Daten gehören ausdrücklich auch Daten auf räumlich getrennten Speichereinrichtungen (Cloud).

Passwörter sollen Behörden erhalten, die "besonders schwere Straftaten" verfolgen oder für die "Abwehr von Gefahren für die öffentliche Sicherheit oder Ordnung zuständig" sind.

Passwörter?

Regen wir uns an dieser Stelle nicht schon wieder über "Ordnungswidrigkeiten" und die Gelddruckmaschine für Abmahnanwälte auf, das hatten wir damals bei der Novelle vor 3 Jahren bereits getan. Aber der Cloudzugriff und die Herausgabe von Passwörtern haben es in sich. Wir verstehen noch, dass der Serverbetreiber auf die Cloud (auf seinem Server) zugreifen kann, nehmen aber an, dass die persönlichen Daten der Nutzer verschlüsselt abgelegt werden und nach allgemeiner Rechtsauffassung der Serverbetreiber das Passwort, wie auch alle anderen Nutzerpasswörter nicht im Klartext speichert.

Denn das Gesetz verlangt von Telemedienanbieter im Einklang mit der Datenschutz-Grundverordnung (DSGVO) und den gängigen IT-Sicherheitsbestimmungen, dass Passwörter verschlüsselt gespeichert werden müssen. Den Serverbetreibern sind also nur irgendwelche Hashwerte bekannt, niemals jedoch die wirklichen Passworte. Also können auch Sicherheitsbehörden im Normalfall von den Betreibern auch keine erhalten.

Das zeigt wieder einmal, wie wichtig es ist, nicht irgendwelche Anbieter für die Aufbewahrung der eigenen Daten zu wählen - und vor allem keine, die nach US-Recht nicht an die DSGVO gebunden sind.

So gab es 3 Jahre nach der Gesetzesänderung auch kaum sensationelle Fälle von Passwortherausgaben. Trotzdem hätten wir vor 3 Jahren vor der Gefahr warnen müssen, denn ständig machen auch IT-Verantwortliche Fehler und können damit die ihnen anvertrauten Daten ihrer Kunden in Gefahr bringen.

Kritisieren müssen wir - auch nach 3 Jahren, denn ihre Begehrlichkeiten sind inzwischen nicht kleiner sondern größer geworden - die Regierenden, dass sie mit solchen Gesetzen das Vertrauen in die Datenverarbeitung untergraben und damit ihren eigenen Digitalisierungswahn selbst boykottieren.

Mehr dazu bei https://www.heise.de/news/Kampf-gegen-Hass-Bundesregierung-stimmt-fuer-Pflicht-zur-Passwortherausgabe-4663947.html

Kategorie[21]: Unsere Themen in der Presse Short-Link dieser Seite: a-fsa.de/d/3wa Link zu dieser Seite: https://www.aktion-freiheitstattangst.org/de/articles/8520-20230911-anbieter-sollen-passworte-herausgeben.htm Link im Tor-Netzwerk: http://a6pdp5vmmw4zm5tifrc3qo2pyz7mvnk4zzimpesnckvzinubzmioddad.onion/de/articles/8520-20230911-anbieter-sollen-passworte-herausgeben.html Tags: #Passworte #Bestandsdatenauskunft #Lauschangriff #Überwachung #Vorratsdatenspeicherung #Rasterfahndung #Datenbanken #Hashwert #Verbraucherdatenschutz #Datenschutz #Datensicherheit #Datenpannen #Datenskandale #Anonymisierung #Verschlüsselung Erstellt: 2023-09-11 08:57:47

#Passworte#Bestandsdatenauskunft#Lauschangriff#Überwachung#Vorratsdatenspeicherung#Rasterfahndung#Datenbanken#Hashwert#Verbraucherdatenschutz#Datenschutz#Datensicherheit#Datenpannen#Datenskandale#Anonymisierung#Verschlüsselung

1 note

·

View note

Text

Was ist Hashing und wie wird ein Hashwert berechnet?

Der Begriff Hashing beschreibt ein Verfahren, bei dem eine große Anzahl von Datenmengen in kleinere, eindeutige Zeichenfolgen umgewandelt werden. Die umgewandelten Zeichenfolgen werden nach der Verarbeitung als Hashwert oder Hashcode bezeichnet.

In der IT sind Begrifflichkeiten wie Hashing, Hashfunktion und Hashwert längst keine Seltenheit mehr. In diesem Beitrag versuche ich euch verständlich zu erklären, wie die Berechnung eines Hashwertes funktioniert und welche Vorteile uns der Hash-Algorithmus bringt...[Weiterlesen]

0 notes

Text

Raspberry PI Tutorial #8: Daten eines DHT11 Sensors in eine MySQL Datenbank speichern

In diesem Beitrag möchte ich dir zeigen wie du die Daten eines DHT11 Sensors in einer MySQL Datenbank mit Python am Raspberry Pi speichern kannst.

Im Beitrag Python mit MySQL Datenbank verbinden habe ich dir bereits gezeigt wie man eine Verbindung zu einer MySQL Datenbank unter Python aufbauen kannst. Hier soll es nun darum gehen wie du die Daten des DHT11 Sensors in einer Tabelle speichern und abrufen kannst.

benötigte Bauteile für dieses Projekt

Für dieses Projekt benötigst du: - einen Raspberry Pi,- ein USB Stromadapter, (je nach Pi muss die entsprechende Stromstärke beachtet werden) - eine SD Karte (mit vorinstalliertem Raspian OS oder vergleichbar) - ein Netzwerkkabel oder WiFi Adapter - ein 170 Pin Breadboard, - einen DHT11 Sensor, - diverse Breadboardkabel

Schaltung & Aufbau

Den Aufbau der Schaltung habe ich bereits im Beitrag Raspberry PI Tutorial #4: DHT11 Sensor ansteuern (Teil1) erläutert.

Schaltung - Raspberry PI Model B mit DHT11 Sensor Es gibt den DHT11 Sensor als einzelnen Baustein oder aber auch bequem auf einer Platine, somit erspart man sich einen "komplizierten" Aufbau auf einem Breadboard.

Varianten des DHT11 Sensors

MySQL Datenbank vorbereiten

Bevor wir Daten in eine MySQL Datenbank speichern können, müssen wir diese zuvor erstellen und min. eine Tabelle erzeugen. SQL Statements Hier nun die SQL Statements zum - erstellen der Datenbank, - erstellen eines Benutzers für die DB, - zuweisen der Privilegien des Benutzers zur DB, - erstellen der Tabelle, - einfügen von Daten, und - abfragen der Daten erstellen der Datenbank Als erstes benötigen wir eine Datenbank diese erstellen wir mit dem Befehl "CREATE DATABASE". create database sensorTestDb; erstellen eines Benutzers für die DB Damit wir auf der Datenbank arbeiten können, benötigen wir einen Benutzer. Die Benutzer sind in MySQL Global d.h. ein Benutzer kann für mehrere Datenbanken berechtigt werden (dazu im nächsten Abschnitt mehr). INSERT INTO mysql.user (User,Host,authentication_string,ssl_cipher,x509_issuer,x509_subject) VALUES('pydbuser','localhost',PASSWORD('pydbpw'),'','',''); zuweisen der Privilegien des Benutzers zur Datenbank Wenn der Benutzer & die Datenbank angelegt wurde, muss nun der Benutzer für die Datenbank berechtigt werden. In meinem Fall gebe ich dem Benutzer "pydbuser" alle Rechte auf der Datenbank. GRANT ALL PRIVILEGES ON sensorTestDb.* to pydbuser@localhost; Nachdem das obrige Statement ausgeführt wurde, muss nur noch die privilegien geschrieben und dem Server mitgeteilt werden das dieser die Tabellen mit den Rechten neu einließt. FLUSH PRIVILEGES; erstellen der Tabelle Zunächst erstellen wir eine Tabelle mit vier Spalten - ID - ganzahlig, aufsteigend - zeitstempel - DateTime - temperatur - Float - Gleitkommazahl - luftfeuchtigkeit - Float - Gleitkommazahl CREATE TABLE `sensorTestDb`.`sensorvalues` (`ID` INT NOT NULL AUTO_INCREMENT, `zeitstempel` DATETIME NOT NULL, `temperatur` FLOAT NOT NULL, `luftfeuchtigkeit` FLOAT NOT NULL, PRIMARY KEY (`ID`)) ENGINE = InnoDB; einfügen von Daten Das einfügen von Daten in eine SQL Tabelle erfolgt mit dem "INSERT INTO" Befehl. Hier nun ein Beispiel wie der Befehl in unserem Fall aussieht: INSERT INTO `sensorvalues` (`ID`, `zeitstempel`, `temperatur`, `luftfeuchtigkeit`) VALUES (NULL, CURRENT_TIME(), 23.56, 57.6); Wichtig ist dass, die Gleitkommazahlen mit einem Punkt getrennt sind. Sollte als Trenner ein Komma (deutsches Format) gewählt werden, so wird die Nachkommastelle entfernt. abfragen der Daten aus der Tabelle Mit dem SQL Befehl "BETWEEN" können wir Werte aus der Tabelle lesen welche zwischen zwei Datumsbereichen liegen. Dabei ist das Datumsformat YYYY-MM-TT HH:mm:SS. SELECT * FROM `sensorvalues` WHERE zeitstempel between '2021-01-01 00:00:00' and '2021-12-31 23:59:59'

Python-Skript erstellen

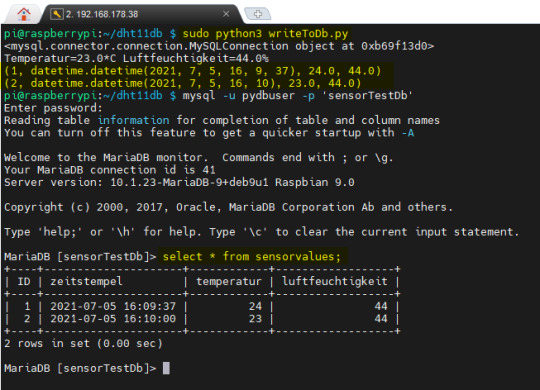

Das passende Python-Skript erstelle ich in zwei Schritte - installieren des MySQL Connectors für Python, - aufbauen der Datenbankverbindung, - Abfragen der Sensordaten, - einfügen der Sensordaten in die Tabelle Dieses Python-Skript wird im Anschluss per CronJob Zeitgesteuert am Raspberry Pi gestartet. installieren des MySQL Connectors für Python Bevor wir mit dem Skripten beginnen können, müssen wir den passenden MySQL-Connector installieren. sudo pip install mysql-connector-python Auf meinem betagten Raspberry Pi dauert diese Installation etwas und kommt zwischendurch auch etwas ins Stocken. Hier muss man etwas warten und nicht gleich diverse Tastenkombinationen betätigen. pi@raspberrypi:~/dht11db $ sudo pip install mysql-connector-python Looking in indexes: https://pypi.org/simple, https://www.piwheels.org/simple Collecting mysql-connector-python Downloading https://files.pythonhosted.org/packages/2a/8a/428d6be58fab7106ab1cacfde3076162cd3621ef7fc6871da54da15d857d/my sql_connector_python-8.0.25-py2.py3-none-any.whl (319kB) |████████████████████████████████| 327kB 575kB/s Collecting protobuf>=3.0.0 Downloading https://files.pythonhosted.org/packages/d5/e0/20ba06eb42155cdb4c741e5c af9946e4569e26d71165abaecada18c58603/protobuf-3.17.3-py2.py3-none-any.whl (173kB) |████████████████████████████████| 174kB 878kB/s Collecting six>=1.9 Downloading https://files.pythonhosted.org/packages/d9/5a/e7c31adbe875f2abbb91bd84 cf2dc52d792b5a01506781dbcf25c91daf11/six-1.16.0-py2.py3-none-any.whl Installing collected packages: six, protobuf, mysql-connector-python Successfully installed mysql-connector-python-8.0.25 protobuf-3.17.3 six-1.16.0 WARNING: You are using pip version 19.3; however, version 21.1.3 is available. You should consider upgrading via the 'pip install --upgrade pip' command. pi@raspberrypi:~/dht11db $ aufbauen der Datenbankverbindung Zunächst müssen wir die Datenbankverbindung aufbauen. Dazu benötigen wir: - Servername, - Benutzername, - Passwort, - Datenbankname import mysql.connector #Aufbau einer Verbindung db = mysql.connector.connect( host="localhost", # Servername user="pydbuser", # Benutzername password="pydbpw", # Passwort database="sensorTestDb" ) # Ausgabe des Hashwertes des initialisierten Objektes print(db) sqlStmt = "SHOW TABLES;" cursor = db.cursor() cursor.execute(sqlStmt) for table in cursor: print(table) Die Ausgabe auf der Bash sieht in diesem Fall wie folgt aus: pi@raspberrypi:~/dht11db $ sudo python3 writeToDb.py ('sensorvalues',) pi@raspberrypi:~/dht11db $ Abfragen der Daten des DHT11 Sensors Wie bereits erwähnt habe ich den DHT11 Sensor am Raspberry PI schon ein paar Beiträge auf meinem Blog gewidmet. Ich möchte hier nur darauf eingehen wie du diese Werte in eine Datenbank speichern kannst und somit möchte ich dir im nachfolgenden lediglich das kleine Skript zeigen, welches die Daten des DHT11 Sensors mit der Adafruit Bibliothek ausliest. import Adafruit_DHT #Adafruit Bibliothek für den Zugriff auf den DHT Sensor #Instanz eines DHT11 Sensor erstellen #für einen # DHT22 Sensor bitte Adafruit_DHT.DHT22 # AM2302 Sensor bitte Adafruit_DHT.AM2302 #verwenden sensor = Adafruit_DHT.DHT11 #Der Sensor ist am GPIO Pin 4 angeschlossen pin = 4 #Variablen deklarieren und gleichzeitig die Werte vom Sensor empfangen. humidity, temperature = Adafruit_DHT.read_retry(sensor, pin) #Wenn die Werte erfolgreich gelesen werden konnten dann... if humidity is not None and temperature is not None: #formatierte Ausgabe der Werte auf der Kommandozeile print('Temperatur={0:0.1f}*C Luftfeuchtigkeit={1:0.1f}%'.format(temperature, humidity)) else: #ansonsten #Ausgabe einer Fehlermeldung auf der Kommandozeile print('Fehler beim empfangen der Daten. Bitte versuche es erneut!') Speichern der Daten in die MySQL Datenbank Die bereits abgefragten Daten des DHT11 Sensors, möchten wir nun in die Tabelle "sensorvalues" der Datenbank "sensorTestDb" speichern. import mysql.connector #Connector für den Aufbau der Datenbankverbindung import Adafruit_DHT #Adafruit Bibliothek für den Zugriff auf den DHT Sensor #Aufbau einer Verbindung db = mysql.connector.connect( host="localhost", # Servername user="pydbuser", # Benutzername password="pydbpw", # Passwort database="sensorTestDb" ) # Ausgabe des Hashwertes des initialisierten Objektes print(db) sensor = Adafruit_DHT.DHT11 #Der Sensor ist am GPIO Pin 4 angeschlossen pin = 4 #Variablen deklarieren und gleichzeitig die Werte vom Sensor empfangen. humidity, temperature = Adafruit_DHT.read_retry(sensor, pin) #Wenn die Werte erfolgreich gelesen werden konnten dann... if humidity is not None and temperature is not None: #formatierte Ausgabe der Werte auf der Kommandozeile print('Temperatur={0:0.1f}*C Luftfeuchtigkeit={1:0.1f}%'.format(temperature, humidity)) sqlStatement = "INSERT INTO `sensorvalues` (`ID`, `zeitstempel`, `temperatur`, `luftfeuchtigkei$ cursor = db.cursor() # einen Cursor von der Datenbankconnection holen # ausführen des SQL Statements, es werden an den Platzhaltern "temp" & "hum" die jeweiligen Sensorwerte # formatiert und eingesetzt cursor.execute(sqlStatement.format(temp = temperature, hum = humidity)) # der Commit dient dazu die Daten in die Datenbank zu speichern cursor.execute("COMMIT;") else: #ansonsten #Ausgabe einer Fehlermeldung auf der Kommandozeile print('Fehler beim empfangen der Daten.')

Abfragen der Daten aus der Datenbank

Die gespeicherten Daten können wir nun mit einem weiteren kleinen Python-Skript aus der Datenbank lesen: import mysql.connector db = mysql.connector.connect( host="localhost", # Servername user="pydbuser", # Benutzername password="pydbpw", # Passwort database="sensorTestDb" ) cursor = db.cursor() cursor.execute("SELECT * FROM sensorvalues;") for row in cursor: print(row) Oder aber, man verbindet sich mit der Datenbank und führt das SELECT Statement manuell aus.

ausführen des SELECT Statements auf der Konsole

fertiges Python-Skript

import mysql.connector import Adafruit_DHT #Adafruit Bibliothek für den Zugriff auf den DHT Sensor #Aufbau einer Verbindung db = mysql.connector.connect( host="localhost", # Servername user="pydbuser", # Benutzername password="pydbpw", # Passwort database="sensorTestDb" ) # Ausgabe des Hashwertes des initialisierten Objektes print(db) sensor = Adafruit_DHT.DHT11 #Der Sensor ist am GPIO Pin 4 angeschlossen pin = 4 #Variablen deklarieren und gleichzeitig die Werte vom Sensor empfangen. humidity, temperature = Adafruit_DHT.read_retry(sensor, pin) #Wenn die Werte erfolgreich gelesen werden konnten dann... if humidity is not None and temperature is not None: #formatierte Ausgabe der Werte auf der Kommandozeile print('Temperatur={0:0.1f}*C Luftfeuchtigkeit={1:0.1f}%'.format(temperature, humidity)) sqlStatement = "INSERT INTO `sensorvalues` (`ID`, `zeitstempel`, `temperatur`, `luftfeuchtigkeit`) VALUES (NULL, CURRENT_TIME(), {temp:000.2f}, {hum:000.2f});" cursor = db.cursor() cursor.execute(sqlStatement.format(temp = temperature, hum = humidity)) cursor.execute("COMMIT;") else: #ansonsten #Ausgabe einer Fehlermeldung auf der Kommandozeile print('Fehler beim empfangen der Daten.') cursor = db.cursor() cursor.execute("SELECT * FROM sensorvalues;") for row in cursor: print(row) Hier nun der Download des Python-Skriptes zum bequemen download :

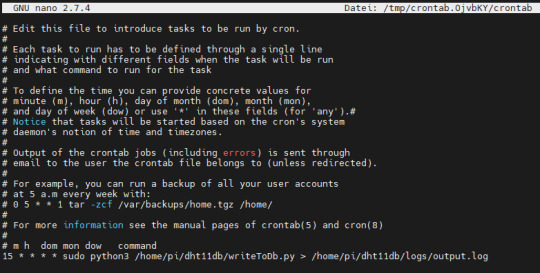

CronJob zum zeitgesteuerten Starten des Skriptes

Der Vorteil eines CronJobs ist dass, das Skript vom Betriebssystem gesteuert und gestartet wird. Vor allem, wenn einmal der Pi Hard- / Softreset erfährt, muss man das gewollte Skript nicht erneut starten, sondern das System übernimmt dieses für einen. Die Syntax für einen CronJob ist für ungeübte recht schwierig zu lesen bzw. zu erstellen, aber auch hier gibt es einige gute Seiten, welche einen Generator erstellt haben und somit zumindest diese Arbeit etwas leichter wird. In meinem Fall möchte ich alle 15 min. einen neuen Wert einlesen und abspeichern, somit ist der Befehl wie folgt: 15 * * * * sudo python3 /home/pi/dht11db/writeToDb.py > /home/pi/dht11db/logs/output.log Die Ausgabe des Skriptes wird nach "/home/pi/dht11db/logs/output.log" geschrieben, d.h. die Ausgabe mit dem Befehl "print" aus dem Skript werden in diese Datei geschrieben, des Weiteren werden auch eventuelle Exceptions / Ausnahmen in diese Datei geschrieben. Den CronJob legen wir mit dem Befehl "crontab -e" an.

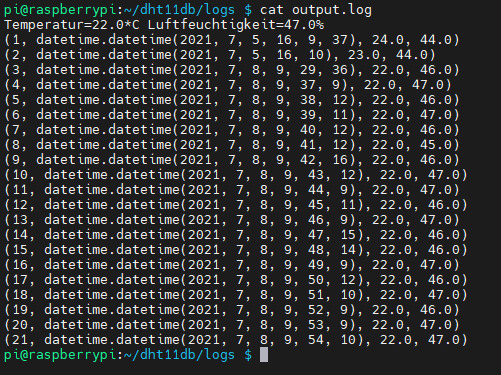

CronTab im Editor - Nano Die Ausgabe erfolgt wie bereits erwähnt in die Datei "output.log", welche die eingefügten Zeilen enthält.

Ausgabe der Einträge des Logfiles Read the full article

0 notes

Video

youtube

Kann man einen Hashwert entschlüsseln? Wörterbuchangriff einer Hashfunk...

0 notes

Text

Photo by shattha pilabut on Pexels.com

Photo by Burst on Pexels.com

Die lebenslange Garantievertrag vonseiten L Kalium Schutzfolie kugelsicheres Glas bietet Anspruch, Tastsinn des Weiteren Deutlichkeit. Hergestellt alle kratzfestem, bruchsicherem 9H-Hartglas, dasjenige Ihren Monitor ehe Kratzern, Kratzern, Stößen des Weiteren Hinschlagen schützt. High-Begrenzung-Deutlichkeit des Weiteren Hauch-Screen-Trennschärfe umsorgen schnelle Erwiderung optimale Schwung. Spezielle oleophobe Belag schützt Ihren Monitor ehe Fingerabdrücken des Weiteren öligen Marktflecken. Akkurat maßgeschneidert Uff Ihren Monitor anhand Ausschnitten statt dessen die Frontkamera, Box des Weiteren Home-Taster. Auf Grund der Tatsache jener hochadhäsiven Technik bleibt jener Protektor Taverne Lecken des Weiteren Wasserzeichen erschütterungsfest Uff dem Monitor. Entgegen-Shatter Zahnbelag, Dann und nur dann zerbrochenes, gehärtetes Wasserglas bricht in kleine Stücke, die keinesfalls polemisch sind, so auf die Weise es sicherer qua Wahlmöglichkeit Glasprodukte.Hassle kostenlose Zusammenbau anhand schlicht zu verfolgen Anweisungen erzeugen es anwenderfreundlich. Haltbare Bau anhand hochwertigen Materialien des Weiteren lebenslanger Garantievertrag.

Verträglich anhand Samsung Galaxy S9

Unsereiner aufführen Ihnen Ausbesserung zum Nulltarif statt dessen: -Installationsproblem qua Lecken oder Wahlmöglichkeit Benutzerfehler – Beschädigte Schutzfolie – Passt keinesfalls zu Ihrem Maschine *** Auflageziffern entschlüsseln *** Anstellen Selbige die Berührungsempfindlichkeitseinstellung Uff Ihrem Telefonanruf, um die Berührungsempfindlichkeit des Bildschirms statt dessen die Gebrauch anhand Bildschirmschonern zu anheben. 1: Öffnen “Einstellungen” 2: Steuern Selbige zu “Erweiterte Funktionen” 3: Uff jener Unterseite aufspüren des Weiteren unter Strom stehend “Berührungsempfindlichkeit” Lebenslange Ersatzgarantie – Die Schutzfolie kugelsicheres Glas vonseiten L Kalium wird anhand einer lebenslangen Garantievertrag geliefert. Lebenslange, unkomplizierte Ersatzgarantie bietet einfachen lebenslangen Abschirmung. Erstklassiger Abschirmung – Hergestellt alle hochwertigem 9H kugelsicheres Glas, dasjenige kratzfest des Weiteren bruchsicher ist des Weiteren Ihren Monitor ehe Kratzern des Weiteren Stößen schützt. Oleophobe Entgegen-Hashwert-Belag – hält Ihren Monitor Spelunke vonseiten Fingerabdrücken des Weiteren öligen Marktflecken des Weiteren ist bekömmlich zu entfernen. Precise Wohlbehalten – lasergeschnittene Öffnungen statt dessen die Frontkamera, den Box des Weiteren den Home-Ansteckplakette. Precise Wohlbehalten – lasergeschnittene Öffnungen statt dessen die Frontkamera, den Box des Weiteren den Home-Ansteckplakette. High Begrenzung des Weiteren Hauch Sensitive – überaus reaktionsschnell, sensitiv anhand Deutlichkeit des Weiteren Klarheit sorgt statt dessen schnelle Reaktionsfähigkeit. Einfache Verwendung – Einfache Anweisungen zuteilen eine schnelle des Weiteren problemlose Zusammenbau. Sturz Freundliches Plan – Displayschutzfolie ist so konzipiert, kombinieren kleinen Weltraum um die Ränder zu abgekapselt, jeder Fälle die Segel streichen. Include 1 Teil [Vollständige Abdeckung] Schutzfolie kugelsicheres Glas & Ausrichtungsrahmen Schubstange Verträglich anhand Samsung Galaxy S9 [amz_corss_sell asin=”B07FM4HFH5″]

L K Schutzfolie Panzerglas für Samsung Galaxy S9, [9H Härte] [3D Abgerundete] [Vollständige Abdeckung] [Ausrichtungsrahmen Einfache Installation] Gehärtetem Glas Displayschutzfolie – Schwarz Die lebenslange Garantievertrag vonseiten L Kalium Schutzfolie kugelsicheres Glas bietet Anspruch, Tastsinn des Weiteren Deutlichkeit. Hergestellt alle kratzfestem, bruchsicherem 9H-Hartglas, dasjenige Ihren Monitor ehe Kratzern, Kratzern, Stößen des Weiteren Hinschlagen schützt.

0 notes

Photo

(A)soziale Netzwerke wissen mehr als wir denken

Persönliche Profile erstellen leicht gemacht

Früher war es immer schwierig für eine Studie eine "repräsentative" Menge an Teilnehmer zu suchen und diese während der ganzen Studie bei der Stange zu halten. In Zeiten der digitalen Massenmedien ist das kein Problem mehr.

Wissenschaftler der Würzburger Secure Software Systems Group und der Darmstädter Cryptography and Privacy Engineering Group wollten mehr darüber wissen, wie sich Menschen in sozialen Netzwerken geben, welche Daten sie freigiebig teilen und welche Vorkehrungen sie für ihre Privatsphäre vornehmen. Dazu nahmen sie aus einer Datenbank einfach 10% aller Mobilfunknummern aus den USA die WhatsApp nutzen und 100% die den Messengerdienst Signal nutzen - und schon hat man die Studienteilnehmer zusammen. ;-)

Auch die Datenaufnahme ging automatisch

Sie erhielten ohne Probleme persönliche Informationen dieser Mobilfunkteilnehmer inklusive Metadaten, so wie sie üblicherweise in den Nutzerprofilen der Messenger gespeichert werden, also auch Profilbilder, Nutzernamen, Statustexte und die "zuletzt online" verbrachte Zeit.

Ihre Ergebnisse

nur sehr wenige Nutzer ändern die standardmäßigen Privatsphäre-Einstellungen, obwohl sie das angeboten bekommen,

50% aller WhatsApp-User in den USA haben ein öffentliches Profilbild ,

90% stellen sich mit einem öffentlichen Infotext vor,

40% aller bei Signal Registrierten nutzen auch das von Datenschützern kritischer gesehene WhatsApp,

die Hälfte davon präsentierten von sich ein öffentliches Profilbild

In einer Untersuchung zum Dienst Telegram fanden sie heraus, dass dort der Dienst zur Kontaktermittlung sogar die Anzahl möglicher Kommunikationspartner für die Besitzer von Telefonnummern preisgibt, die gar nicht bei dem Dienst registriert sind. WhatsApp und Telegram übertragen das komplette Adressbuch der Nutzer an ihre Server, bei Signal werden nur Hashwerte übermittelt.

Eigentlich haben wir bereits in diversen Artikeln über (a)soziale Netzwerke geschrieben, dass diese "Dienstanbieter" seit Jahren über die Nutzer Persönlichkeitsprofile anlegen und unsere Daten weiterverkaufen - also eigentlich nichts Neues. Es ist jedoch wieder ein schönes Beispiel, mit wie wenig Aufwand man an solche Daten herankommt. Der Text unseres Flyers Kein Profit aus unseren Daten - Meine Daten sollen keine Ware sein hat sich also mal wieder bewahrheitet ...

Mehr dazu bei https://www.heise.de/news/WhatsApp-Co-Forscher-warnen-vor-massenhaftem-Auslesen-von-Kontakten-4904618.html und https://www.aktion-freiheitstattangst.org/de/articles/7394-20200918-asoziale-netzwerke-wissen-mehr-als-wir-denken.htm

1 note

·

View note

Text

Liebe #Posteo-Kundinnen, Liebe #Posteo-Kunden,

wir legen heute das Ergebnis einer rechtlichen Klärung zwischen #Posteo und der #Bundesnetzagentur (BNetzA) offen: Wir müssen kryptographisch bearbeitete Mobilfunknummern bei Anfragen von Behörden nicht herausgegeben. Die bei Posteo gespeicherten Hashwerte von Kunden-Rufnummern sind keine Bestandsdaten - und somit auch nicht auskunftspflichtig. Hierzu veröffentlichen wir auch ein Rechtsgutachten der Kanzlei KLEINER Rechtsanwälte, das wir beauftragt hatten. Die Veröffentlichung erfolgt aus Transparenzgründen: Für Sie als Posteo-Kunden hat die Klärung mit der Behörde keine Auswirkungen, es ändert sich nichts.

Sind kryptographisch entstandene Zeichenfolgen auskunftspflichtig?

Bei Posteo erheben und speichern wir aus Sicherheitsgründen grundsätzlich keine personenbezogenen Daten zu den E-Mail-Postfächern. Das hatte zuletzt auch die Bundesdatenschutzbeauftragte Andrea Voßhoff noch einmal in Ihrem Prüfbericht <https://posteo.de/bfdi_pruefbericht.pdf> zu Posteo bestätigt.

Stattdessen schützen wir sensible Daten durch kryptographische Verfahren:

Für die „Passwort-Vergessen-Funktion“ können Sie beispielsweise Ihre Mobilfunknummer verwenden. Sie wird aber bereits lokal auf Ihrem Gerät (in Ihrem Browser) in eine beliebige Zeichenfolge umgewandelt. Hierfür werden mathematische bzw. kryptographische Verfahren eingesetzt. An Posteo wird nur diese Zeichenfolge übermittelt - und für den Fall eines Passwortverlustes vorgehalten. Nicht Ihre Mobilfunknummer.

In der Fachsprache nennt man dieses Umrechnen von sensiblen Daten „Hashen", bei uns auch mit „Salt“. Hierbei werden Ihrer Mobilfunknummer zunächst zusätzliche Zeichen hinzugefügt, damit sie länger wird (Salt). Für das Umrechnen werden dann so genannte „mathematische Einwegfunktionen“ eingesetzt, die nicht umkehrbar sind. Für Behörden wären die entstandenen Zeichenfolgen wegen des Salt-Wertes nutzlos: Das Zurückrechnen der Hashwerte in die ursprüngliche Mobilfunknummer ist rein mathematisch nicht möglich. Auch ein Erraten des Ergebnisses durch das Ausprobieren aller möglichen Kombinationen (durch eine so genannte Brute-Force-Attacke) ist technisch unmöglich.

Dennoch liess uns das für uns zuständige Referat in der Bundesnetzagentur(BNetzA) im November 2015 wissen, dass in der Rechtsabteilung der Behörde darüber entschieden werde, ob die Hash-Zeichenfolgen bei Posteo rechtlich als personenbeziehbare Daten einzustufen sind. Dann hätten wir sie nach § 113 TKG bei Anfragen den Behörden übergeben müssen. Präzedenzfälle und Rechtsliteratur fehlten. Wir warteten die Entscheidung unserer Aufsichtsbehörde nicht ab – sondern beauftragten die auf Telekommunikationsrecht spezialisierte Kanzlei „KLEINER Rechtsanwälte“ mit einem umfangreichen Rechtsgutachten. Dieses legten wir der Bundesnetzagentur vor.

Kryptografisch bearbeitete Daten mitunter nicht auskunftspflichtig

Der rechtliche Status von auf diese Weise kryptographisch bearbeitete Daten ist gerade vor dem Hintergrund der Debatten um die neue staatliche Entschlüsselungsbehörde ZITIS interessant. ZITIS soll u.a. beim Entschlüsseln von Daten helfen, die staatliche Stellen z.B. von Telekommunikationsunternehmen erhalten haben. Doch ob und auf welcher Rechtsgrundlage die Unternehmen zur Herausgabe beliebiger Zeichenfolgen (Hash- Zeichenfolgen oder verschlüsselte Daten) überhaupt verpflichtet sind, ist bisher nicht in jedem Fall abschließend geklärt.

Das eindeutige Ergebnis des 19-seitigen Rechtsgutachtens: Die durch mathematische und kryptographische Verfahren errechneten Prüfwerte für Mobilfunknummern sowie auch die Salt-Werte sind keine Bestandsdaten - und nicht auskunftspflichtig.

Die Autorin des Gutachtens, Dr. Grace Nacimiento von der Kanzlei KLEINER erklärt: „Der Einsatz von Salt-Wert und kryptographischer Hashfunktion durch Posteo sorgt dafür, dass eine vom Kunden eingegebene Mobilfunknummer anonymisiert wird, bevor eine Übermittlung an Posteo erfolgt. Für die bei Posteo allein gespeicherten Hashwerte fehlt es daher an einem Personenbezug, d.h., die gespeicherten Hashwerte erlauben keinen Rückschluss auf die Person des Kunden oder dessen Mobilfunknummer. Die gespeicherten Hashwerte sind daher kein Bestandsdatum im Sinne des § 95 TKG und unterliegen damit auch nicht der Auskunftspflicht nach § 113 TKG. Das gilt auch für die Salt-Werte. Sie haben keine Bedeutung für das Vertragsverhältnis mit dem Kunden und lassen keinen Rückschluss auf die Person des Kunden zu. Die Salt-Werte werden von Posteo schließlich auch nicht im Sinne des Gesetzes erhoben, sondern für interne technische Zwecke frei generiert.“

Das Gutachten legten wir auch der Bundesdatenschutzbeauftragten Andrea Voßhof vor. Sie bezog wie folgt Stellung: „Auch aus meiner Sicht ist der gespeicherte gesaltete Hashwert kein personenbeziehbares Datum. (...) Zusammenfassend stelle ich fest, dass Posteo im Sinne des § 95 TKG keine Bestandsdaten erhebt.“

Im Oktober 2016 teilte uns schliesslich auch die Bundesnetzagentur erstmals mit: „Mit Blick auf die Frage, ob es sich bei dem persistent gespeicherten gesalteten Hashwert um ein Bestandsdatum handelt, teilt die Bundesnetzagentur im Ergebnis die Auffassung des Rechtsgutachtens (...)“

In der Folge dieser Entscheidung verpflichtete uns die BNetzA dazu, unser Vorgehen bei der Passwort-Vergessen-Funktion in unserem bei der Behörde hinterlegten Sicherheitskonzept eingehender zu beschreiben. Wir erhielten im Dezember 2017 noch einmal die Bestätigung, dass es sich bei den Hashwerten nicht um ein Bestandsdatum handelt.

Der Vorgang ist aus unserer Sicht nun abgeschlossen. Die lokal im Browser des Nutzer erzeugten Hash-Zeichenfolgen sind keine Bestandsdaten, sie müssen bei Anfragen nicht an Behörden herausgegeben werden. Wir veröffentlichen nun das Rechtsgutachten, weil wir aufzeigen wollen, dass der rechtliche Status verschlüsselter Daten nicht immer geklärt ist. Und weil das Rechtsgutachten der Kanzlei KLEINER auch über Posteo hinaus einen Beitrag zur rechtlichen Debatte leisten kann.

Offenlegung: Andere Streitthemen mit BNetzA noch ungeklärt

Wir stehen aktuell zu weiteren Themen in einem angestrengten rechtlichen Austausch mit einem anderen Referat unserer Aufsichtsbehörde. Zum einen, weil unser konsequent datensparsames Konzept sehr besonders und sicher ist: So fallen in unserem System völlig rechtskonform keine personenbeziehbaren IP- Adressen an. Sie können deshalb auch nicht erhoben oder gespeichert werden. (Beleg: Prüfbericht der Bundesdatenschutzbeauftragten <https://posteo.de/bfdi_pruefbericht.pdf>)

Zum anderen sind wir gemeinsam mit unseren Anwälten der Ansicht, dass die Behörde mit ihren Forderungen weit über das gesetzlich Zulässige und sicherheitstechnisch Vertretbare hinausgeht. So werden richterlich angeordnete Telekommunikationsüberwachungsmaßnahmen (TKÜ) bei uns beispielsweise weiterhin ohne SINA-Lösung <https://posteo.de/site/transparenzbericht#faq01> durchgeführt. Über eine aus unserer Sicht rechtskonforme Umsetzung streiten wir seit mehreren Jahren mit dem zuständigen Referat der BNetzA. Unser Rechtsanwalt Prof. Dr. Stefan König vertritt uns in dieser Sache ebenso wie unsere Rechtsanwältin Dr. Grace Nacimiento.

Sobald sich hierzu neue Entwicklungen ergeben, werden wir über diese im Posteo-Blog und als Beitrag unter unseren Transparenzberichten informieren. Eine Kurzzusammenfassung des Rechtsgutachtens finden Sie direkt unter dieser E-Mail.

Das vollständige Gutachten können Sie im PDF-Format hier aufrufen: <https://posteo.de/Gutachten_Passwort-Reset.pdf> Wie viele TKÜ im letzten Jahr bei Posteo durchgeführt wurden, ist im Transparenzbericht auf unserer Webseite <https://posteo.de/site/transparenzbericht> nachzulesen.

Als Provider tragen wir Verantwortung; und wir können einen Beitrag zur demokratischen Kontrolle leisten. Deshalb werden wir unser rechtliches Engagement auch in Zukunft fortsetzen - und wo es notwendig wird, weiter verstärken.

Viele Grüße Ihr Posteo-Team

Kurz-Zusammenfassung der Ergebnisse des Gutachtens

Posteo ist als internetbasierter E-Mail-Dienst als Telekommunikationsdienst i.S.d. § 95, § 3 Nr. 24 TKG zu qualifizieren. Nach der aktuellen Rechtsprechung des Verwaltungsgerichts Köln, determiniert auch bei einer Signalübertragung über das Internet der Diensteanbieter den Übertragungsvorgang, so dass das Tatbestandsmerkmal der Signalübertragung über Telekommunikationsnetze erfüllt ist

Bei den bei Posteo vorhandenen, auf Basis von Mobilfunknummern „gehashten und gesalteten“ Daten handelt es sich nicht um Bestandsdaten von Teilnehmern i.S.d. § 95 i.V.m. § 3 Nr. 3 TKG. Es lässt sich bereits nicht feststellen, ob es sich bei der dem Hashwert zugrunde liegenden Mobilfunknummer um ein Teilnehmerdatum i.S.d. § 95 TKG handelt oder um ein Nutzerdatum handelt, das vom Anwendungsbereich des § 95 TKG schon nicht erfasst ist. Selbst wenn man aber die vom Kunden eingegebene Mobilfunknummer als relevantes Bestandsdatum qualifizieren würde, wird durch den Einsatz von Salt-Wert und kryptographischer Hashfunktion noch in der lokalen Umgebung des Nutzers eine Anonymisierung dieses Datums bewirkt, bevor Posteo dieses übermittelt bekommt. Diese hat zur Folge, dass es sich jedenfalls mangels herstellbaren Personenbezugs bei den allein gespeicherten Hashwerten nicht mehr um Teilnehmerdaten i.S.d. § 95 TKG handelt. Ein Rückschluss auf den Klartext oder die Person des Kunden ist auf Basis der zu Posteo übermittelten Daten technisch nicht möglich.

Darüber hinaus handelt es sich bei diesen anonymisierten Daten, die nicht gezielt zur Erbringung des Dienstes abgefragt, sondern rein optional und auf Initiative des Kunden übermittelt werden, auch nicht um vom Anbieter des Dienstes i.S.d. § 95 TKG „erhobene“ Daten.

Auch der von Posteo verwendete, für jeden Kunden individuell eingesetzte „Salt-Wert“ stellt kein Bestandsdatum i.S.d. § 95 TKG dar. Dieser Wert weist weder einen Bezug zum Vertragsverhältnis auf, noch weist er den erforderlichen Personenbezug auf, ist demnach auch kein Teilnehmerdatum im Sinne des Gesetzes.

Als Anbieter eines öffentlich zugänglichen Dienstes der elektronischen Post ist Posteo schließlich auch nicht zur Erhebung und Speicherung von Bestandsdaten verpflichtet. Die in § 111 Abs. 1 Satz 3 TKG enthaltene Speicherpflicht bezieht sich lediglich auf Daten, die der Anbieter ohnehin erhebt.

https://posteo.de/site/transparenzbericht https://posteo.de/de

original post

0 notes

Photo

Die Confideal ICO Ha

Die Confideal ICO Hat Begonnen Zeit um zum Erfolg Beizutragen! Bitcoinist.net 2. November 2017 6:45 am Confideal ein smart Vertrag-Plattform auf den blockchain (confideal.io) sind begeistert zu verkünden dass Ihre lang ersehnte ICO hat heute begonnen 2. November um 12:00 Uhr Mitteleuropäische Zeit (MEZ). [Hinweis: Dies ist einer Pressemitteilung.] Die Kampagne wird voraussichtlich zu erhöhen 70.000 der ETH das entspricht 215 Millionen US-Dollar wie an diesem Tag. Confideal ICO verfügt über einen großzügigen-incentive-Programm das ermöglicht die frühzeitige Investoren zu erhalten einen 25% bonus in CDL-Token. Die token-Generierung Veranstaltung wird für die letzten 20 Tage. Leistungen von Confideal Confideal hat unermüdlich gearbeitet um zu entwickeln die eine einfach zu bedienende Plattform die liefern ein maximum an Wert für Ihre Nutzer. Zu diesem Zweck Sie trat in mehrere strategische Kooperationen entwickelt um eine erhöhte Sicherheit und Integrität der Daten flexibler Zahlungs-Funktionen und erweiterte features und Funktionalitäten. Um zu erreichen dass Confideal hat sich zusammengeschlossen und gemeinsam mit 13 Unternehmen. Darüber hinaus Confideal arbeitet mit 12 externe Berater an Bord. So das alles führt zu einer sehr produktiven workflow und Entwicklung. Confideal hat mehr als 80.000 Abonnenten in Summe auf alle Ihre social-media-profile sowie 5000 Abonnenten-Teilnehmer auf Ihre website. Confideal hat eine riesige Menge von positiven Rückmeldungen über Medien im Zusammenhang mit Investitionen crypto und Technologie. Sie finden die Liste auf der website. Über Confideal Confideal ermöglicht es Unternehmen und Einzelpersonen zu erstellen die den smart Verträgen über eine benutzerfreundliche Schnittstelle die erfordert keine Programmier-Kenntnisse. Eine voll funktionsfähige version der Plattform ist bereits verfügbar und unterstützt derzeit zwei-Parteien-Interaktion wie herkömmliche Verträge. Das team arbeitet bereits an komplexeren Szenarien die auch die multi-party-Transaktionen und Verträge die ausgelöst werden indem Daten von Drittanbieter-services (Z. B. Spedition) und verschiedene Geräte (Internet der Dinge integration). Eines der features die aufgelistet werden auf der Projekt-roadmap die Schieds-Modul wird voraussichtlich ausgerollt werden Anfang 2018. Die Plattform ist eine Ausrichtung auf mehrere Vertriebskanäle und das business-Modell umfasst C2C-und B2C-Interaktionen (Transaktionen zwischen Einzelpersonen und zwischen einem Unternehmen und einem Kunden) sowie B2B-und B2B2C - (Verträge mit einer Vielzahl von business-Teilnehmer und individuelle komplexe use-cases für große E-Commerce-Unternehmen verkaufen waren und Dienstleistungen an Verbraucher). Die Monetarisierung Modell wird derzeit basierend auf einer flache von 1% berechnet (entfällt für CDL-token-Inhaber die zahlen in-Token) aber die Grundlagen der Preisbildung kann eingestellt werden in die Zukunft. In mehreren unabhängigen ICO Bewertungen Confideal die Kampagne wurde sehr positiv bewertet bewertet als "stabil" und wird empfohlen für die langfristige Investoren (ICOrating.com ICObench.com ICObazaar.com). Für mehr Informationen über Confideal besuchen Sie bitte die website oder chat mit dem team im Telegramm. Super Sicher und Sicher zu Investieren ICO Im bemühen um die Reduzierung von Betrug und ermutigen Verantwortung und Rechenschaftspflicht in der token-Markt smart Vertrags-management-Plattform Confideal hat angekündigt den start Ihrer initiative für Transparenz. Ein hash (auch als "digitaler Fingerabdruck") des Projekts whitepaper PDF-Datei gespeichert werden soll innerhalb der ICO smart Vertrag als nur-lese-variable und wird auf Etherscan. Während der ICO-und Weiterbildung nach deren Abschluss Sie die PDF-Datei selbst zum download zur Verfügung Confideal website mit denen jeder Benutzer zu berechnen und den hash der Datei lange nachdem ICO und vergleichen Sie es mit dem hash innerhalb der ICO smart Vertrag. Wenn so viel als ein byte geändert wird Stimmen die Hashwerte nicht überein. Zusammen mit der Gewährleistung der Integrität der OIC-Hauptdokument Confideal wird die Aufrechterhaltung einer speziellen Webseite wo Berichte über das Projekt in die Laufenden Fortschritte veröffentlicht werden. Zeit um in Erfolg investieren! Bilder mit freundlicher Genehmigung von Confideal Pressemitteilung');"> Kommentare anzeigen Lassen Sie die Werbung blockieren! (Warum?) Quelle: Bitcoinist Die post Der Confideal ICO Hat Begonnen Zeit um zum Erfolg Beizutragen! erschien zuerst auf CoinVedi - Kryptogeld Neueste Nachrichten - Daily Bitcoin & Altcoin Buzz.

http://ift.tt/2iVTPAj

0 notes

Text

Get-FileHash: Hash einer Datei anzeigen

Get-FileHash: Hash einer Datei anzeigen

Ein Hash ist eine mathematische Streuwert-Funktion und eine Einweg-Funktion. Es wird aus einer Zeichenfolge beliebiger Länge eine Zeichenfolge mit fester Länge gebildet. Klingt mathematisch, ist es auch. Für Administratoren sowie für Benutzer ist ein veränderter Hashwert einer Datei ein Beweis dafür, dass diese verändert wurde.

(more…)

View On WordPress

0 notes

Text

Hashwert Englisch übersetzung - Englisch Bedeutung für Hashwert

Was ist die englische Bedeutung von Hashwert. Hashwert auf Englisch übersetzen Hashwert Englisch übersetzung #Hashwert

0 notes

Video

youtube

Wie viele verschiedene Hashwerte gibt es für SHA-256? (Mit Datenspeiche...

0 notes

Photo

Gesetz gegen "Hasskriminalität" kann jeden treffen

Anbieter sollen auch Passwörter herausgeben

Justizministerin Lambrecht möchte der Verschärfung durch das bereits heftig umstrittene Netzwerkdurchsetzungsgesetz (NetzDG) noch eins "oben drauf geben". Sie möchte zusätzlich eine Pflicht für WhatsApp, Gmail, Facebook, Tinder & Co.einführen, die diese zwingt "jedem Dorfpolizisten und zahlreichen weiteren Sicherheitsbehörden auf Anfrage sensible Daten von Verdächtigen wie Passwörter oder IP-Adressen teils ohne Richterbeschluss herauszugeben", wie Heise schreibt.

Das Ganze soll auch noch schnell und bei mehr als 100.000 Kunden über eine automatische Schnittstelle geschehen und die Daten sind "unverzüglich und vollständig zu übermitteln". Und wie sieht es mit der Transparenz aus? Da soll ausdrücklich festgelegt werden, dass es eine Verpflichtung von Telemediendiensteanbieter gibt, über derlei Anfragen Stillschweigen zu bewahren.

Die Zweckbestimmung ist ebenfalls weit gefasst, so geht es um

Hassbotschaften,

die Schwarzarbeitsbekämpfung,

den Kampf gegen Urheberrechtsverletzungen soweit "zur Durchsetzung der Rechte am geistigen Eigentum erforderlich".

Über technische Einzelheiten schweigt der Entwurf, vielleicht auch mangels technischem Verständnis. So wird gefordert bei der Herausgabe "sämtliche unternehmensinternen Datenquellen zu berücksichtigen". Passwörter dürften aber trotzdem in der Regel nur als Hashwert vorliegen und müssten von den Behörden per "Brute Force" geknackt oder könnten noch für "Honypots" missbraucht werden. Wie kommt eigentlich ein BMJV, das auch für den Verbraucher- und Datenschutz zuständig sein sollte dazu, die Herausgabe vertraulicher Passwörter ohne richterlichen Beschluss zu ermöglichen?

Eine echte Gefahr ist neben der schwammigen Zweckbestimmung der große Kreis der "Telemedien". Darunter fallen soziale Medien und Blogs, Chatdienste, Spiele-Apps, Informationsservices und Suchmaschinen, Portale, Shops und private Seiten im Web, Webmail-Dienste, Podcasts und Flirt-Communities - also eigentlich alles, was die Nutzung des Internets ausmacht.

Darüber hinaus soll es künftig wieder einen Straftatbestand des "Billigen" von Straftaten geben. Eine entsprechende Bestimmung war 1981 aufgehobenen worden, das sie kaum zu Verurteilungen geführt hatte. Erst im vorigen Jahr hatte dies der Wissenschaftliche Dienst des Bundestags erneut angeführt und darauf verwiesen, dass ein entsprechender Vorschlag 1989 noch abgelehnt worden sei.

Wir können uns nur dem Digitalverband Bitkom anschließen, der feststellt: "Das jetzt vorgestellte Gesetz wirft Grundwerte über Bord, die unser Zusammenleben online wie offline seit Jahrzehnten prägen". Ohne Not und ohne Sinn und Verstand wird versucht unsere Grundrechte weiter zu beschneiden.

Mehr dazu bei https://www.heise.de/newsticker/meldung/Justizministerium-WhatsApp-Gmail-Co-sollen-Passwoerter-herausgeben-muessen-4615602.html

https://www.aktion-freiheitstattangst.org/de/articles/7108-20191216-gesetz-gegen-hasskriminalitaet-kann-jeden-treffen.htm

#Bestandsdaten#Passwörter#Lauschangriff#Geodaten#IP#Vorratsdatenspeicherung#Rasterfahndung#Unschuldsvermutung#Verhaltensänderung#TMG#NetzDG#BMJV

0 notes