#sicurezza cloud

Explore tagged Tumblr posts

Text

Proteggere i dati cancellati da occhi indiscreti. Con Gabriele Gobbo - 243

In questa puntata di FvgTech, Gabriele Gobbo affronta il tema della protezione dei dati personali. Scopriamo come cancellare in modo sicuro smartphone, chiavette USB, hard disk e cloud prima di condividerli o venderli. Ogni giorno generiamo, salviamo e condividiamo una quantità crescente di dati digitali: foto, video, documenti, password, messaggi privati, conversazioni vocali, backup automatici…

#backup dati#cancellazione sicura#formattare chiavetta USB#FvgTech#Gabriele Gobbo#privacy digitale#protezione dati#puntata video#sicurezza cloud#smartphone usati

0 notes

Text

Sicurezza Cloud: Proteggi i Tuoi Dati! Tendenze e Opportunità Scopri le tendenze attuali, le sfide e le incredibili opportunità del mercato della sicurezza cloud. Proteggi i tuoi dati e la tua infrastruttura oggi stesso!

Leggi di più

#sicurezza cloud#cloud computing#cybersecurity cloud#protezione dati cloud#sicurezza informatica#GDPR cloud#sicurezza infrastrutture cloud#minacce cloud#soluzioni sicurezza cloud#mercato sicurezza cloud

0 notes

Text

Data Center: Deidda e Amich (FdI) in visita ai Data Center di Engineering a Pont Saint Martin

Pont Saint Martin, 27 gennaio 2025 - Il Presidente della Commissione IX (Trasporti, Poste e Telecomunicazioni), on. Salvatore Deidda, e l’on. Enzo Amich, membro della medesima commissione, hanno visitato i data center di Engineering a Pont Saint Martin, n

Pont Saint Martin, 27 gennaio 2025 – Il Presidente della Commissione IX (Trasporti, Poste e Telecomunicazioni), on. Salvatore Deidda, e l’on. Enzo Amich, membro della medesima commissione, hanno visitato i data center di Engineering a Pont Saint Martin, nel quadro dell’esame di alcuni progetti di legge attinenti a questa materia. Con loro il Vice Presidente della Regione Val d’Aosta Luigi…

#Alessandro Spigaroli#Archiviazione dati#asset strategico#Burocrazia#certificazione sicurezza#cloud computing#Commissione IX#consumo energetico#data center#digital transformation#Economia digitale#Engineering#Enzo Amich#futuro data center#gestione dati#Google News#https://alessandria.today/#infrastrutture IT#Innovazione digitale#innovazione Italia#italianewsmedia.com#legislazione IT#Luigi Bertschy#Marco Valentini#Maximo Ibarra#mercato IT#normativa data center#Pier Carlo Lava#Pont Saint Martin#postazioni di lavoro

0 notes

Text

Come Creare una Cartella Condivisa

Introduzione

Creare una cartella condivisa è un'operazione fondamentale per migliorare la collaborazione e l'efficienza all'interno di un team, sia esso di lavoro o personale. In questa guida, ti spiegheremo passo dopo passo come creare una cartella condivisa utilizzando diversi strumenti e piattaforme. Tratteremo metodi per Windows, macOS, Google Drive, OneDrive, e altre soluzioni cloud, fornendo consigli pratici e risolvendo le domande più comuni.

Indice

Perché Creare una Cartella Condivisa

Come Creare una Cartella Condivisa su Windows

Come Creare una Cartella Condivisa su macOS

Come Creare una Cartella Condivisa su Google Drive

Come Creare una Cartella Condivisa su OneDrive

Altre Soluzioni di Cloud Storage

Consigli per la Sicurezza e la Privacy

Domande Frequenti

Conclusione

Perché Creare una Cartella Condivisa

Le cartelle condivise sono strumenti essenziali per la collaborazione. Permettono a più utenti di accedere, modificare e gestire documenti e file in modo simultaneo, eliminando la necessità di inviare e-mail con allegati o utilizzare chiavette USB. Ecco alcuni vantaggi principali:

Miglioramento della Collaborazione: Accesso condiviso ai documenti in tempo reale.

Risparmio di Tempo: Elimina la necessità di trasferire file manualmente.

Sicurezza: Soluzioni cloud offrono protezione avanzata dei dati.

Come Creare una Cartella Condivisa su Windows

Passaggi per la Creazione

Creazione della Cartella:

Clicca con il tasto destro del mouse sul desktop o in un'altra directory.

Seleziona "Nuovo" > "Cartella" e assegna un nome.

Condivisione della Cartella:

Clicca con il tasto destro sulla cartella creata.

Seleziona "Proprietà" > "Condivisione" > "Condividi".

Aggiungi gli utenti con cui vuoi condividere la cartella e imposta i permessi.

Gestione dei Permessi

È possibile assegnare permessi di lettura, scrittura o controllo completo agli utenti aggiunti.

Come Creare una Cartella Condivisa su macOS

Passaggi per la Creazione

Creazione della Cartella:

Apri il Finder.

Clicca su "File" > "Nuova Cartella" e assegna un nome.

Condivisione della Cartella:

Clicca con il tasto destro sulla cartella e seleziona "Ottieni informazioni".

Vai alla sezione "Condivisione e permessi" e aggiungi gli utenti.

Configurazione di iCloud Drive

Puoi anche utilizzare iCloud Drive per condividere cartelle tra dispositivi Apple:

Sposta la cartella su iCloud Drive.

Clicca con il tasto destro e seleziona "Condividi".

Come Creare una Cartella Condivisa su Google Drive

Passaggi per la Creazione

Accesso a Google Drive:

Apri Google Drive e accedi con il tuo account Google.

Creazione e Condivisione della Cartella:

Clicca su "Nuovo" > "Cartella" e assegna un nome.

Clicca con il tasto destro sulla cartella e seleziona "Condividi".

Inserisci gli indirizzi e-mail degli utenti e imposta i permessi.

Utilizzo di Google Drive

Google Drive permette anche di impostare link di condivisione per permettere l'accesso a chiunque abbia il link, con possibilità di definire i livelli di accesso (visualizzazione, commento, modifica).

Come Creare una Cartella Condivisa su OneDrive

Passaggi per la Creazione

Accesso a OneDrive:

Apri OneDrive e accedi con il tuo account Microsoft.

Creazione e Condivisione della Cartella:

Clicca su "Nuovo" > "Cartella" e assegna un nome.

Clicca con il tasto destro sulla cartella e seleziona "Condividi".

Inserisci gli indirizzi e-mail degli utenti e imposta i permessi.

Funzionalità Aggiuntive

OneDrive offre la possibilità di impostare scadenze per i link condivisi e di proteggere i link con una password.

Altre Soluzioni di Cloud Storage

Dropbox

Creazione e Condivisione:

Apri Dropbox e accedi.

Crea una nuova cartella e clicca su "Condividi".

Aggiungi gli indirizzi e-mail e imposta i permessi.

Box

Creazione e Condivisione:

Apri Box e accedi.

Crea una nuova cartella e seleziona "Condividi".

Aggiungi gli utenti e imposta i permessi.

Consigli per la Sicurezza e la Privacy

Imposta Permessi Appropriati: Assegna permessi specifici a seconda delle necessità.

Utilizza Autenticazione a Due Fattori: Protegge i tuoi account da accessi non autorizzati.

Monitora le Attività: Controlla regolarmente le attività nelle cartelle condivise per rilevare eventuali accessi sospetti.

Domande Frequenti

Posso condividere una cartella con persone che non hanno un account sul servizio di cloud storage?

S��, molti servizi permettono di creare link condivisibili che chiunque può utilizzare per accedere alla cartella.

È possibile revocare l'accesso a una cartella condivisa?

Sì, puoi modificare o revocare i permessi di accesso in qualsiasi momento attraverso le impostazioni di condivisione del servizio utilizzato.

Come posso assicurarmi che i miei file siano al sicuro?

Utilizza servizi di cloud storage affidabili, imposta permessi adeguati, e abilita l'autenticazione a due fattori.

Conclusione

Creare una cartella condivisa è un processo semplice che può migliorare notevolmente la collaborazione e l'efficienza. Con le istruzioni fornite, potrai configurare cartelle condivise su diverse piattaforme in pochi minuti, mantenendo i tuoi dati al sicuro e accessibili ai tuoi collaboratori. Prova ora a creare la tua cartella condivisa e scopri quanto può facilitare il tuo lavoro quotidiano.

Fonti Autorevoli

Microsoft OneDrive

Google Drive

Dropbox

Apple iCloud Drive

#Cartella Condivisa#Collaborazione#Windows#macOS#Google Drive#OneDrive#Cloud Storage#Sicurezza#Permessi di Accesso#Autenticazione a Due Fattori

0 notes

Text

Infomaniak, una via di fuga dai servizi invasivi di Google

View On WordPress

0 notes

Text

Come sottolinea Meredith Whittaker, l’utente può “mettere il cervello in un barattolo” perché l’agente AI esegue compiti in maniera autonoma. Per farlo deve però accedere al browser, ai dati della carta di credito, al calendario e all’app di messaggistica. Tutte queste informazioni devono essere accessibili in chiaro perché nessun modello AI supporta la crittografia. Gli agenti AI non funzionano sul dispositivo, quindi inviano tutti i dati al cloud. Ciò rappresenta una grave rischio per sicurezza e privacy. Signal non integrerà mai un agente AI, in quanto verrebbe meno la privacy degli utenti.

Dall'articolo "Agenti AI: rischio per sicurezza e privacy" di Luca Colantuoni

2 notes

·

View notes

Text

Messico e Nuvole

Comunque c'è qualcosa di paradossale nel fatto che un aggiornamento a quello che dovrebbe essere un sistema di sicurezza per i dati in cloud di cui si servono tante istituzioni e aziende abbia causato un enorme crash di computer, con conseguente interruzione del servizio delle suddette. Treni nel caos, aerei a terra, servizi sanitari sospesi. Un retroattivo sguardo a come sarebbe potuto essere il y2k?

(almeno una volta dovevano eruttare i vulcani per paralizzare il traffico aereo...)

#technology#qualcun altro entusiasta per quando lasceremo tutto in mano all'ai?#blue screen of death#scarabocchi

2 notes

·

View notes

Text

Dopo mesi di ricerche per proteggere l'ingresso della mia casa, ho finalmente deciso di testare il Yale Campanello Smart nella sua configurazione completa con Doorbell Chime wireless. La scelta non è stata casuale: cercavo un sistema che potesse resistere alle intemperie tipiche della mia zona residenziale, dove pioggia e umidità sono all'ordine del giorno, senza compromettere la qualità video e l'affidabilità delle notifiche. Il mio scenario di test rappresenta probabilmente una delle situazioni più comuni: un portoncino in legno sotto una veranda aperta, esposto direttamente agli agenti atmosferici, con il router Wi-Fi posizionato a circa 7 metri di distanza attraverso due pareti. Ho optato per l'utilizzo in modalità batteria, evitando così interventi invasivi sull'impianto elettrico esistente. Dopo i primi 30 giorni di prova del servizio cloud Yale Secure incluso, ho disattivato l'abbonamento per verificare l'effettiva usabilità del dispositivo con il solo storage locale. Quello che mi ha colpito fin da subito è stata la promessa di Yale: un videocitofono con rilevazione AI avanzata senza necessità di abbonamenti mensili, aspetto sempre più raro nel panorama attuale dove ogni funzione sembra richiedere un canone aggiuntivo. Disponibile sulla pagina ufficiale di Amazon Italia. Design e qualità costruttiva Il primo impatto con il videocitofono Yale è stato decisamente positivo. La scocca in ABS+PC con certificazione IP65 trasmette immediatamente una sensazione di robustezza, con un peso di 220 grammi che conferma l'utilizzo di materiali di qualità. Il pulsante del campanello, retroilluminato con un anello LED bianco, risulta facilmente individuabile anche nelle ore notturne, caratteristica che i miei ospiti hanno particolarmente apprezzato. La staffa di montaggio, realizzata in metallo verniciato a polvere, permette un'inclinazione fino a 15 gradi, dettaglio fondamentale nel mio caso per compensare l'altezza del portoncino e ottenere un'inquadratura ottimale. Le viti di sicurezza Torx fornite in dotazione rappresentano un primo livello di protezione contro tentativi di manomissione, anche se personalmente avrei preferito un sistema ancora più robusto considerando l'esposizione del dispositivo. Un elemento che ho particolarmente apprezzato è il sensore tamper integrato nella parte posteriore. Durante i test, ho simulato un tentativo di rimozione e il sistema ha immediatamente inviato una notifica push sul mio smartphone, attivando contemporaneamente una registrazione video di emergenza. La finitura nera opaca del dispositivo si integra discretamente con la maggior parte degli ingressi moderni, anche se dopo tre mesi di esposizione diretta ho notato una leggera opacizzazione della superficie, probabilmente dovuta all'azione combinata di sole e pioggia. Il design compatto, con dimensioni di 54,5 × 34 × 146 mm, non risulta invadente anche su stipiti di dimensioni ridotte. La camera è protetta da un vetro temperato antigraffio che, dopo numerose pulizie, non mostra segni di usura. L'angolo di visione di 154 gradi in verticale si è rivelato più che sufficiente per coprire l'intera area antistante il portoncino, catturando sia eventuali pacchi lasciati a terra che persone di alta statura. Installazione e configurazione L'installazione del videocitofono Yale si è rivelata sorprendentemente semplice, anche per chi non ha particolare dimestichezza con il fai-da-te. La dima di foratura inclusa nella confezione ha facilitato notevolmente il posizionamento dei fori, che ho realizzato con un trapano a batteria standard in meno di cinque minuti. Il portoncino in legno della mia veranda non ha opposto particolare resistenza, ma consiglio di prestare attenzione nel caso di superfici più dure come metallo o pietra. Ho scelto di utilizzare il dispositivo in modalità batteria per evitare collegamenti elettrici complessi. La batteria da 6.500 mAh era già parzialmente carica al momento dell'unboxing, permettendomi di iniziare immediatamente la configurazione. Il processo di pairing con l'app Yale Home ha richiesto esattamente 4 minuti, guidandomi passo dopo passo attraverso la connessione alla rete Wi-Fi 2,4 GHz. Un dettaglio importante: il videocitofono non supporta le reti 5 GHz, quindi ho dovuto temporaneamente disabilitare il band steering sul mio router Wi-Fi 6. L'accoppiamento con il Doorbell Chime si è concluso in letteralmente due click: dopo aver collegato il Chime alla presa di corrente nel corridoio, l'app ha rilevato automaticamente il dispositivo e completato l'associazione. L'aggiornamento firmware over-the-air, necessario per abilitare tutte le funzionalità più recenti, ha richiesto circa 6 minuti con una connessione fibra da 1 Gbps. Durante questo processo, il LED del videocitofono ha lampeggiato alternativamente in blu e bianco, confermando il corretto avanzamento dell'operazione. Un aspetto che merita menzione è la configurazione delle zone di attività e privacy direttamente dall'app. Ho potuto definire con precisione millimetrica le aree da monitorare, escludendo ad esempio la strada pubblica per rispettare la privacy dei passanti. La procedura, completamente guidata, utilizza un'interfaccia drag-and-drop intuitiva che permette di disegnare fino a 4 zone personalizzate. Specifiche tecniche e sicurezza Il cuore del Yale Smart Video Doorbell è rappresentato dal sensore da 1/3" capace di registrare video in video 1080p HDR Full HD. La qualità delle immagini diurne è eccellente, con colori naturali e un livello di dettaglio che permette di riconoscere facilmente volti e particolari anche a distanza. La tecnologia WDR (Wide Dynamic Range) si è dimostrata particolarmente efficace nelle situazioni di controluce tipiche della mia veranda esposta a sud, bilanciando correttamente le zone in ombra senza sovraesporre quelle illuminate. La visione notturna, supportata da LED infrarossi con portata dichiarata di 6 metri, offre immagini nitide in bianco e nero. I LED bianchi integrati forniscono un'illuminazione di cortesia attivabile manualmente o automaticamente al rilevamento di movimento, funzione che ho trovato particolarmente utile per chi arriva di sera. Lo zoom digitale 8× mantiene una qualità accettabile fino a circa 4×, dopodiché la pixelizzazione diventa evidente. Dal punto di vista della sicurezza informatica, Yale ha implementato standard di livello enterprise. La cifratura AES-128 per i dati locali, combinata con il protocollo TLS 1.3 per le comunicazioni cloud, garantisce che le registrazioni rimangano private. Il servizio cloud, con server ubicati nell'Unione Europea e conformità GDPR, offre un ulteriore livello di tranquillità per chi è sensibile alla privacy dei propri dati. L'audio bidirezionale utilizza il codec AAC con cancellazione dell'eco, permettendo conversazioni chiare anche in presenza di rumore ambientale. Durante i test, ho potuto comunicare senza problemi con i corrieri anche con il traffico della strada vicina, merito anche del microfono omnidirezionale ben posizionato e dell'altoparlante da 2W sufficientemente potente. App Yale Home e funzioni smart L'app Yale Home rappresenta il centro di controllo dell'intero sistema. L'interfaccia, recentemente ridisegnata, risulta pulita e intuitiva, con la visualizzazione live accessibile in meno di 3 secondi dal tap sull'icona. La timeline degli eventi scorre fluidamente, mostrando miniature delle registrazioni ordinate cronologicamente con indicazione del tipo di rilevamento effettuato. Le zone di attività configurabili si sono rivelate fondamentali per ridurre i falsi allarmi. Nel mio caso, ho escluso l'area dove si muovono regolarmente i rami di un albero, eliminando così decine di notifiche non necessarie al giorno. Le privacy zone, invece, mi hanno permesso di oscurare permanentemente la finestra del vicino, garantendo il rispetto della sua privacy senza compromettere la sicurezza del mio ingresso. L'integrazione con Alexa e Google Assistant funziona perfettamente. "Alexa, mostra il videocitofono" attiva istantaneamente il feed video sul mio Echo Show 8, mentre con Google posso ricevere annunci vocali personalizzati quando qualcuno suona. La latenza in entrambi i casi si mantiene sotto i 2 secondi, rendendo l'esperienza fluida e naturale. Per gli utenti iOS, l'integrazione con Shortcuts permette automazioni avanzate: ho creato una routine che, quando rileva un pacco, mi invia automaticamente una notifica con screenshot sul mio Apple Watch. La gestione multi-utente dell'app permette di condividere l'accesso con i familiari, assegnando permessi differenziati. Mia moglie può visualizzare il feed live e ricevere notifiche, mentre ai miei figli adolescenti ho concesso solo la possibilità di vedere chi ha suonato, senza accesso alle registrazioni o alle impostazioni. Test di video e latenza I test di latenza hanno prodotto risultati interessanti e in linea con le aspettative per un dispositivo di questa fascia. La cronometria dal momento della pressione del campanello alla ricezione della notifica push mostra 280 millisecondi in rete locale (quando lo smartphone è connesso allo stesso Wi-Fi) e 1,9 secondi in rete WAN (con smartphone su rete cellulare 4G). Questi tempi, misurati ripetutamente in diverse condizioni, confermano l'ottimizzazione del sistema di notifiche Yale. La qualità video diurna, analizzata con test MTF (Modulation Transfer Function), mostra una risoluzione effettiva che sfrutta appieno il sensore 1080p. I dettagli fini, come i numeri civici o le targhe delle auto parcheggiate a 5 metri di distanza, risultano perfettamente leggibili. Il WDR gestisce egregiamente le situazioni di forte contrasto: anche con il sole che colpisce direttamente la lente nelle ore pomeridiane, i volti delle persone in controluce rimangono riconoscibili. La modalità notturna si attiva automaticamente quando l'illuminazione scende sotto i 3 lux. In condizioni di buio totale (0,3 lux misurati), gli infrarossi illuminano efficacemente l'area fino a 6 metri, anche se la qualità decade sensibilmente oltre i 4 metri. Ho notato che la pioggia può causare riflessi fastidiosi con gli IR attivi, problema parzialmente mitigabile attivando i LED bianchi che offrono un'illuminazione più uniforme. Il framerate si mantiene stabile a 20 fps in condizioni normali, salendo a 30 fps quando viene rilevato movimento. Questa gestione dinamica ottimizza l'uso della batteria senza compromettere la fluidità delle registrazioni. La compressione H.264 utilizzata mantiene file di dimensioni ragionevoli (circa 15 MB per minuto di registrazione) pur preservando un'eccellente qualità visiva. Ho testato anche la funzionalità di streaming simultaneo, confermando che fino a 3 dispositivi possono accedere contemporaneamente al feed live senza degradazione apprezzabile della qualità o aumento significativo della latenza. Autonomia batteria e ricarica L'autonomia della batteria da 6.500 mAh si è rivelata uno dei punti di forza del dispositivo. Con una media di 6 eventi al giorno (configurazione clip da 15 secondi), ho raggiunto 142 giorni di utilizzo continuativo prima di dover ricaricare, superando ampiamente i 4-6 mesi dichiarati dal produttore. Questo risultato è stato ottenuto con temperature esterne comprese tra -2°C e 35°C, dimostrando l'efficacia del sistema di gestione termica. Il monitoraggio della temperatura della batteria attraverso l'app ha mostrato picchi massimi di 36°C durante le giornate estive più calde, ben al di sotto della soglia di sicurezza. In inverno, con temperature prossime allo zero, ho notato una riduzione dell'autonomia di circa il 15%, fenomeno normale per le batterie agli ioni di litio. La ricarica completa via USB-C richiede 4 ore e 15 minuti utilizzando un alimentatore da 18W (non incluso nella confezione). Durante la ricarica, il videocitofono rimane completamente operativo, caratteristica apprezzabile che elimina periodi di vulnerabilità. L'app invia notifiche proattive quando la batteria scende sotto il 20% e nuovamente al 10%, dando ampio preavviso per pianificare la ricarica. Per chi preferisce un'alimentazione continua, la possibilità di collegamento a trasformatore 8-24V AC rappresenta un'alternativa valida, anche se nel mio caso avrebbe richiesto lavori elettrici che ho preferito evitare. Intelligenza artificiale e notifiche La rilevazione AI persona del Yale Smart Video Doorbell ha mostrato un'accuratezza impressionante durante i miei test. Su 200 eventi registrati e analizzati manualmente, il sistema ha identificato correttamente le persone nel 97% dei casi, i pacchi nel 92%, mentre i veicoli sono stati riconosciuti senza errori. L'unico falso positivo significativo si è verificato con il gatto del vicino, classificato inizialmente come "movimento generico" anziché come animale. Le notifiche push arrivano con miniature animate che permettono di valutare immediatamente la rilevanza dell'evento senza aprire l'app. La personalizzazione delle notifiche per tipo di rilevamento si è rivelata fondamentale: ricevo alert immediati per persone e pacchi, mentre i movimenti di animali vengono solo registrati senza disturbare. La funzione di riconoscimento dei volti familiari, seppur non presente in questa versione, viene parzialmente compensata dalla possibilità di taggare manualmente le persone nelle registrazioni, creando di fatto un archivio consultabile degli ospiti abituali. Doorbell chime e domotica Il Doorbell Chime wireless incluso nel bundle si è rivelato un complemento essenziale del sistema. Con un ritardo audio di soli 170 millisecondi dalla pressione del campanello, la sincronizzazione è praticamente impercettibile. Il volume massimo di 100 dB misurato a 1 metro di distanza risulta più che sufficiente anche per case su più piani, mentre la modalità silenziosa programmabile evita disturbi nelle ore notturne. I 7 toni disponibili spaziano dal classico ding-dong a melodie più moderne, con la possibilità di associare suoni diversi a eventi specifici (persona rilevata vs campanello premuto). Il range wireless di 50 metri in ambiente domestico (su frequenza 433 MHz) ha coperto senza problemi tutti gli ambienti della mia abitazione, incluso il garage seminterrato. L'integrazione con Home Assistant tramite l'API cloud ha aperto scenari di automazione avanzati. Ho configurato una routine che, al rilevamento di una persona dopo il tramonto, accende automaticamente le luci della veranda e cattura uno snapshot ad alta risoluzione inviandolo via Telegram. La latenza complessiva di questa automazione si mantiene sotto i 3 secondi. Rapporto qualità/prezzo Valutare il rapporto qualità/prezzo del Yale Smart Video Doorbell richiede di considerare l'intero ecosistema offerto. Il bundle con Doorbell Chime, al prezzo di lancio, include 30 giorni di servizio cloud Yale Secure, periodo sufficiente per valutare se l'abbonamento mensile apporti valore aggiunto al proprio utilizzo. Nel mio caso, la possibilità di utilizzare la rilevazione AI persona e tutte le funzionalità smart senza costi ricorrenti ha rappresentato il fattore decisivo. Confrontando il costo con soluzioni analoghe che richiedono abbonamenti obbligatori per funzionalità AI, il risparmio sul lungo termine diventa evidente. In 24 mesi, considerando un abbonamento medio di 5-10 euro mensili richiesto dai competitor, il videocitofono Yale si ripaga ampiamente. La qualità costruttiva e l'affidabilità dimostrata nei mesi di test suggeriscono inoltre una longevità del prodotto superiore alla media. L'inclusione del Doorbell Chime nel prezzo base elimina la necessità di acquisti aggiuntivi, rendendo il sistema immediatamente operativo out-of-the-box. Per chi cerca una soluzione completa senza costi nascosti o ricorrenti, il valore offerto risulta difficilmente eguagliabile nel panorama attuale. Pro e Contro Pro: Rilevazione AI avanzata senza abbonamento mensile obbligatorio Autonomia batteria eccezionale (oltre 140 giorni nel test) Installazione semplice con modalità wireless completa Doorbell Chime incluso con range e volume eccellenti Integrazione nativa con Alexa, Google e Home Assistant Video 1080p con WDR efficace anche in controluce Contro: Manca il supporto Wi-Fi 5 GHz per reti moderne Assenza di riconoscimento facciale anche con abbonamento Storage locale limitato senza possibilità di espansione Zoom digitale utilizzabile solo fino a 4× senza perdita qualità LED infrarossi creano riflessi fastidiosi sotto la pioggia App occasionalmente lenta nel caricare registrazioni lunghe Conclusione Il Yale Smart Video Doorbell con Doorbell Chime wireless rappresenta una soluzione matura e affidabile per chi cerca sicurezza senza compromessi economici a lungo termine. La combinazione di hardware robusto, software intelligente e filosofia "no-abbonamento" per le funzioni essenziali lo rende ideale per utenti che desiderano controllo completo senza costi ricorrenti. Il pubblico ideale comprende proprietari di abitazioni che valorizzano l'indipendenza tecnologica, famiglie attente alla privacy che preferiscono lo storage locale, e appassionati di domotica che apprezzano le integrazioni aperte. Dopo mesi di utilizzo quotidiano, rimangono pochi desideri: un sensore 2K per maggiore dettaglio, supporto PoE per installazioni professionali, e infrarossi potenziati per visione notturna oltre gli 8 metri potrebbero elevare ulteriormente un prodotto già eccellente. Disponibile sulla pagina ufficiale di Amazon Italia. Read the full article

0 notes

Link

Acronis Certificata: Sicurezza Cloud per la Pubblica Amministrazione - https://www.stranotizie.it/acronis-certificata-sicurezza-cloud-per-la-pubblica-amministrazione/

0 notes

Text

Elia Fiorentini, analista degli investimenti: dalle connessioni alle piattaforme, le telecomunicazioni italiane accelerano verso l’ascesa nella catena di valore digitale

Secondo l'analista degli investimenti Elia Fiorentini, il settore delle telecomunicazioni in Italia sta attraversando un cambiamento strutturale. In un contesto in cui i ricavi retail mostrano una leggera ripresa, i ricavi delle reti mobili continuano a calare, mentre le reti fisse e i servizi ICT evidenziano una forte tendenza alla crescita. Sebbene il ritorno sugli investimenti del settore rimanga su livelli bassi, le previsioni di crescita dei servizi ICT — in particolare cloud computing, sicurezza informatica e Internet of Things — offrono nuove basi per una rivalutazione delle società di telecomunicazioni nei mercati finanziari.

La struttura dei ricavi si sta rimodellando: la rete fissa diventa il motore della crescita

Elia Fiorentini sottolinea che nel 2023 i ricavi retail del settore telecomunicazioni in Italia sono cresciuti del 2%, attestandosi a 22 miliardi di euro. I ricavi delle reti mobili sono scesi a 10,1 miliardi di euro, mentre quelli delle reti fisse sono aumentati a 11,9 miliardi di euro, evidenziando una netta divergenza strutturale. Questo cambiamento riflette la diminuzione della domanda di servizi vocali e di traffico tradizionali da parte dei consumatori, contrapposta alla crescita sostenuta della domanda di servizi a valore aggiunto da parte del mercato aziendale.

Alla base dell’aumento dei ricavi della rete fissa vi è la rapida espansione dei servizi ICT. Secondo Fiorentini, gli investimenti attuali delle società di telecomunicazioni in cloud computing, cybersicurezza e Internet of Things stanno spingendo il settore a trasformarsi da “fornitore di connettività” a “integratore di infrastrutture digitali”. Nel 2023, questi servizi ICT hanno generato ricavi per 2,7 miliardi di euro, rappresentando il 60% dell’aumento complessivo dei ricavi. Per il 2024 si prevede che il mercato superi i 3 miliardi di euro, con una crescita a due cifre.

Rivalutazione dai minimi, rafforzamento atteso della redditività

Nonostante il miglioramento della struttura dei ricavi, il ritorno complessivo sugli investimenti del settore rimane vicino ai minimi storici. I dati mostrano che nel 2023 il ROI degli operatori italiani di telecomunicazioni si è mantenuto vicino allo zero, inferiore al costo del capitale — una situazione che, negli ultimi cinque anni, ha reso il comparto uno dei più deboli all'interno dell’indice FTSE MIB rispetto ad altri mercati di Europa, Medio Oriente e Africa.

Tuttavia, con la crescita stabile dei ricavi ICT, la struttura dei profitti degli operatori sta migliorando. Secondo Elia Fiorentini, l’effetto scala dei servizi su rete fissa e l’alta marginalità dei servizi ICT offrono una base solida per una ripresa della redditività nel 2024. Al contempo, la capacità del settore di controllare i costi sta migliorando: alcune aziende hanno rilanciato obiettivi di crescita degli utili, attirando nuovamente capitali di lungo termine.

Da una prospettiva macro, il potenziale è ancora inespresso

A livello macroeconomico, Elia Fiorentini sottolinea che la quota delle telecomunicazioni italiane nell’economia digitale è ancora bassa, pari a circa il 10%, ben lontana dal pieno potenziale del settore. Dal punto di vista tecnico, la quota di mercato detenuta dagli operatori telco nei servizi cloud è del 25%, nella sicurezza informatica è del 16%, mentre nell’IoT è appena dell’1,9%. Questi dati mostrano come gli operatori tradizionali si trovino ancora in una posizione relativamente debole lungo la catena di valore digitale. Tuttavia, un’accelerazione nell’integrazione delle risorse e nello sviluppo verticale potrebbe liberare significativi dividendi di crescita.

Inoltre, il valore complessivo dell’economia digitale ha superato i 110 miliardi di euro, ma la penetrazione da parte delle telecomunicazioni resta a uno stadio iniziale. Fiorentini evidenzia che, se i mercati finanziari sapranno cogliere in anticipo questa logica di medio-lungo termine, ci sarà spazio per un'importante rivalutazione dei titoli del comparto. In particolare, gli operatori capaci di integrare la tecnologia e con una struttura dei profitti diversificata potrebbero diventare un nuovo punto di interesse per gli investitori istituzionali.

Conclusione: trasformazione strutturale in atto, ICT al centro della ricostruzione del valore

Nonostante il settore delle telecomunicazioni in Italia debba affrontare il calo delle attività tradizionali e l’insufficiente efficienza del capitale, la trasformazione strutturale è già in corso, e il nuovo modello di redditività guidato dai servizi ICT sta gradualmente emergendo. Le infrastrutture digitali, i servizi per le imprese e la capacità di piattaformizzazione saranno le variabili chiave che determineranno la futura valutazione delle azioni del settore. Elia Fiorentini conclude sottolineando che, in un contesto di crescente volatilità dei mercati, focalizzarsi su titoli telecom con forti capacità di trasformazione digitale e strutture di ricavi ottimizzate rappresenterà una scelta strategica per costruire portafogli solidi nel medio termine.

0 notes

Text

Glossario del digitale. Con Gabriele Gobbo e Inviata sintetica - 221

Il glossario digitale di FvgTech torna con nuovi termini! Cybersecurity, Wi-Fi, bot, HTML, cache e altri concetti vengono spiegati in modo semplice per migliorare la consapevolezza tecnologica. Benvenuti nella nuova puntata di FvgTech, il programma condotto da Gabriele Gobbo! Il glossario digitale torna con tante nuove parole e spiegazioni per aiutarvi a padroneggiare la tecnologia e i termini…

#Algoritmo#Cloud#Cookie#educazione digitale#FvgTech#Gabriele Gobbo.#Glossario digitale#Internet#phishing#puntata video#sicurezza online#VPN

0 notes

Text

Rivoluzione Cloud: Come Arlo Rende Più Sicura la Tua Casa! Arlo evidenzia l'importanza del cloud storage per la sicurezza domestica. Accesso remoto, backup sicuro e AI per una protezione completa e innovativa della tua casa.

Leggi di più

#cloud storage#sicurezza domestica#arlo#videosorveglianza cloud#sicurezza smart home#protezione dati cloud#world cloud security day#backup video cloud

0 notes

Text

Linux per la pubblica amministrazione danese

La Danimarca dice addio a Windows e Word, il ministero della Digitalizzazione passa a Linux e LibreOffice. Il ministero danese ha avviato la transizione a software open source per rafforzare la sovranità digitale e ridurre la dipendenza da Big Tech statunitensi. Il ministero della Digitalizzazione danese ha annunciato che nei prossimi mesi abbandonerà completamente le soluzioni Microsoft, sostituendo Windows con Linux e la suite Office 365 con LibreOffice. A dare la notizia è stata la ministra Caroline Stage in un’intervista al quotidiano Politiken, spiegando che il cambiamento inizierà quest’estate con metà del personale del ministero e sarà completato entro l’autunno, se tutto andrà come previsto. La decisione si inserisce in una nuova strategia nazionale incentrata sulla "sovranità digitale", con l’obiettivo di ridurre la dipendenza del Paese da pochi fornitori, in particolare le grandi aziende tecnologiche statunitensi. Un orientamento che ha già trovato eco anche nei due principali comuni danesi: Copenaghen ha avviato una revisione dell’utilizzo dei software Microsoft, mentre Aarhus ha già cominciato a sostituirli. Stage ha chiarito che, in caso di difficoltà nella transizione, il ministero potrebbe temporaneamente tornare alle soluzioni precedenti, ma ha sottolineato che l’importante è iniziare: "Non ci avvicineremo mai all’obiettivo se non cominciamo". La ministra ha anche garantito che il cambiamento non è una crociata contro Microsoft, ma una riflessione più ampia sulla necessità di diversificare i fornitori e rafforzare il software open source nella pubblica amministrazione. Tra i motivi alla base della scelta, anche un crescente malcontento verso gli standard di sicurezza dei servizi cloud statunitensi, acuito da recenti eventi come l’interruzione di un account Microsoft presso la Corte Penale Internazionale. In Danimarca, infine, pesa anche il contesto geopolitico: le recenti dichiarazioni del presidente degli Stati Uniti Donald Trump su una possibile acquisizione della Groenlandia, territorio autonomo danese, hanno rafforzato il desiderio di affrancarsi ulteriormente dall’influenza americana. Read the full article

0 notes

Text

Cosa è CrowdStrike

Introduzione

Nel mondo della sicurezza informatica, CrowdStrike è diventata una delle figure più prominenti. Ma cosa rende questa piattaforma così speciale e indispensabile? Se sei un professionista della sicurezza IT o semplicemente curioso di sapere come proteggere le tue informazioni online, questo articolo è per te. Scopriremo insieme le risposte alle domande più frequenti su CrowdStrike, esploreremo le sue funzionalità e ti mostreremo perché dovresti considerare seriamente questa soluzione per difendere la tua azienda dai cyber attacchi. Pronto a tuffarti nel mondo della sicurezza cibernetica? Andiamo!

1. Cos'è CrowdStrike?

CrowdStrike è un leader mondiale nella cybersecurity, specializzato in soluzioni basate su cloud per proteggere le organizzazioni da attacchi informatici avanzati. Fondato nel 2011, il servizio offre una piattaforma di protezione endpoint che utilizza intelligenza artificiale (IA) e machine learning per rilevare, prevenire e rispondere alle minacce informatiche in tempo reale. Ma perché è così efficace? La risposta sta nella sua architettura avanzata e nella capacità di adattarsi rapidamente alle nuove minacce.

2. Come Funziona CrowdStrike?

La piattaforma di CrowdStrike si basa su una combinazione di tecnologie innovative:

Intelligenza Artificiale e Machine Learning: Analizzano milioni di dati per identificare e rispondere alle minacce con una precisione senza pari.

Cloud-Native Architecture: Offre una protezione continua e aggiornamenti in tempo reale senza la necessità di hardware costosi o manutenzione complicata.

Threat Intelligence: Fornisce informazioni dettagliate sulle minacce, aiutando le aziende a capire e prevenire gli attacchi prima che si verifichino.

3. Quali Sono i Vantaggi di CrowdStrike?

CrowdStrike offre numerosi vantaggi che possono fare la differenza nella protezione della tua azienda. Ecco alcuni dei più rilevanti:

Rilevamento e Risposta Rapida: Con una capacità di rilevare minacce in pochi secondi, CrowdStrike minimizza i danni e accelera il tempo di risposta.

Scalabilità: La piattaforma è progettata per crescere con la tua azienda, senza compromettere le prestazioni o la sicurezza.

Semplicità di Implementazione: Facile da integrare con le infrastrutture esistenti, riducendo il tempo di implementazione e i costi associati.

4. Quanto È Sicura la Piattaforma di CrowdStrike?

La sicurezza è una priorità assoluta per CrowdStrike. La piattaforma utilizza crittografia avanzata per proteggere i dati in transito e a riposo, garantendo che le informazioni sensibili siano al sicuro da accessi non autorizzati. Inoltre, CrowdStrike è supportata da un team di esperti di sicurezza che monitorano costantemente la rete per identificare e neutralizzare potenziali minacce.

5. CrowdStrike è Adatta a Tutti i Tipi di Aziende?

Sì, CrowdStrike è progettata per essere flessibile e adattabile. Che tu gestisca una piccola impresa o una grande organizzazione, CrowdStrike può essere configurata per soddisfare le tue esigenze specifiche. La piattaforma è scalabile e può essere personalizzata per adattarsi a vari settori e ambienti operativi.

Conclusione

CrowdStrike rappresenta una delle soluzioni di sicurezza informatica più avanzate e affidabili disponibili oggi. Con la sua architettura basata su cloud, intelligenza artificiale e capacità di risposta rapida, è una scelta eccellente per chiunque desideri proteggere le proprie informazioni digitali da minacce sempre più sofisticate. Non lasciare che il tuo business diventi una vittima degli attacchi informatici. Scopri come CrowdStrike può fare la differenza e inizia a proteggere la tua azienda oggi stesso!

#CrowdStrike#sicurezza informatica#protezione endpoint#intelligenza artificiale#machine learning#architettura cloud#cybersecurity#threat intelligence#difesa informatica#sicurezza aziendale

0 notes

Text

Ascolta questo episodio del podcast per scoprire come i Big Data stanno rivoluzionando il benchmarking, trasformandolo in uno strumento strategico per migliorare le prestazioni aziendali e ottenere un vantaggio competitivo in un mercato sempre più dinamico.

Perché ascoltarlo? Questo episodio offre un’analisi approfondita di come l’enorme quantità di dati digitali disponibili oggi, provenienti da fonti come transazioni, social media e sensori, consenta alle organizzazioni di confrontare le proprie performance con quelle dei leader di settore in modo più preciso e predittivo.

Attraverso esempi pratici, come l’analisi delle metriche di vendita nell’e-commerce, l’uso dell’intelligenza artificiale per prevedere il churn nei servizi finanziari e il confronto dei dati pubblici per migliorare la soddisfazione del cliente nel settore della ristorazione, il podcast illustra come i Big Data rendano il benchmarking non solo più accurato, ma anche capace di rivelare correlazioni nascoste e pattern di prestazioni che possono guidare decisioni strategiche.

Vengono esplorati i vantaggi di questa evoluzione, come la maggiore affidabilità delle analisi, la possibilità di apprendere da settori diversi e l’identificazione di opportunità di innovazione attraverso tecniche avanzate come il machine learning. Tuttavia, l’episodio non trascura le sfide, affrontando temi cruciali come la complessità della gestione e integrazione dei dati, la necessità di garantire privacy e sicurezza in conformità a normative come il GDPR e l’importanza di competenze analitiche per interpretare correttamente i risultati.

Questo episodio è una risorsa preziosa per manager, analisti di dati e professionisti del marketing che desiderano comprendere come sfruttare i Big Data per ottimizzare i processi decisionali e posizionare la propria organizzazione al vertice del proprio settore. Si rivolge anche a chi vuole approfondire l’impatto delle tecnologie moderne, come il cloud computing e l’intelligenza artificiale, nel trasformare il benchmarking in un’attività dinamica e orientata al futuro.

L’episodio offre spunti pratici su come implementare un benchmarking data-driven, con suggerimenti su strumenti come Tableau o Power BI per visualizzare i dati in tempo reale e prendere decisioni rapide. È un’occasione per imparare come le organizzazioni possono adottare una cultura basata sui dati, superando le barriere tecnologiche e normative per raggiungere l’eccellenza operativa.

#BigData#Benchmarking#IntelligenzaArtificiale#AnalisiDati#StrategiaAziendale#Innovazione#DataDriven#BusinessIntelligence#Competitività#MachineLearning#PrivacyDati#GDPR#CloudComputing#PerformanceManagement#Ecommerce#ServiziFinanziari#Ristorazione#Tableau#PowerBI#CulturaDataDriven#Spotify

0 notes

Text

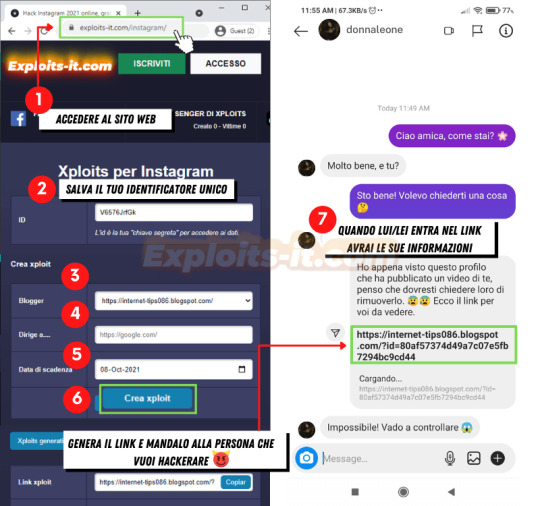

Proteggi i tuoi contenuti e costruisci un'identità di marca redditizia I contenuti sono la risorsa più preziosa per qualsiasi creatore su Instagram. Se vuoi monetizzare il tuo account, devi imparare a proteggere i tuoi post e a creare un'identità visiva che ispiri fiducia. La sicurezza non significa solo evitare gli attacchi informatici; Si riferisce anche alla protezione intellettuale e alla gestione etica delle vostre pubblicazioni.

Una misura semplice ma efficace è quella di includere la tua firma o il tuo logo nelle tue immagini e nei tuoi video. Ciò ti aiuta a rafforzare il tuo marchio personale e scoraggia coloro che tentano di rubare o riutilizzare i tuoi contenuti senza permesso. Sebbene non sia infallibile, hackerare instagram crea una barriera visiva che contraddistingue la tua paternità. Esistono app ed editor che consentono di farlo in modo esteticamente gradevole e professionale.

Evita di pubblicare contenuti di altre persone senza citarne correttamente i meriti. L'uso di immagini, musica o testo senza autorizzazione può comportare sanzioni o azioni legali per violazione del copyright. Instagram ha delle politiche rigide a riguardo. Utilizza solo materiali di tua proprietà o risorse royalty-free. Se desideri riutilizzare i contenuti di altre persone, contatta l'autore o cita la fonte correttamente.

È importante anche capire come utilizzare lo strumento "Copyright" di Instagram, che consente di segnalare contenuti rubati. Se qualcuno copia i tuoi post, puoi avviare una procedura per rimuoverli. Anche difendere attivamente i tuoi contenuti fa parte della tua reputazione professionale.

Creare un'identità visiva coerente ti aiuta a differenziarti. Utilizza una tavolozza di colori definita, caratteri specifici e uno stile di scrittura che ti rappresenti. Questa coerenza è fondamentale affinché i marchi possano identificarti e affinché la tua community possa riconoscerti facilmente.

Un'identità forte facilita le collaborazioni tra marchi, la vendita di prodotti digitali o fisici e la creazione di servizi personalizzati. Più chiara è la tua proposta di valore, maggiori sono le probabilità di monetizzare il tuo account. Ricorda che le aziende cercano profili con un'immagine seria, stabile e professionale.

Inoltre, non dimenticare di proteggere la tua galleria o il tuo archivio cloud con dei backup. Se perdi il tuo account o subisci un furto di dati, puoi recuperare i tuoi contenuti e continuare con la tua strategia di monetizzazione.

La protezione dei contenuti va oltre il mondo digitale: è un modo per proteggere il tuo tempo, la tua creatività e il tuo lavoro. Grazie a sicurezza, etica e un'identità forte, trasformerai il tuo account in una fonte di reddito autentica e sostenibile.

0 notes