#pal archivo

Text

multilingual king

208 notes

·

View notes

Text

☆ HANEUL KANG — ABSOLUTE VODKA BEACH PARTY.

@mnnoutfits

#overdressed probably pero ella es dramática con sus looks y necesita fotitos pal insta ah#publico el de harvey#contesto sts#hago uno (? y contesto los msjs q tengo acá y en discord lo juro#/ 𝕒𝕘𝕒𝕚𝕟 ⅋ 𝕒𝕘𝕒𝕚𝕟 ☆ archivo de moda.

7 notes

·

View notes

Photo

Los desarrolladores de Palworld son conscientes de los errores al eliminar archivos guardados: la solución llegará "lo antes posible" mundo pal Los jugadores han encont... https://ujjina.com/los-desarrolladores-de-palworld-son-conscientes-de-los-errores-al-eliminar-archivos-guardados-la-solucion-llegara-lo-antes-posible/?feed_id=502377&_unique_id=65ae4f58e72b7

0 notes

Text

Términos en FNAF

Advertencia, este post pertenece a la seccion Retro-Lemmy, una seccion simplemente hecha para rescatar post viejos a modo de archivo.

Buenas, hoy vengo a hablar sobre un tema que suele causar bastante confusión entre el fandom, y este es los conceptos y términos de la saga.

De primeras ya se que va a haber mas de un comentario de mucho texto e incluso alguno que empiece a decir que los libros no son canon, pero bueno, es el riesgo a tomar, así que sin mas dilación, voy a empezar.

ACLARACIÓN PREVIA HE DECIDIDO USAR LA TRADUCCIÓN CANÓNICA DEL REMNANT LA CUAL ES RESIDUO, YA QUE ES EL NOMBRE QUE SE USA EN SPECIAL DELIVERY, ASI QUE NO, NO ES REMANENTE.

Primero, voy a hablar de las dos materias primarias que componen estas cosas, Las Emociones y el Alma.

Alma:

La esencia de una persona, su vida, lo que le hace diferente al resto y le hace ser el mismo, cuando el cuerpo muere, esta muere con el también, excepto contadas ocasiones.

Emociones:

Los sentimientos de una persona o un alma, la forma en la que esta se expresa, aunque muchos no lo sepan, estas tienen un gran poder, sobretodos las negativas, pero hay una en particular que es la mas poderosa, la agonía, la agonía es tan fuerte que puede hacer cosas extraordinarias que hablaremos a continuación.

Posesión:

Cuando el cuerpo muere, el alma también, y viceversa, sin embargo, hay ocasiones en la que esta ultima no muere, si no que se traspasa y encuentra un nuevo cuerpo, cuando una persona muere sufriendo agonía y entrando en contacto con un objeto, el alma seguirá el cuerpo como si de un cable se tratara, y poseerá a dicho objeto, el alma y el objeto se harán uno, y algunos de los recuerdos del alma serán perdidos o borrosos en su mayoría, si el objeto tenia una IA, es posible que lo acabe recordando todo con el tiempo como fue el caso de Elizabeth.

Ejemplos mas conocidos: Los Animatronicos originales, Elizabeth, William Afton.

Chispa:

La chispa es un proceso similar a la posesión, sin embargo es mas poderoso que esta, en ocasiones, cuando ocurre una tragedia, la agonía del momento se infecta en objetos cercanos y estos cobran vida sin necesidad de unirse a un alma, estas en su mayoría poseen una personalidad maliciosa, queriendo atormentar o asesinar personas, sin embargo hay excepciones como Charlotte la cual la chispa solamente le hizo creer que ella era la verdadera Charlie.

Un objeto que posea la chispa no solo cobrara vida, si no que también podría llegar a tener poderes sobrenaturales mas alla de la imaginación, tales como la piscina de Bolas de into the pit que podía crear un limbo o imagen de la epoca del MCI y una criatura que represente el asesino, o Ella en 1:35 am la cual atormento a Delilah entre las sombras.

Una característica que tienen algunos objetos con la chispa (o objetos malditos) es un liquido negro que suele parecer lineas o lagrimas, no todos tienen esa característica, pero muchos la comparten, como Fetch o Pittrap.

Ejemplos mas conocidos: La Piscina de Bolas, Fetch, Eleanor, Plushtrap Chaser.

Posibles ejemplos: Los Phantom (debido a sus lineas en todo el cuerpo), Paper Pals, Shadow Freddy.

Residuo:

El Residuo, es una sustancia maleable que se extrae de un objeto poseído sometido a temperaturas altas, pero si hay suficiente calor, puede ser destruido junto a la posesión.

Este Ectoplasma es una especie de pedazo de Alma del objeto que puede tener diversas capacidades, pudiendo Regenerar un cuerpo sanando sus heridas, o incluso resucitar un muerto.

Otro efecto curioso, es que también con ese pedazo de alma, puede dar vida a un objeto como si de la chispa de tratase, pero sin darles poderes, simplemente tendrán mas consciencia, pues parte de la alma atrapada estará dentro.

Personas que han sufrido sus efectos: Michael Afton, William Afton, Carlton Burke.

Antes de acabar este enorme texto quiero dejar un punto claro, Charlie no tiene el poder de dar vida, y con esta información que hemos visto, podemos ver que ella no uso ningún poder para revivir a los niños, si no que solo puso los cuerpos en los trajes para que la posesión se realice.

Es un punto que quería recalcar pero no encontraba forma de meterlo.

Ahora con esto, ya he finalizado, espero que esta info os ayude en el futuro.

Fuente de la informacion: The Fourth Closet, 1:35 AM, FFPS.

0 notes

Text

A Quilino de Ciañu deteniénlu cada poco por comunista. La cosa solía ser así. Él iba a trabayar tan tranquilu y a la salida del pozu lu esperaba una pareja de guardia civiles que, después de la tercera detención, ya lu llamaben por el mote: "El Rusu".

-¡Rusu, pal camión!

-Cagondiós, guajes, ¡bien podíes venir a deteneme antes de entrar a trabayar! Pero no, gustavos cansame antes eh... -respondía él mientras aprovechaba para encender un cigarru.

El segundu después del tajo, el último en dos o tres días. Eso ya lo sabía él. Lo que ocurría a continuación también era siempre igual. Quilino llegaba al cuartel, recibía un par de amenaces del capitán que lu tenía cruzáu, lu metíen en un calabozo y a les cuatro o cinco hores, sin comer, sin beber y teniendo que sortear los orines de los guardas a los que les gustaba mexiar por los barrotes del ventanuco del su calabozu que daba al patio trasero, lu llevaben a un cuartu donde había una mesa y sobre la mesa papeles. A veces fotos. El capitán, un andaluz de bigotín y mano floja, le daba dos hostias ya para empezar. Él tenía las manos atadas a la espalda y sabía que revolverse era peor, que lo que realmente ponía del hígado a aquel imbécil de bigotín era la serenidad con la que él recibía los golpes. El capitán cogía una foto y se la ponía delante:

-¿Quién es este?

-Cary Grant... -respondía Quilino. Y hostia que te crió.

-¿Y esta?-

Quilino se respigó por dentro. Era la su hermana Aurora, tan guapa como su padre y tan desobediente como él.

-¿A esta no la conoces? Pues una pena porque yo la conozco bastante... Es más...

La puerta se abrió. Un guarda traía en volandas a Aurorina. Tampoco era su primera detención. Traía la boca tapada. Al quitarle el pañuelo mordió al guarda.

-Hijos de puta, solta-i a Quilino. ¡Hijos de puta...!

El capitán caminó con seguridad hacia la joven y a Quilino subioi una cosa por el estómago arriba que pensó que se desmayaba allí mismo. El jefe de los guardias civiles lo hizo levantarse.

-¿Quieres que se vaya de aquí sin que la toquemos? ¿Eso es lo que queres?

Quilino no respondió. Sus manos, aún en la espalda, estaban blancas de tanto apretar.

-Es muy fácil, Aquilino, es muy fácil. Si quieres que se vaya dale una hostia, que bien se la merece esta hermana tuya todo el día metida en líos. Pero una hostia que la tumbe y la deje sin sentido. Porque como se quede aquí yo me voy a encargar de ella y es peor.

Con un gesto rápido, el capitán soltó las cuerdas que ataban las manos de El Rusu y con una mirada le pidió al guarda que retenía a Aurora que se apartara. En su boca bajo el bigotín afloró una sonrisa. Quilino miró a su hermana.

-Tate tranquila, neña. No te voy a pegar...

El guardia se volvió a la mesa, cogió la fotografía que le había enseñado al principio a Quilino y dijo:

-A lo mejor ahora la presencia de Aurora te ha refrescado la memoria y sabes quién es este individuo.

Aurora miró de reojo la foto. Era Arturo Colmado, líder sindical y destacado comunista aragonés que desde hacía unos meses vivía en las cuencas mineras cambiando, cada noche, de casa. Alguna de las noches las había pasado en el desván de la casa familiar. Ella lo había visto. Quilino entre murmullos una noche le había dicho: "Es la persona más importante del Partido Comunista ahora mismo en España. Es nuestra esperanza...".

-¡Pégame! -gritó la chavala. El guardia que estaba a la puerta abrió los ojos. Al capitán se le heló la sonrisa. Su hermano la miró asustado.- ¡Pégame una hostia, Quilino! Y no te hagas el interesante que tampoco sería la primera vez que me la das. ¡Pégame! ¡Pégame! ¡Pégame! -Aurora gritaba sin descanso.

Sesenta y cinco años después a Aurora en el labio aún se le intuye la cicatriz de aquella hostia que esta mañana se tocó con delicadeza cuando leyó en el periódico: "Muere a los 95 años, el teniente coronel de bla bla bla....". Levantó la taza de café al aire y pensó en el su hermanu Quilino y en esa sonrisa sin abrir los labios que tenía siempre.

-Ahí lu tienes Quilino, devuelveila.

FOTO: Autor Mario Pascual* (Langreo 1927-Sobrescobio 2012) No tenemos constancia de que el minero que sale en la fotografía se llame Aquilino pero de imaginarnos una sonrisa de El Rusu, es esa. La historia está basada en varios hechos reales entrelazados y que me han contado en los últimos días.

*El archivo de Mario Pascual fue donado este año por su hija Isabel Pascual al Museo del Pueblo de Asturias. Fundamentalmente son fotografías de mineros de los concejos de Langreo, San Martín del Rey Aurelio, Siero y Cangas del Narcea, hechas a comienzos de los años sesenta. Pascual es considerado un autor innovador que además estuvo muy relacionado con movimientos sociales y artísticos de su tiempo.

4 notes

·

View notes

Text

Y el blog de Top Dog es…

Mi búsqueda delTop Dog Blogcomenzó hace un par de meses cuando decidí limpiar mis suscripciones a RSS feeds y correos electrónicos y buscar nuevos contenidos de entrenamiento canino en la web. Mi objetivo era simple: Encontrar “MY” top 50 blogs de perros y añadirlos a mi feed de noticias RSS para que pudiera ver los últimos y más grandes artículos de perros y cachorros a través de la red.

Busqué en los principales motores de búsqueda, directorios y otras listas de los mejores xx de blogs de perros y se me ocurrieron más de 500 blogs y sitios web de perros.

Después de filtrar la lista de duplicados, raspadores y otros sitios indignos, llegué a mi lista final de 486 blogs de perros. Dejé a un lado los blogs puramente personales e incluí principalmente sitios sobre adiestramiento de perros y cachorros, productos, eventos, rescates, adopciones y fotos.

Por cierto, estoy creando una lista separada de blogs de perros guía, de servicio y de asistencia, así que si quieres que te agreguen a esa lista, envíame un mensaje a través de nuestro formulario de contacto.

¿Quién es el blog de Top Dog?

Aquí está nuestra gran lista de 486 blogs de perros.

4 el amor de los animales

A Dogs Beach

La vida de un perro A Husky’s Life

Un lugar para amar a los perros

Un cachorro al que quiero

Sobre Perros

Acerca de Perros y Mascotas

Acerca de Pets

Absotively Perros

AG Outloud

Agilidad Nerd

Perro Ahimsa Entrenamiento

Blog de Alfie Todo sobre gatos y perros

Toda la información sobre perros

All Things Dog Blog

Asociación Americana Humanitaria

Sociedad Veterinaria Americana de Comportamiento Animal

Adiestramiento de perros Andrea Arden Blog de Comunicación Animal Refugio para animales

Animales de Arca

Blog del perro del arte

Pregúntele a la señora del perro Pregúntele a Spike en línea

ASPCA

Asociación de Asesores de Comportamiento de Mascotas

Autor Mamá con perros

Perro de Redención Automatizado Blog

Avenida K9

Badrap Blog

Perro de panadero

Corteza alrededor de la ciudad

Corteza ‘N’ Blog

Corteza

BBird’s GroomBLog

Sea el cambio para los animales

Detrás del Comportamiento

Siendo Stray

Benson J. Puppypaws

Mejor Bully’s

Mejor amigo de entrenamiento de perros Blog

Mejores Comentarios de Mascotas

Sólo Big Paws Blog

Bio Spot Victims

Blogeye

Bloggy Doggies

Bo Knows

Bogart Handsome Devil

Guerras fronterizas

Bordersmith Stock Dogs

Perro de Boulder

Niño y Bebé

Razas Perros

Brian's Seeing Eye Puppy Blog

Bridgets Cachorros

Entrenamiento de perros Bright Spot

Brutus el Francés

Buster Canino Suministro

A mi lado

Canis Clicker Formación

Perro de Montaña de Carolina

Cata-Qué?

Advertencia

Blog de perros famosos Celebrity Dog Watcher

Blog de Cesar Millan Charlie!

Damas el Peek A Boo

Criador de Cheeto

Perro de chocolate Blog

City Living Puppy

Nariz fría Foto

Cold Wet Nose Blog

Perros de Traje

Critter Minute

Animales curiosos

Perros Lindos

Cute Puppies

Perro salchicha diario /> Croquetas diarias Cuentos de Daisy Mae

Perro bailarín Blog

David El Entrenador de Perros

Dawg Business

Dennis Da Vizsla

Bricolaje de perros

Haga su negocio

Alergias en perros

Alivio para las articulaciones de perros y gatos

Mochila para perro Blog

Perro Bliss

Perro Blog

Perro Blog

Catálogo de razas de perros Razas de perros info

Lista de razas de perros

Perro Cacher

Cuidado de perros Journey

Perro Círculo

Cupones para perros Cupones para perros Entrenamiento en jaulas para perros

Diarios de perros

Directorio de perros Perro Perro Gato Blog

Perro Come Doug

Asesor de alimentos para perros

Chat para perros Chat

Comida para perros

Perro Furminator

Perro Gonnit

Guías de perros

Guías de perros

Salud del perro Doc

Casa del perro Arts

Perro Jaunt

Perro Amante’s Digest

Revista para perros Leche de Perra

Alimento Natural para Perros

Noticias de perros Cuidado de mascotas de perros

Perro Reflexiones

Separación de perros Ansiedad

Perro Deletreado hacia adelante

Perro Star Daily

Productos para perros

Perro de suministro Planet

Tiempo del perro

Perro volquete

Entrenamiento de perros Entrenamiento de perros 4 Consejos

Centro de Entrenamiento Canino

Aula de adiestramiento de perros

Cocina para perros Kitchen

Blog Paseo del Perro

DogCents

Perro-perro

Archivos para perros

Pegado

Idea para el perrito

Perrito Stylish

Perritos

DoggieWoggie – All About Dogs

Doggone Safe

Blog de entrenamiento de perros Dogmantics

Perros Blog

Perros Don’t Look Both Ways

Perro’s Eye View

Guía de Tiempo de Diversión para Perros

Perro Salud

Perros En Duds

Perros En Entrenamiento

Perros Amor Correr

Perros, gatos y basura de la que hablo. Blog del perro

DogsTrust

Dogwise

Doody Digger

Dost Veteriner

Dra. Sophia Yin

Dibujar El Perro

Eduardo El Acurrucado Puggle

Abrazar el seguro del animal dom??stico Blog

Inglés Bullldog Puppy Blog

Euro Dog Training

Entrenamiento de Perro Experimentado Familia Paws

La Vida Dorada de Farley Suficientemente rápido para atrapar el señuelo Fearfuldogs Blog

Feisty Three

Blog del helecho

Fido y Wino

Fido BLog

En forma como Fido

Por cada animal

Por el amor de los labradores

Por el Amor Del Perro Blog

Para The Pit Bull

Frankie The Walk N Roll Dog

Lleno de gritos: Un Blog del Sabueso Diversión 4 Fido

Diversión con perros

Diversión con perros

Videos de perros divertidos

Pastor Alemán Entrenamiento Now

Vamos Mascota Friendly

Go Pug Yourself

Golly Log

Buen cuidado del perro

Gooddogz Blog

Gracies Corteza

Grandes mascotas verdes

Patas verdes

Cachorro gruñón

GSD Aventuras

Halopets

Hands Over Paws

Víctimas de Hartz

Tener perro Blog Viajará

HBD Entrenamiento de perros

Alimento saludable para perros

Perro sano de por vida

Heaven Scent Pet Sitting

Ayudando a los cachorros Cachorros Hipster

Cuidado de los bichos en casa

Perro caliente en la ciudad

Blog del Perro de Houston Hula Puppies

Sociedad Humanitaria Hipérbole y medio

Si los perros pudieran leer

Blog para perros de interior Collar de perro de cerca invisible

iPaws

iPuppyCam

Itchmo: Noticias para Perros y Gatos

It’s a Pets Life

Es Mi Mundo de Perro: Vivo en It

It’s The Dogs’ Life

Jason Canapp

Blog de Jean Donaldson Jenna y Snickers

K9 Crônicas

K-9 Solutions Entrenamiento de perros Inc

K9RoadTrip.com

Karen Pryor ClickerTraining.com

Peluquería para perros móviles de Kennesaw

Kingsley La Frontera Collie

Conozca a su perro KSDS Puppy

Perro Labrador Site

Blog del perro Labrador Retrievers LabTails

Tierra de Oro Puro

Lassie Obtener ayuda

Leane Wildermuth Artista por naturaleza

Correas y amantes

Lee Charles Kelley

La vida con los perros

La vida con perros y cachorros

La vida con Lucy

Viviendo la vida Greyt

Vivir con infieles

Lois Lane – Aventuras de un Superpup

Viva su perro! Mira lo que puedo hacer Blog

Love My Pets GPS

LoveBarklee Perro Blog

Macromutt

Mango & Dexter&s Great Adventures

Chuchos Manieristas

Mary’s Dogs

Max the Golden Retriever

Maxwell y Me

Mente a mente

MMilani.com

Blog de aseo de mascotas móviles – Atlanta

Blog del Perro Mod

Perro Moderno

Perro Moderno

Muttspace

Mi Perro Finn

Mi blog de entrenamiento de perros Mi vida con Anthony Mi extraña familia

Mi Guía de Salud de Mascotas

Mi entrenamiento del Potty del perrito

Entrenamiento de perros naturales Neil Sattin’’s Natural Dog Blog

New York Dog Blog

No Dog About It Blog

No Dog About It Blog

Obamas Perro

Destructor de olores

Oh Behave Dog Training

OhMiDog!

Once Upon A Dog Blog

Un Puppy’s Life

Opy the Original GruffPuppy (R.I.P. Opy)

Perro de Ottawa Blog

Nuestros Perros

Nuestro viaje de crianza de cachorros Propiedad de Pugs

Cachorro mimado

Pam ’ s Dog Academy Paw Digs

Paw Nation

Paw Posse

Revista Paw Prints

Pawcurious

Pawfun

Pawluxury

Marketing Sostenible

Pedigrí Perros Expuestos

Pei en la vida

Perfect Puppy Care

Cuidado de perros de Perth

Carnavales de mascotas

Blog de Pet Connection

Mascotas Doc

Mascotas Docs en Call

Comentarios sobre alimentos para mascotas

Gaceta de Salud de Mascotas

Hobby de mascotas

Seguro para mascotas

Mascotas Saben

Prevención de la obesidad en mascotas Blog de la paternidad con mascotas Pet Peoples Place

Retratos de mascotas

Noticias de productos para mascotas

Psiquiatría de mascotas

Pet Sit USA

Calle de la mascota

Azúcar para mascotas

Temas de mascotas

Acaricie a su perro

Blog de Petco

Peternidad

Petfinder.com Blog

Petiqueta

Comunidad PetLvr

PetMD

Petopía

Mascotas y animales

Blogs de mascotas

Mascotas Cancun

Mascotas Canal

Mascotas Foto

Blog del Jardín de Mascotas Pets.ca

Petside Blog

Petsitología

Blog de organizaciones benéficas Petsmart Petville

Phetched

Pit Bull Rescue Central

Pit Bulls ON The Web

Perro Maestro

Blog de Pop Dog

Petzine

positivo Entrenamiento con perros de refuerzo positivo

Prefabricación

Críticas de producto

Información sobre Pug Dogs

Pug Puppies Blog

Pup Life Perro Blog

Cachorros ladrando

Cachorros en Aprendizaje

Cachorros Perros

Secretos del entrenamiento de la casa del cachorro

Puppy En Entrenamiento

Puppy On A Roomba

Potencia de tracción del cachorro

Cachorros r Pals

Cachorros Buscando Hogares Blog

PupStyle

Pupstyle

Purina Blog

RadioFence

Criar un perro verde

Criando a África

Criando Emmy

Randi el Laboratorio/Newf

Campeón reactivo

Perro Responsable It’s All About Dogs

Recuperador de Weblog de Retrieverman Recompensa Comportamientos Entrenamiento de perros

RiverDog Impresiones

Perros de la Riviera

Salvar a los perros

Guardar Mia

Entrenamiento de perros Say Yes Regla de los Schnauzers

Arañazos y olfateos

Arañazos y olfateos

Scruffy Dog Photography

Secreto Schnoodle

Blog del Perro de Servicio Sheltie Nation

Brillar Fotos de Mascotas

Shwoof

Sit Significa Sit

Sitka, Tia, & Cornelia Marie

Weblog de Smart Dogs

Valle del Humo Bulldog Francés

Granja de serpientes de río Labrador Retrievers

Roncable

solisticio de perreras

Algo que se mueve de esta manera viene

Sophie domina el mundo

Hablando por Spot’s Blog

Special Paws Blog

Perros de Refugio Spikes

Cheerios Rancias

Sylvia Guía del perro Tale

Colas Inc

Talk 2 los Animales

Enseñando a los Cachorros

Enseñando a los Cachorros

Equipo Perro Pequeño

Terrierman’ s dosis diaria

ThatMutt.com: Un blog de perros Las Aventuras del Salto de Jasper-Roo

El Sitio de Rescate de Animales

La corteza

El Perro Feliz

El mocoso Pack

El Bumpass Hounds

El Diario Barker

El Coyote Diario El diario Labradoodle

El Diario Puglet

El Cachorro Diario Los Días de Johann y Agility Dog

El Blog del Perro Diva

El Cuenco del Perro

El Manual de los amantes de los perros

El Dogasaur

El blog de entrenamiento de perros bueno

Blog del perro Labrador Brats El Pequeño Perro Marrón Blog El Informe Mutt

El otro extremo de la correa

El blog de mascotas El Libro de Mascotas Lady

El Refugio de Mascotas El tiempo de las mascotas

El Perro de Filadelfia

The Pit Bull Lovers Blog

El cachorro juguetón El Blog del Caniche y el Perro

El Puppy Blog

El personal real

El Perro Enfermo Blog

Los Tres Perro Blog

El Diario del Perro Entero

This One Wildlife

Pensamientos Patas de Piel

Blog de los Tres Perros Camiseta Thundershirt – Blog de ansiedad para perros

Tibby Tales

Tiempo para entrenar a su perro

Punta Tail

Las mejores razas de perros

Top Golden Retrievers Blog

TPPC.tv Blog

Entrenamiento Labrador Retrievers

Training-Dogs.com El Blog

Verdad 4 Perros

Dos Dachshunds & Co.

Two Hounds & a Manx

UGODOG

UKPackleader Blog sobre el comportamiento de los perros Vet Live

Técnica Veterinaria

Facultades de Veterinaria

Noticias de la Red Veterinaria Victoria Stilwells Blog

VPI Hambone Award

Way Cool Dogs

We Heart Pets

Nos encantan nuestros laboratorios

Amamos a nuestros cachorros

Web Vet Blog

Bienestar en el adiestramiento de perros

Fragmentos de Whippet

Quién movió mi hueso

Todo el campamento de perros Blog

A quiénes su Dachshund

Wiener Wonderland

Wilde Sobre Perros

¿Mi perro me odiará? Perro lobo Den

Woof y WordPress

Informe Woof

Sí Biscuit

Yorkie Housetraining

You Can Do It Dog Groomin

Tú, Pet

El mejor amigo de su mascota

Top 50 Blogs de perros

No sólo compilamos esta lista monstruosa, sino que también miramos todos y cada uno de los blogs con la esperanza de llegar a nuestra listade los 50 mejores blogs de perros . Suscríbete a nuestro feed RSS o suscripción por correo electrónico para que no te pierdas nuestra próxima serie en los 50 mejores blogs de perros de Internet.

Si tienes un blog de perros y no estás en la lista de este año, por favor déjame un comentario a continuación y nos aseguraremos de que te añadamos a la lista de los próximos añostop dog blog.

1 note

·

View note

Text

lewis post-race interview for canal+ at the saudi arabian gp '24

about congratulating oliver bearman after the race

it’s not a british thing, it's just the respect between drivers. and i remember what is like when i first got in F1, you know, i didn't particularly feel welcomed by people and so i wanted to make sure that i acknowledged him ‘cuz that is a fantastic effort to demonstrate, finishing this race, considering the circumstances just shifted, so it's a true show of a good driver.

about doriane pin getting penalized after the f1 academy race 2

that’s ridiculous. ah, that’s disappointing. i'm sad to hear that because she’s done such an amazing job this past weekend, such a great talent. and sometimes you come by the straight and you don’t see the damn flag, you know, you’re so focused. and she didn't put anybody in harms way. i don't think it was worth a penalty. but she will bounce back from this. she’s been doing an absolutely fantastic job. i’m happy for her.

395 notes

·

View notes

Text

Descargar Mister Mosquito para PS2 ISO

Descargar Mister Mosquito para PS2 ISO

Mister Mosquito, deletreado Mr Moskeeto en las regiones PAL y conocido en Japón como Ka, es un videojuego desarrollado por ZOOM Inc. para la consola de videojuegos PlayStation 2.

Juego: Mister Mosquito

Nombre del archivo: Mister Mosquito.7z

Tamaño del archivo: 336.97 MB

Sistema:Sony Playstation 2

View On WordPress

0 notes

Photo

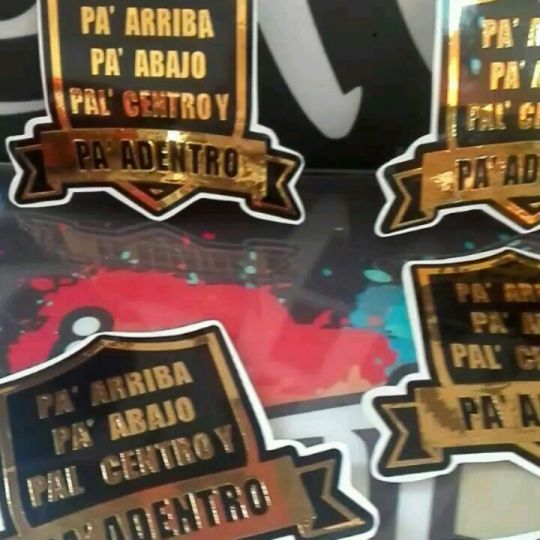

🍷Hermosos Vinilos Decorativos 🙌 🥃"Pa arriba, Pa abajo, Pal centro y Para adentro"🍻 💥$3.000 und 6x6cms aprox. (precio para este Diseño). ⚠️ Importante ⚠️ El precio final dependerá de; 👉Tamaño 👉Colores 👉Unidades Y ☝️Si deseas contratar el servicio Corporativo, debes por favor enviarnos tu logo en archivo editable, de no contar con este archivo; tambien puedes contratarlo con nosotros. 🙋Contamos con servicio de vectorización, renovación, actualización y creación de los mejores logotipos 💯% PERSONALIZADOS, Creados exclusivamente para ti 😀 ⚠️ Importante ⚠️ Imágenes de muestra, ☝️para pedido se realiza diseño INDIVIDUAL (Fuentes y apliques,de su elección;se envia muestras previas) para cada persona, o tienda Exclusivos vinilos Decorativos... Para ✔️Personalización de Globos Burbuja🎈, frascos de Vidrio, Alcancias 🐽, espacios, cajas 🎁🛍y ➕. ⚠️trabajamos con materiales de la más alta calidad⚠️ 👉Nuestros Productos vienen debidamente cortados, empacados y listos 👌para usar‼️ 😃Accede a nuestros Descuentos y Beneficios, ✍️inscribiendote aquí 👇 https://docs.google.com/forms/d/e/1FAIpQLSeoyDUNJNYFw9FgxPFhbPSezGb_jApuUbsWLdJGlRubWMgX4A/viewform Contáctanos!!! Trabajamos en línea 📲 Wstp +57 304 341 1560 ☎️ 300 651 1147 Visítanos y descubre más en.... ...http://iamoffthewall.weebly.com/store.html🧔 (en Art+media iamprodesign) https://www.instagram.com/p/CSdOoD1LvY1/?utm_medium=tumblr

0 notes

Text

Sentirse seguro es una vulnerabilidad

Uno puede decir que al tener una computadora actualizada, antivirus, firewall, sistemas de protección de intrusos y aun así esta inseguro. Nunca se llegará a la seguridad perfecta, es como superar la velocidad de la luz, pero ¿Qué tan lejos estoy de ese límite?

El concepto de seguridad informática puede ser muy amplio e incluir distintos aspectos, pero el más importante y difundido es el que se refiere a la protección de la información que circula a través de los medios digitales.

También, en una visión más restringida, se refiere al resguardo de los propios equipos, materiales y medios informáticos, vale decir a la protección del hardware correspondiente.

Puntualmente, se abordará en este trabajo la idea de proteger la información que se propaga por el así llamado ciberespacio, por tal razón se la conoce con el nombre más específico de ciberseguridad.

Los expertos en ciberseguridad establecen estándares que se resumen en protocolos para acordar las normas y procedimientos que deben cumplirse, posibilitando así minimizar los riesgos inherentes al manejo de la información, particularmente cuando se trata de datos confidenciales o sensibles.

Obviamente existen distintos niveles de seguridad desde el máximo rango que involucra a la información militar, diplomática o bancaria, hasta los niveles más laxos referidos a la protección de datos personales sin mayor relevancia, aunque también en este último caso hay un genuino reclamo de privacidad por parte de los usuarios individuales.

El conocimiento de la naturaleza de las amenazas a las que está expuesta la información digital ayuda a comprender y diseñar las medidas de seguridad.

En general se admite que las fuentes de amenazas son variadas y provienen de las posibles fallas técnicas de los sistemas, negligencias de los usuarios, errores de los programas, virus y programas maliciosos, acción de intrusos y hackers y hasta el accionar malintencionado del propio personal técnico de algunas empresas o instituciones, tales como programadores y operadores, que deliberadamente vulneran la confidencialidad de los datos por disputas personales, celos o frustraciones laborales.

La legislación, en general, ha reaccionado lentamente frente a este nuevo escenario dominado por el avance tecnológico, ya que muchas de estas acciones pueden tipificarse como delitos, los cuales es necesario prevenir y castigar pero todavía no se cuenta con los recursos legales para hacerlo.

El eslabón más débil en toda esta situación son los usuarios individuales, dado que los institucionales o corporativos, dependiendo de su magnitud, suelen tener departamentos específicos con su dotación de ingenieros y programadores para diseñar y operar sus propias medidas de protección y en cualquier caso siempre tienen acceso a mejores blindajes.

Ciberdelitos

Existe una gran cantidad y variedad de delitos que se cometen a través de los medios informáticos. Los hay de carácter burdo y fácilmente detectables y también sofisticados y difíciles de prevenir y combatir.

Con el nombre de phishing se conoce al robo de la contraseña de un usuario, lo que puede realizarse a través de las redes sociales, su cuenta en algún sitio web o el correo electrónico.

Una vez en poder de la contraseña, el delincuente informático puede iniciar la suplantación de identidad del usuario legítimo, con múltiples propósitos delictivos, como por ejemplo, emprender un acoso, iniciar una extorsión o perjudicarlo en forma económica o social.

También se cometen delitos sustrayendo, alterando o simplemente destruyendo la información ajena almacenada en un computador o teléfono celular.

Otro tipo de ataques frecuentes son los que tienden a debilitar o eliminar precisamente los sistemas de protección de un usuario para dejarlo inerme ante posibles futuras amenazas externas.

Hay atacantes que publican o revelan datos confidenciales de un usuario, generalmente con fines de extorsión o estafa, tanto como existen los que venden información personal sustraída de su dueño para bases de datos comerciales u otros fines espurios.

De acuerdo al vehículo utilizado para el ataque, cabe considerar a los virus informáticos o malware como los más destacados, los que generalmente ingresan a la computadora por medio de archivos ejecutables y desordenan o destruyen información almacenada, alterando rutinas o registros.

En algunas ocasiones, estos ataques no tienen otro propósito más que provocar un daño, pero en otras están dirigidos a aumentar la vulnerabilidad de un sistema con algún fin ulterior.

Otro tipo de actividad maliciosa más reciente es el criptojacking, que consiste en secuestrar capacidad de procesamiento de otra computadora para obtener ganancias mediante el manejo de criptomonedas. En inglés, el término cryptojacking surge por combinación de cryptocurrency (criptomoneda) y hijacking (secuestro).

Según las estadísticas disponibles, los cibercrímenes no han dejado de crecer en los últimos años, exhibiendo una tendencia sostenida al incremento desde 2011 a la fecha.

Junto con el crecimiento de los casos, en número y gravedad, aumenta también la cantidad de víctimas y el lucro cesante causado a particulares y empresas por los delitos informáticos.

Según estimaciones de la Compañía Intel Security, el ciberdelito representa anualmente el 0,8% del PBI mundial en la actualidad y la cifra es creciente.

Vale decir, aproximadamente U$D 6.100 Millones es el monto total al que ascienden las pérdidas ocasionadas por los ciberataques de distinta índole.

Recursos defensivos

Considerando que el activo más importante en el medio digital es la información, deben diseñarse las protecciones de manera de resguardar a ésta de los posibles ataques y conservarla inalterada e inaccesible para extraños.

Esto exige, en el nivel más elemental, disponer de sistemas de protección de los medios materiales informáticos, tales como medidas de vigilancia, protecciones eléctricas contra sobretensiones, sobreintensidades o perturbaciones de red, protección contra incendios, precauciones antivandálicas, control de accesos a los servidores y todo lo que implique la seguridad física del hardware.

En los niveles más elaborados se encuentran el desarrollo de la codificación, cifrado o encriptado de la información sensible, tanto como el empleo de los firewall o cortafuegos, que bloquean los accesos no autorizados a un sistema o red informáticos.

Los firewalls son necesarios pero, sin embargo, son insuficientes para algunos tipos de ataques, como el del tráfico que no pase a través de él o que logre engañar a los protocolos configurados.

La utilización de los certificados digitales también contribuye a mejorar la seguridad porque evitan que la información de un usuario, generalmente institucional o corporativo, sea modificada sin que la alteración pueda detectarse.

También existen medidas de protección muy populares como los programas antivirus y antispyware, que están diseñados para detectar y eliminar softwares maliciosos y los cuales deben mantenerse permanentemente actualizados para que sean efectivos.

Un hecho muy importante a tener en cuenta por los usuarios más desprevenidos es que, en ocasiones, los programas maliciosos se distribuyen bajo la forma del supuesto antivirus. Tal es la perversidad de los programadores y diseñadores del malware.

El usuario, de buena fe, cree estar descargando una protección para su equipo o sistema y en realidad está haciendo todo lo contrario, víctima del engaño; de ahí el nombre de troyanos ya que son verdaderos caballos de Troya informáticos.

Por esta razón, se debe tener mucha certeza de que el antispyware se descarga desde el sitio correcto y si no, es mejor recurrir a un técnico de confianza para que él realice la descarga.

Otras medidas de seguridad recomendadas son la duplicación de información relevante utilizando sistemas de respaldo remoto, la confección de las copias de seguridad, las actualizaciones y cambios periódicos de contraseñas y claves, el empleo de candados inteligentes y muchas más que pueden y deben adoptarse para incrementar el nivel de salvaguarda de datos significantes.

También es primordial, como recomendación genérica, no sobreestimar la capacidad de protección de los elementos defensivos disponibles en el sistema o red, tales como antivirus, firewall, antispyware y demás.

Los usuarios nunca deben estar suficientemente confiados, ya que la actividad maliciosa no cesa en sus intentos de vulnerar las protecciones y defensas interpuestas por ellos y en forma permanente se generan nuevas amenazas, cada vez más agresivas e ingeniosas.

Ciberataques famosos

Todavía se recuerda el tristemente célebre escándalo de Facebook y Cambridge Analytica, mediante el cual se compartieron datos personales de 87 millones de usuarios sin su consentimiento.

Esto no constituyó un caso de hackeo propiamente dicho sino más bien un uso no autorizado e indebido de los datos por ausencia de controles estrictos por parte de la red social.

En marzo de 2018, una aplicación utilizada en Android para el control de calorías por usuarios interesados en la realización de dietas y actividad física, conocida como My Fitness Pal, fue hackeada y se sustrajeron identidades de usuarios, contraseñas y direcciones de mail de 150 millones de cuentas.

Como ya se ha mencionado anteriormente, otro objetivo muy apetecido de los hackers últimamente han sido las criptomonedas y los sitios donde se gestionan y realizan las operaciones.

El proceso consiste en introducir códigos de minado o generación de criptomonedas en algún sitio, externo pero controlado, utilizando aplicaciones como Coin Hive, Crypto Loot y Crypto Miner.

Con esta acción, los piratas informáticos llegaron a secuestrar capacidad de procesamiento en la nube de una gran empresa como Tesla, logrando ganar dinero fácilmente y ocasionando al usuario que sus equipos funcionaran más lentamente ya que hasta un 30% de la capacidad fue utilizada por el hackeo.

El principal elemento para que el ciberjacking constituya un delito es que el usuario no ha prestado su consentimiento para que su capacidad de procesamiento sea usada de este modo e incluso desconoce lo que está pasando.

Existen herramientas defensivas para impedir este fraude, tales como algunas extensiones de Google Chrome, como por ejemplo Miner Block y No Coin, que bloquean la posibilidad del criptominado en la propia computadora.

Otro ciberataque de gran magnitud en 2018 fue el que se llevó a cabo en la Ciudad de Atlanta, donde los hackers buscaban encriptar archivos de las computadoras de muchos sistemas municipales y pedir luego el pago de un rescate para liberar esos datos, atacando en ese momento apps para pagar cuentas y archivos judiciales.

El pago del rescate debía hacerse en criptomonedas para dificultar las posibilidades de rastreo de los beneficiarios delictivos. Concretamente exigieron € 43.000 (cuarenta y tres mil euros) pagaderos en bitcoin.

Lo más resonante de este ciberataque fue la paralización de los sistemas de la ciudad y la producción de daños permanentes como por ejemplo la eliminación de registros de videos policiales. (Fuente: Mit Technology Review)

Un último párrafo debe dedicarse a los hackers que tienen como objetivo los ataques a instalaciones de redes eléctricas o infraestructura militar, acciones que han escalado al nivel de un conflicto internacional ya que Estados Unidos y algunos países de Europa acusan a hackers rusos de estar detrás de estas operaciones.

Conclusiones

Se destacan a continuación una reseña de los principales puntos esbozados a lo largo del presente trabajo como corolario de una consideración analítica y pormenorizada del mismo.

La principal conclusión que debe destacarse de manera sustancial es que nadie está seguro en la web.

Hay usuarios que creen estar inmunes porque consideran que su situación digital es irrelevante o poco significativa, “¿quién me va a atacar a mí?”, piensan.

Suelen sufrir graves disgustos cuando encuentran en cero el saldo de su cuenta bancaria o ven su foto editada en situaciones indecorosas y circulando por las redes sociales.

Por lo tanto, se puede puntualizar lo siguiente:

- La seguridad informática plantea un novedoso y complejo desafío en la sociedad de la información, cuyo bien más preciado se encuentra amenazado.

- Los que generan software malicioso y producen ataques contra redes, sistemas e instituciones trabajan sin descanso, las amenazas se renuevan y multiplican y no permiten bajar la guardia.

- El eslabón más débil de la cadena es el usuario llano, expuesto a los rigores y ataques del ciberdelito y con poca calificación técnica para comprender, prevenir y desbaratar sus embestidas, eliminando sus consecuencias.

- Las herramientas y recursos defensivos existentes permiten enfrentar la mayoría de las amenazas, no todas, con relativo éxito, pero estos pertrechos técnicos tienen su costo y sus exigencias, como por ejemplo, las de mantenerlos actualizados y con una correcta configuración todo el tiempo, lo que es posible y sencillo para el operador calificado pero se dificulta para el usuario común.

- Todas las medidas de protección posibles son bienvenidas, aún para el usuario del servicio más elemental. Se recomienda contar con programas antivirus, antispyware y firewalls, mantenerlos actualizados, cambiar periódicamente las contraseñas y claves, evitar la navegación por páginas web poco conocidas o sospechosas de infección como por ejemplo las de contenido adulto, resguardar el propio equipo de la operación por parte de otros usuarios salvo que sean muy confiables, conservar datos importantes duplicados en dispositivos externos como pen drives o medios ópticos, descargar aplicaciones o actualizaciones sólo desde sitios oficiales.

- Como ya se ha expresado, ninguna de estas medidas garantiza la inmunidad absoluta pero permiten minimizar los riesgos, a la espera de que nuevas leyes castiguen con mayor severidad a los delitos informáticos y promuevan el resarcimiento de los afectados.

0 notes

Text

Os Museus Brasileiros do século XIX

No post de hoje irei abordar algumas ideias sobre processo de institucionalização das ciências naturais no Brasil do séc. XIX , tendo como exemplo ,o Museu Nacional. Para isso, utilizarei algumas ideias do livro ‘O Brasil descobre a pesquisa científica: os museus e as ciências naturais no século XIX’ , de Maria Margaret Lopes para embasar o assunto.

Para iniciar o assunto, Casazza (2012) relata que em geral, os museus foram as instituições escolhidas para implantar, desenvolver e consolidar as atividades científicas no Brasil do séc. XIX, onde as questões relativas ao conhecimento se interligaram às demandas político e sociais. Essas questões foram trazidas a tona na obra de Lopes(2009) que apresenta o tema dividido em dois momentos. Na primeira parte, explora as últimas décadas do séc.XVIII, debatendo sobre a influência dos gabinetes-museus europeus que foram a razão da existência da Casa dos Pássaros no Brasil e que também foram as concepções e modelos que darão as bases para a fundação e desenvolvimento do Museu Real do Rio de Janeiro nos primeiros anos de existência. Segundo Casazza ( 2012,p.606), a autora “ [...] apresenta a Casa dos Pássaros como um entreposto colonial que teria fornecido antecedentes para a criação do Museu Nacional do Rio de Janeiro”. No entanto, Lopes (2005,p.40) afirma: “O que vai se criar no Rio de Janeiro em 1818,difere radicalmente do anterior entreposto, apesar da continuidade das coleções e de seus responsáveis[...]” e do ininterrupto uso do modelo trazido da Europa “[...]de um Museu Metropolitano, de caráter universal. O que vai mudar serão suas particularidades de instalação” (LOPES,2005,p.40-41)

Conforme comentado durante a apresentação das colegas na disciplina História dos Museus e dos Processos Museológicos sobre o livro mencionado, a criação do Museu Nacional ocorreu no período em que o Rio de Janeiro era sede do Reino Unido português, o que influenciou na constituição do seu acervo. A Corte que estava no Brasil dominava vários territórios em diversos continentes e sendo assim, é possível entender porque a instituição possuía várias coleções etnográficas da África e da Ásia. Além disso, também eram feitos intercâmbios, ação comum dos museus do séc. XIX, o que explica porque tinha objetos de várias lugares do mundo.

Imagem: O Museu Nacional

Fonte:https://upload.wikimedia.org/wikipedia/commons/a/ab/Pal%C3%A1cio_de_S%C3%A3o_Crist%C3%B3v%C3%A3o.jpg

Retomando a obra, Casazza (2012) comenta que a autora na segunda parte do livro percorre a década de 1860 até os primeiros anos do século XX. Nessa segunda fase da trajetória dos museus brasileiros , Lopes (2012) aborda a criação e os primeiros anos do Museu Paraense Emílio Goeldi, do Museu Paulista, do Museu Paranaense e do Museu Botânico do Amazonas até a participação destas instituições, e do Museu Nacional, no contexto científico internacional. Segundo Casazza (2012,p.606), as instituições assumiram várias funções para a produção do conhecimento científico:

[...]os museus nacionais, assim como outros disseminados pelo mundo, não se restringiram a atuar apenas como repositórios de objetos. Essas instituições desempenharam suas funções de centros de pesquisa, buscando firmarem-se pela relevância de sua produção científica e de sua pesquisa experimental, e realizaram ainda, as funções de catalogação e classificação das coleções.

Nesse momento em que os museus brasileiros buscavam representatividade no movimento científico internacional , o Museu Nacional se estruturou nos moldes dos grandes centros europeus a partir da administração de Ladislau Netto (1874-93) e de Batista Lacerda (1895-1915). De acordo com Schwarcz (2005, p.71), ”em 1876, o museu é reorganizado, assim como é criada uma revista trimestral - os Archivos do Museu Nacional- necessária para a comunicação e permuta com os museus do estrangeiro.”

Enfim, esse post por meio das ideias do livro de Lopes (2005) coloca em evidência o processo de institucionalização das ciências naturais no Brasil e que mais tarde originou a especialização científica e a valorização dos estudos experimentais no Brasil. E atualmente, é com tristeza que lembro da importância do Museu Nacional, pois, a instituição não recebeu o devido cuidado e por causa do descaso da sociedade brasileira pela memória e a história, incendiou em 2018.

Memória do Fogo: dois anos do incêndio ao Museu Nacional

youtube

Segue o link para mais informações sobre o Museu Nacional:

https://artsandculture.google.com/partner/museu-nacional-ufrj

Referência:

CASAZZA ,Ingrid Fonseca.Cad. Saúde Pública, Rio de Janeiro, 28(3):604-606, mar, 2012.

LOPES, Maria Margaret. O Brasil descobre a pesquisa científica: os museus e as ciências naturais no século XIX. São Paulo: Hucitec, 2005.

SCHWARCZ, Lilia Moritz. O espetáculo das raças: cientistas, instituições e questão racial no Brasil, 1870-1930. São Paulo: Companhia das Letras, 2005.

0 notes

Text

en mis archivos encontré mis decepciones familiares, y lo subo aquí porque aún me da pena pero obvio uno hace como que no pasa nada, pero puta que es difícil tratar de tirar años de recuerdos de la “familia” que uno consideraba, q al final nunca fue nada, y ahora obvio poniendo la sonrisa pal mundo, pq obvio A MI NUNCA ME PASA NADA NI ME DUELE NADA

0 notes