Text

Nuestro año en una entrada de blog

El concepto de año es ya de por impreciso partiendo de la base de que es una medida que hay que corregir cada cuatro giros alrededor del sol y, como tal, completamente una herencia cultural completamente arbitraria. Sin embargo, nunca está de más aprovechar para echar la vista atrás y repasar qué hemos hecho estos 365 días de este 2017 que se va para saber a dónde vamos.

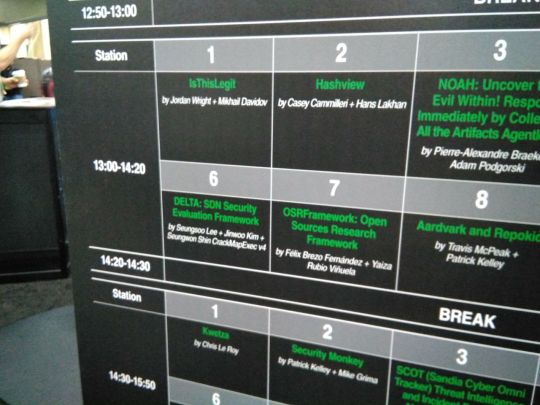

Sinceramente, nos podemos considerar muy afortunados porque hemos cumplido con creces. Hace un año, soñábamos con poder estar algún día en la Blackhat o en la Defcon y este verano tuvimos la satisfacción de hacerlo realidad hablando de la investigación en redes sociales o de cómo intentábamos avanzar hacia un phishing perfecto (¡para el malo!). ¿De verdad podemos decir «placer» cuando nos pasamos la semana con la presión de ensayar una y otra vez unas presentaciones que nos sabíamos de memoria? Lo que no se ve es lo que sudamos y lo que sufrimos para que quedara lo mejor posible. Pero estamos contentos.

Ha sido un año de viajes la verdad. Juntos hemos estado en San Sebastián participando en EuskalHack donde hablamos de cómo la tecnología blockchain podría ser útil para anclar canales de C&C además de impartir un taller sobre investigación en fuentes abiertas. También hemos estado en Santander en Cybercamp o en Logroño, participando en el evento de inteligencia y seguridad organizado por la Guardia Civil explorando las posibilidades de las criptodivisas desde el lado del mal. Estuvimos también dos veces en Barcelona: primero en el Mobile World Congress de Barcelona participando en el Hackathon y después en la entrega de los premios Security Forum de los que fuimos finalistas.

En Barcelona, por cierto, Yaiza fue nombrada Cibercooperante de honor (por el Ministro Nadal, ¡vaamos!). También ha estado varias veces en León para hablar del rol de la mujer en el ámbito Cíber y de la manipulabilidad de las fuentes en el entorno digital en una mesa redonda con perfiles de la talla de David Barroso o Román Ramírez y ha pasado por Castellón para hablar de las amenazas que esperan a las pequeñas y medianas empresas en el ámbito cíber, por A Coruña para hablar de los ataques de falsa bandera, por Santiago de Compostela donde hizo un repaso a la tecnología Blockchain en Librecon y por Santander en un evento organizado por la UIMP y el Ministerio de Defensa trasladó la necesidad de transponer las técnicas de análisis de inteligencia convencional al entorno ciber, un discurso que creemos que es muy necesario en una comunidad que a veces obvia lo que no es técnico. Félix también se pasó por una mesa redonda de ISACA en Valencia donde las caras de Eduardo Sánchez, José Selvi, Yago Jesús y David Pérez se giraron hacia él cuando se mentó el Ransomware con mayúsculas.

Porque sí, para Telefónica e ElevenPaths, ha sido el año de WannaCry. Ese fatídico 12 de mayo, con muchas anécdotas incluidas, quedará para la historia de la ciberseguridad en España como aquel en el que una gran empresa tomó la dura decisión de parar las máquinas. Estamos orgullosos de trabajar en Telefónica en los buenos momentos pero más aún en los malos momentos, cuando las circunstancias obligan a una plantilla enorme a remar contracorriente y achicar el agua como el que más para mantener el barco a flote. No será a nosotros a quien se nos caigan los anillos.

En ElevenPaths, hemos cambiado de área y ahora nos hemos incorporado al Lab de ElevenPaths donde echamos una mano al equipazo de investigadores repartido por el mundo que tenemos. Desde ese área, Yaiza pudo compartir escenario con Chema Alonso en la Keynote del Security Innovation Day días antes de que se nos encogiera el corazón escuchando las cifras de acoso escolar que la fundación ANAR trasladaba a los docenas de voluntarios de ElevenPaths que echaron una mano el día del voluntario para escuchar los riesgos de las redes sociales en el entorno escolar. Cuánto sufrimiento silencioso. Cuánto dolor. Qué rabia.

Con los medios hemos vuelto a tener suerte este año y nos han tratado aún mejor que nunca. En radio hemos estado presentes en La Ventana de la SER la fatídica tarde de los atentados de Barcelona de agosto y en COPE, Blu Radio y Radio Francia Internacional. ¿Los temas? Desde los procesos de investigación en redes sociales hasta Wikileaks o el boom de las criptodivisas. En televisión, la palma se la ha llevado Yaiza que primero, y aprovechando su paso por María Pita Defcon en marzo, entró en directo en TVdG para hablar de los nuevos horizontes en el ámbito de la ciberseguridad (las preguntas eran en gallego y tenía retorno, pero oye ¡cómo se maneja!) e incluso en el telediario de Antena 3.

En prensa escrita, hemos estado presentes en El País hablando de los riesgos del uso de las criptodivisas, de por qué la tecnología blockchain atrae a tantas grandes empresas, del problema de las fake news o del rol de la mujer en ciberseguridad, en RT o La Vanguardia hablando también de los riesgos de las criptodivisas, en ABC con motivo de nuestro viaje a Las Vegas o incluso en El Confidencial tras los hackeos sufridos por numerosos famosos, además de en notas emitidas por agencias de noticias como Europa Press o EFE.

Al margen de haber pasado por blogs y medios digitales como El Lado del Mal y Parcela Digital, también hemos debutado en el mundo del podcasting de la mano de Yolanda Corral en su Palabra de Hacker y de Paco Estrada en Compilando Podcast. Un gustazo que se hace fácil cuando estás en buena compañía.

¿Académicamente? Pues como alumnos de Derecho, sufrimos más de lo esperado para aprobar las asignaturas del segundo semestre del curso pasado y seguimos aprendiendo árabe, aunque rascando horas de donde ya no se pueden sacar. Como profes, estamos encantados. Impartir distintas sesiones en posgrados como el Experto en Análisis de Inteligencia, el máster de inteligencia económica o el de ciencias forenses de la UAM, y poder estar presentes en el curso de Especialista en seguridad informática y de la información de la UCLM y, desde finales de año, en el Máster Teléfonica de Ciberseguridad de la UCAM es un trabajo que te permite estar cerca de personas que quieren aprender y que te recuerdan que los curiosos tenemos la obligación de hacer un esfuerzo diario por renovarnos y actualizarnos si queremos seguir entendiendo el mundo que nos rodea.

Los nuevos horizontes nos llevan a colaborar con UEM en la codirección del Posgrado de Bitcoin y Blockchain. Un verdadero reto en una disciplina que hay que moldear y modelar para tratar de trasladar lo mejor posible lo que sabe.

Sí, este año ha sido el de OSRFramework. Sí. No solo la hemos ido evolucionando hasta su versión 0.17 (estamos probando la 0.18 que la tendremos pronto con nosotros) y ha podido ir al Arsenal de Blackhat, sino que obtuvimos el segundo premio del Hackathon de INCIBE en el Mobile World Congress. Pero también, no lo olvidemos, el año en que Punycode Alert pasó de 15 instalaciones en un año a casi 10000 en apenas una semana después de que se hiciera viral la facilidad con la que se podrían utilizar los caracteres Punycode para llevar a cabo ataques de phishing.

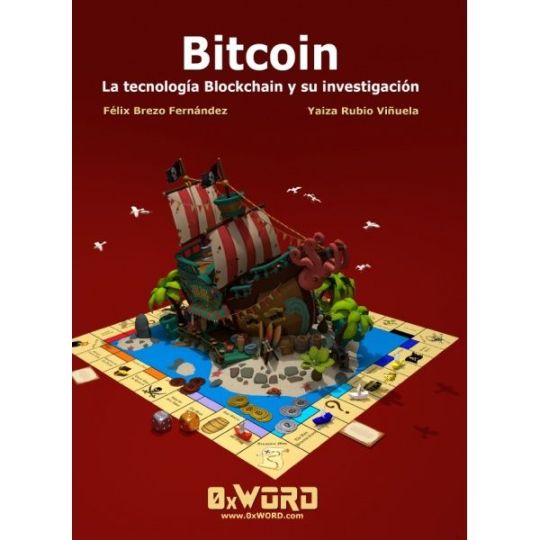

Si terminábamos el año pasado encantados de ser parte del primer libro de la gran Silvia Barrera, este año nos tocaba a nosotros. El 26 de enero la editorial 0xWord publicaba nuestro libro sobre Bitcoin y blockchain. Un orgullo haber sido capaces de trasladar a un buen puñado de páginas nuestra visión sobre la tecnología desde un punto de vista práctico.

¿Nos quedan cosas a medias? Sí, muchas. Junto con José María, Jéssica, Sergio, Teresa y Fidel hemos querido volver a impulsar False Friends como altavoz de una columna de opinión para la que no hemos conseguido encontrar tiempo aún. Tenemos pendiente echar una mano con más ganas en propaganda.is, otro proyectazo para la detección de propaganda. Buenas ideas con vocación de hacerse grandes.

La anécdota off-topic quizás sea la de haber tenido el placer de visitar por dentro el Congreso. Es una visita obligada para los demócratas, incluso para los más escépticos con el panorama político. En realidad, entre los mediáticos mangantes hay gente con voluntad de hacer a la que tenemos que echar un cable. Y algunos están dispuestos a escucharnos a todos, quizás solo sea cuestión de dar con la tecla.

Resumir el año en una entrada hace que se te vaya de las manos con un texto tan largo. Y hay gente que llega tan abajo. Si tuviéramos que resumirlo a una palabra esa sería GRACIAS. Gracias a los que habéis nos echado una mano durante todo este tiempo para hacer posibles todas estas cosas. Gracias a los inconformistas que las consumís. Los que las veis. Los que las usáis. Los que nos sugerís mejoras y los que entendéis nuestros fallos. Gracias por tanto cariño. Entre todos, seguimos avanzando. Hasta que el cuerpo aguante.

Como en realidad no tenemos tantas fotos juntos, os dejamos esta de cuando llegamos a Las Vegas. ¿Que está borrosa? ¡A ver si vais a ser vosotros que recibís el año demasiado contentos! ¡Feliz 2018!

0 notes

Photo

Segundo premio del Hackathon de INCIBE en el Mobile World Congress

Esta semana hemos estado participando en el Hackathon organizado por INCIBE en el evento paralelo para startups celebrado dentro del Mobile World Congress: el #4YFN. En este hackathon se podían presentar equipos orientados a desarrollar y/o mejorar herramientas existentes. En neustro caso, nos hemos dedicado a desarrollar y mejorar la herramienta que mejor conocemos que no es otra que OSRFramework.

¿Qué hay de nuevo?

Las novedades más interesantes que hemos incluido son una API muy sencilla a través de la nueva app osrframework_server.py y una interfaz que pretende hacer las cosas más amigables para el usuario menos avanzado usando Javascript, CSS y HTML5 de la mano de proyectos como HTML Kickstart (el mismo que usamos para las extensiones) y las librerías de visualización de Keshif.me que funcionan muy bien para trabajar con ficheros .csv.

Pero las cosas no quedan ahí. Estos días hemos implementado unas cuantas cosas más:

50 wrappers nuevos para usufy que lanzan el número de búsquedas a 305.

Extracción de datos adicionales de los perfiles de varias docenas de plataformas (las que empiezan por a y por b) para no solamente identificar si existe el perfil, si no almacenar también parámetros adicionales que nos puedan ayudar en la identificación del interés de los perfiles.

Más de 700 verificaciones nuevas de subdominbios gratuitos de segundo nivel que se ponen a disposición del público en general a través de servicios como mooo.com, us.to o h4ck.me que.

Transformada de domainfy.py para Maltego (domainfy.py lleva con nosotros unos meses, pero no habíamos desarrollado la transformada aún)

Facilitar el despliegue a través de Docker, en donde ya tenemos registrada nuestra cuenta. Aún estamos intentando solventar algunos problemillas con la instalación mientras nos hacemos a la tecnología (dadnos algo de tiempo para subir la release alpha), pero con el Dockerfile que está disponible en el repositorio deberíais poder hacer funcionar todos los servicios.

Aviso al usuario de si hay nuevas versiones de OSRFramework disponibles mediante un aviso que se muestra en la pantalla de login de Github.

¡Vale! Pero… ¿cómo lo probamos?

El trabajo que hemos desarrollado está subido ya en Pip como versión 0.16.0a2 y está disponible en Github dentro de la rama dev del repositorio. Es una versión alfa por algo, ya avisamos, pero es funcional para los que seáis más manitas. Si lo queréis instalar en local la mejor forma es hacerlo con:

git clone https://github.com/i3visio/osrframework -b dev

cd osrframework

pip install -e . --user

Con eso instalaréis para el usuario actual la rama de desarrollo que también está disponible para ser instalada desde pip con pip install osrframework --upgrade --pre. Pero os avisamos de que si le decimos alfa, es por algo :D.

¡Queremos más!

Como véis son unas cuantas cosas que requieren una revisión durante los próximos días para darle estabilidad. Iremos anotando todo lo que vaya rompiéndose por el camino teniendo en cuenta que hay que hacer muchas verificaciones para comprobar que no rompemos otras cosas y asegurarnos de que funciona en las principales distribuciones. ¡Si queréis probar la nueva versión, podéis hacerl :D pero si esperáis aún un poquito esperamos tenerlo todo a punto pronto! Queremos intentar hacer una versión 1.0 lo más estable posible y cada vez queda menos... ¿Será la 0.16.x la última antes de esa? ¡Lo intentaremos!

0 notes

Note

Hola Yaiza y Felix, mi nombre es Carlos Altuna . Me gustaría saber si me pueden ayudar en seguridad de dispositivos móviles etc. Mi hijo conoce a Felix por lo que espero puedan contactarme para solicitar información o bien orientación sobre seguridad en la red. Un saludo

No hay problema. Si lo prefieres, la mejor forma de contactar con nosotros es a través del correo electrónico: [email protected]. ¡Estamos pendientes Carlos!

0 notes

Link

Un problema de usabilidad que presentan muchos gestores documentales es que para utilizarlos es necesario dejar lo que estás haciendo y loguearte en un servicio del que no recuerdas la pass rompiendo un poco la concentración en lo que está uno haciendo. Pero, ¿y si pudiéramos integrar esas búsquedas sencillas directamente desde el propio navegador?

Aprovechando lo que sabemos de extensiones del navegador y las mejoras de usabilidad que estas pueden dar al usuario, a principios de año sacamos una pequeña extensión para el gestor documental de código abierto OpenKM. Coincidiendo con la publicación de la versión 6.3.2 del mismo, un desarrollador de la compañía balear que gestiona el proyecto nos ha contactado a través de Github proponiéndonos una serie de mejoras en la extensión que lo hicieran compatible no solo con la versión 6.3.1 y la nueva 6.3.2 de la edición community, sino también con la 6.4 de la versión profesional y, mirando hacia atrás, también con la vieja 6.3.0 que utilizábamos nosotros.

Con las aportaciones de Josep y su conocimiento en la herramienta hemos aprovechado para liberar la versión 0.2.0 de la extensión de Chrome que ya os podéis descargar directamente a través del Chrome Store en apenas un par de clics. En este caso, sigue siendo beta software y siempre tenemos el repositorio de Github para trackear las posibles incidencias que puedan tener lugar, podemos confirmar que la instancia se conecta sin problemas tanto a instancias locales como remotas del gestor documental y permite, de un plumazo, consultar los documentos que hayamos almacenado allí. Desde i3visio, Yaiza y Félix aprovechamos para agradecer las aportaciones de la gente de OpenKM que nos sirven para darle un empujón al proyecto. ¡Es el principio de una gran amistad!

0 notes

Text

¿Que por dónde hemos estado este mes de junio?

El mes de junio vino cargadito, cargadito y no solo por los exámenes de árabe (¡que aprobamos los dos para alcanzar un A2! ¡bien!) o los exámenes de Derecho Penal (Yaiza es una empollona) y Administrativo (estamos de acuerdo los dos en que más difícil y aún nos queda por salir la nota).

Este mes hemos tenido que preparar dos eventos. El que más tiempo nos ha llevado con diferencia ha sido la preparación de la sesión del IV Seminario de prospectiva organizado por el Centro de Análisis y Prospectiva de Guardia Civil junto con Carmen Jordá y Carlos Rebollo. La sesión, pensada para ser participativa, creemos que funcionó bastante bien y de hecho la tenéis disponible en Periscope a partir del minuto 30 en Periscope. La verdad es que cuando la audiencia se presta a participar las cosas van muy fluidas y no podemos si no agradecer a la gente del CAP con Begoña y José María a la cabeza de un equipo de cracks en el que podemos contar otros muy buenos profesionales (¡y amigos!) como Jéssica, Carmen, Carlos. María Victoria, Sergio, Teresa, Sonia, Hugo, Cecilia, Rocío, Silvia, Belén, las dos Cristinas, Mario, Estefanía, Guillermo, Claudia, Fernando y Candela. ¡Un (sufrido :D) placer como siempre!

El otro evento en el que hemos participado ha sido el de la Universidad San Pablo CEU en el que participamos en una Mesa Redonda titulada “Amenazas desde el ciberespacio: ¿Quo vadis Hispania?” en el marco del Curso de Verano organizado por la Universidad San Pablo CEU de Madrid sobre ciberseguridad. El mensaje que intentamos trasladar a los asistentes entre los que había miembros de las FCSE y muchos estudiantes de criminología y derecho a los que, por la cantidad de mails y de consultas que hemos recibido estos días, también les interesa adentrarse en el mundo de la ciberseguridad y del hacking a través de certificaciones de diversos tipos. Defendemos que hay un hueco profesional en el ámbito del derecho tecnológico muy importante y con cada mail que recibimos nos convencemos más de que es una oportunidad muy real incluso para aquellos perfiles que no han estudiado carreras técnicas. Por cierto, muy bien acogidos y tratados también por la organización del curso.

Al margen de esto, tuvimos dos sesiones con los alumnos del Máster de Inteligencia Económica de la UAM. Fueron dos sesiones prácticas sobre criptografía y seguridad con margen para hacer investigaciones sobre perfiles de usuario y su uso en ataques de ingeniería social. Tenemos pendiente también el revisar los ejercicios que nos han entregado los alumnos de la Universidad de Castilla La Mancha. ¿Habrán sido capaces de saber quién estaba detrás del peligroso malware Tontolocker que se han encontrado en un pendrive sospechoso a las puertas de su empresa? ¡Por el bien de sus empresas esperamos que sí!

Julio promete también con mucho Bitcoin, hacking y ciberseguridad. Tenemos varias cosas de las que os iremos hablando próximamente con más sesiones diferentes que tenemos pendientes con José María y Jéssica.

Because we! Are! False Friends! You'll! Never be alone again! Come on! Come on!

0 notes

Text

¿Abrir automáticamente los perfiles identificados? Por fin, en OSRFramework 0.12.0

Pues sí, se trata de una de las funcionalidades que hemos añadido a OSRFramework. Ahora, cuando lancéis usufy.py podréis abrir automáticamente en el navegador por defecto las URI identificadas además de almacenarlas en ficheros csv, xls o xlsx.

Ahora bastará con añadir -w a la consulta que hagamos. Por ejemplo, para lanzar usufy.py:

usufy.py -n i3visio -w

Para lanzar searchfy.py:

searchfy.py -q i3visio -w

O para lanzar phonefy.py:

phonefy.py -n 910000000 -w

Solamente comentar que si son muchas las URL identificadas, puede ser que tarden un poco más en abrirse (imaginaros lo que ocurre si intentáis cargar 100 pestañas del navegador de golpe), así que usad la opción con prudencia :).

Por lo demás, hemos añadido alguna plataforma extra sobre la que se podía hacer mailfy y hemos eliminado algunos engorrosos falsos positivos que aparecían cuando los aliases incluían el carácter '.' en usufy.py. Este cambio ha hecho necesario reescribir prácticamente todos los wrappers, pero ha merecido la pena.

Para instalarla, ya sabéis, ejecutad en sistemas Linux o Mac:

sudo pip install osrframework

Y en Windows:

pip install osrframework

Si ya la tenéis instalada, para actualizar bastará conen sistemas Linux o Mac:

sudo pip install osrframework --upgrade

Y en Windows:

pip install osrframework --upgrade

Para cualquier problema o cuestión que tengáis, tenéis a vuestra disposición las issues de Github en: http://github.com/i3visio/osrframework/issues. ¡Encantados de atenderos y buen finde!

0 notes

Link

Nota rápida para repasar la actualiación a la versión 0.11.7 de OSRFramework en la que hemos atajado un problema derivado de la actualización que ha llevado a cabo los desarrolladores de la librería de pyexcel. Hemos congelado las versiones de las librerías necesarias para evitar problemas en el futuro con algunas de las que sabemos que funcionan y que están probadas:

"pyexcel==0.2.1", "pyexcel_ods==0.1.1", "pyexcel_xls==0.1.0", "pyexcel_xlsx==0.1.0", "pyexcel_io==0.1.0", "pyexcel_text==0.2.0",

También hemos dejado descontinuada una parte que estaba dando problemas cuando usamos versiones de Python 2.7 un poco más antiguas (inferiores a 2.7.9) e introducimos las credenciales de la API de Twitter por ejemplo. Esto puede mostrar algunos errores en las versiones de Ubuntu 14.04 que usa Python 2.7.6 pero no debería ser un problema más allá de algunos warnings al lanzarlo...

Además de esto, cambios habituales en plataformas que dejan de estar disponibles (arto.com o freebase.com), otras que han cambiado sus mensajes de error (periscope.tv e ibosocial.com ) y una nueva de vídeos como tune.pk.

¿Para actualizar? ¡Como siempre!

sudo pip install osrframework --upgrade

Si no podemos hacer sudo, podemos hacer para instalarlo solamente para el usuario actual:

pip install osrframework --upgrade --user

Para cualquier problema, por aquí andamos.

0 notes

Text

¡OSRFramework 0.11.4 ya disponible!

Bueno, anoche publicamos la versión 0.11.4 de OSRFramework, con la corrección de algunos bugs que estaban dando un poco la lata últimamente. Aunque no hay plataformas nuevas en esta versión, sí que os animamos a que nos enviéis pull requests con algunas de las que hemos puesto ya en los issues del proyecto en Github (¡hay más de 20!). Estaremos encantados de commitear los cambios.

¿Que cómo instalarlo? Tenemos que tener Python 2.7 en la máquina (si usamos una versión más reciente que la 2.7.9 mejor para evitar algunos avisos que salen cuando usamos API como las de Twitter). Necesitamos también el gestor de paquetes pip que suele venir ya de serie con las propias distribuciones. Podemos comprobar si tenemos estos requisitos en Windows, Linux y Mac escribiendo:

python --version

pip --version

Si no salen errores, todo perfecto. Para instalarlo por primera vez, en Linux y Mac tenemos que ser superusuarios:

sudo pip install osrframework

Windows pasa de sudos así que valdrá con:

pip install osrframework

En el caso de que ya tengamos versiones anteriores instaladas, actualicemos la versión que tenemos en la máquina añadiendo --upgrade a los comandos:

sudo pip install osrframework --upgrade

O en Windows:

pip install osrframework --upgrade

Y ya deberíamos tener acceso desde la terminal a usufy.py:

usufy.py -n i3visio -p twitter github instagram badoo facebook

O mailfy.py:

mailfy.py -m “[email protected]”

Para más información sobre las aplicaciones, acordaros de usar -h. :) Ah, y podéis utilizar también las transformadas de Maltego ya que se habrá creado un fichero .mtz con ellas en la /home del usuario. Importarlo en Maltego y empezar a trastear es un must.

Para terminar, os dejamos el listado de cambios de esta versión

0.11.4, 2016/04/28 -- Corrected a fix #116 in mailfy.py after breaking a thing before committing...

Fixed issue #116: Mailfy.py is now throwing an error message when the email does not exist.

0.11.3, 2016/04/28 -- Several fixes addressed (#116, #115, #114, #113, #112) regarding with obsolete platforms.

Fixed issue #115: Worldcarfans is no longer working bug usufy. Removed.

Fixed issue #114: Relatious.com platform is broken bug usufy. Removed.

Fixed issue #113: Thecarcommunity platform is broken. Removed.

Fixed issue #112: New error message in stumbleupon. Removed, the page is now entirely loaded usin javascript.

Fixed other issues which were not identified originally: metacafe, youku.

Y si algo falla, en los issues de Github intentamos ayudaros. ¡Un saludo de parte de ambos!

0 notes

Text

¿Deepify? Una librería en Python para consultar recursos en Tor y Zeronet

Pues sí. Hoy os presentamos Deepify, otro -fy que distribuimos con licencia GPLv3+ para facilitar un poco el proceso de consultar recursos .onion en Tor. Para ello, lo primero es arrancar el propio Tor Browser, descargado desde torproject.org y después, instalar la librería:

#Los de Linux y MacOs, usad sudo... pip install deepify

Y ya podremos utilizar una de las utilidades que instalar la herramienta de línea de comandos para comprobar que funciona:

onionGet.py -u "http://3g2upl4pq6kufc4m.onion/"

Como lo chulo es utilizarlo en nuestros propios programas, os dejamos un snippet para que os hagáis a la idea de cómo funciona:

# Check that you have the Tor Browser running! from deepify.tor import Tor url = "http://3g2upl4pq6kufc4m.onion/" # Creating the wrapper instance torwrapper = Tor() data = torwrapper.getResponse(url) print data

En realidad del proyecto original surgió de una idea de hace tres semanas que llamamos Torfy (originales de nuevo), pero que hemos renombrado a Deepify porque pensamos que con la capa de abstracción actual sería más fácil añadir otras tecnologías como Zeronet y ya no tendría sentido llamar a las instancias de otras tecnologías torfy.zeronet.

¿Que si hay alguna nueva ya introducida? Sí, sí. Y funciona parecido al anterior. Primero, arrancamos el ZeronetBundle y luego llamamos a la utilidad:

zeronetGet.py -u "1HeLLo4uzjaLetFx6NH3PMwFP3qbRbTf3D"

¿El resultado?

____ _ __ | _ \ ___ ___ _ __ (_)/ _|_ _ What's this? | | | |/ _ \/ _ \ '_ \| | |_| | | | ------------ | |_| | __/ __/ |_) | | _| |_| | |____/ \___|\___| .__/|_|_| \__, | This script is part of Deepify, a GPLv3+ |_| |___/ library to deal with deep web links. Version: Deepify 0.3.2 Created by: Felix Brezo and Yaiza Rubio, (i3visio) { "procotol": "Version:", "status": { "code": 200, "desc": "OK." }, "domain": "1HeLLo4uzjaLetFx6NH3PMwFP3qbRbTf3D1", "code": "HTTP/1.1", "url": "1HeLLo4uzjaLetFx6NH3PMwFP3qbRbTf3D1", "content": "\n<!DOCTYPE html>\n\n\n\n Loading 1HeLLo4uzjaLetFx6NH3PMwFP3qbRbTf3D1... - ZeroNet\n [...]", "headers": { "Transfer-Encoding": "chunked", "Keep-Alive": "max=25, timeout=30", "Connection": "Keep-Alive", "Cache-Control": "no-cache, no-store, private, must-revalidate, max-age=0", "Date": "Fri, 18 Mar 2016 19:19:26 GMT", "Content-Type": "text/html; charset=utf-8" }, "time_processed": "2016-03-18 20:19:26.250818" } ¿Que queremos usar la librería? Idéntico proceso: # Check that you have the Zeronet service running from deepify.zeronet import Zeronet url = "1HeLLo4uzjaLetFx6NH3PMwFP3qbRbTf3D" # Creating the wrapper instance zeronetwrapper = Zeronet() data = zeronetwrapper.getResponse(url) print data

Como siempre, tenéis el código disponible en Github, así que hay algo que no os funciona o que creéis que se podría mejorar, ya sabéis dónde encontrarnos: ¡en la página de issues!

Ya sabéis: ¡que a veces dos cabezas piensan más de dos veces lo que piensa una! And twenty fingers code faster than ten! ¡Buen finde!

0 notes

Text

Reflexiones tras la charla en la Universidad de Comillas

Esta semana hemos tenido la posibilidad de estar presentes en un Seminario organizado por la Universidad Pontificia de Comillas a alumnos de Máster y Grado de Relaciones Internacionales y traducción e interpretación. Profesores de la universidad nos contactaron a nosotros hace unas semanas para tratar de contar, con nuestra experiencia y junto a la de Jéssica Cohen y Eva Moya, cuáles son las opciones profesionales que tienen estos alumnos si se quieren dedicar al ámbito de la seguridad.

Al margen de hablar de titulaciones y cursos concretos, la idea era tratar de acercar a una nueva hornada de analistas que se está cocinando en la universidad a actitudes que consideramos fundamentales en cualquier profesional: curiosidad, inquietud, capacidad de esfuerzo y tesón. Cada uno de los cuatro que estuvimos allí desde nuestro prisma particular intentamos transmitir que lo importante, más allá de lo que sepamos hoy, es nuestra capacidad para interiorizar y crecer mañana.

Por nuestra parte, la mejor de la suerte para los que vienen y que sentir ese aliento en el cogote nos empuje a todos hacia adelante. Porque sí. Nos vamos haciendo mayores aunque no todos hayamos cumplido años esta semana.

1 note

·

View note

Video

youtube

¡Pues sí! Este fin de semana hemos liberado la versión 0.10.0 de OSRFramework y para celebrarlo os hemos colgado este videotutorial de cómo instalar el framework. Si tienes un Kali Linux, te enseñamos cómo montar la herramienta y hacer las primeras pruebas en poco más de tres minutos y medio contando el arranque. Para los que estéis en Windows y tengáis Python 2.7 y pip instalado, buenas noticias también: la instalación es similar. Cualquier tipo de feedback, comentarios y mejoras serán bien recibidos, tanto en el canal de Youtube, como aquí o, preferiblemente, en Github. ;)

0 notes

Photo

Yaiza, entrevistada en Yo Dona, el suplemento de fin de semana de El Mundo para hablar sobre cóm. Adjuntamos a continuación el extracto del reportaje que se puede encontrar completo en El Mundo.

«Yaiza Rubio, 'hacker', experta en ciberseguridad

"Muchos padres no aconsejan a sus hijas carreras tecnológicas por considerarlas demasiado difíciles". El imaginario colectivo está plagado de referencias de ficción sobre lo que es un 'hacker', esos villanos del siglo XXI que se cuelan en los vericuetos de la red para robarnos datos confidenciales y propagar virus perversos. Si pensamos en una mujer 'hacker' nos viene a la mente Lisbeth Salander, aquella chica rarita y antisocial protagonista de la saga 'Millennium'. Yaiza Rubio es una de las de verdad y ni siquiera sabe quién es Salander. No ha visto la película ni leído los libros. Y tuerce el gesto ante estas referencias de cine. Ella es una 'hacker' buena, lo que en el argot se llama 'White Hat' (sombrero blanco, en oposición a los 'Black Hat', que son los hackers destructores), aunque asegura que "son términos que existen, pero no se usan en la vida real. Hay una gran confusión respecto a esta palabra: la Real Academia Española los considera como piratas informáticos pero la realidad es muy diferente. Por desconocimiento, se está equiparando a los cibercriminales con gente que dedica su tiempo a mejorar la seguridad de los usuarios en la red. De hecho, ya existen peticiones por parte de algunos profesionales que se han convertido en referentes del sector para que se modifique la definición. Trabajo como analista de inteligencia para Telefónica Digital/Eleven Paths en el servicio CyberThreats, dedicado a la detección de cualquier amenaza procedente de la red que pudiera afectar a los activos de los clientes".

Pero eso no es todo lo que hace esta mujer de 27 años hiperactiva, curiosa y con inquietudes diversas. También estudia árabe, practica pádel, imparte clases sobre análisis de inteligencia y seguridad en cursos de postgrado y publica contenidos científico-técnicos enfocados a esquivar los riesgos de las criptomonedas (Bitcoins y otras) y a detectar amenazas yihadistas, por ejemplo... Sus compañeros (mayoritariamente hombres, en una proporción aproximada de 50-1) son ingenieros informáticos o de telecomunicaciones. Ella estudió periodismo, aunque después fue reorientando su camino. ¿Por qué las mujeres no se decantan por este tipo de carreras técnicas? "Creo que existen varios factores pero una gran parte son culturales. La familia y los profesores influyen en la elección de los chavales y, en muchas ocasiones, no aconsejan a sus hijas o alumnas las titulaciones tecnológicas por considerarlas de mayor dificultad. Por otro lado, los medios de comunicación son los que configuran en gran parte los estereotipos sociales en los que aparecen como chicas poco femeninas y aisladas. Y, por último, creo que existen pocos referentes en los que fijarse como modelo. Sin embargo, sinceramente, no creo que este sea un sector machista. Tanto compañeros como jefes me han tratado siempre genial y nunca me han hecho ningún desprecio por ser mujer. Prima el talento de la gente y la cuestión del sexo es completamente indiferente. En cuanto a si cobro más o menos que un hombre con las mismas responsabilidades, lo desconozco. Pero si el salario no fuera el mismo espero que aquellas personas que lo han decidido de esta forma por una cuestión sexista puedan dormir por las noches. Yo no podría".»

0 notes

Link

Punycode Alert, es una extensión de Chrome (Chromium, Opera y derivados también la pueden utilizar) que hemos preparado para avisarnos a los usuarios cuando accedamos a páginas cuyas URL tengan caracteres Punycode en ellas. Si debería preocuparnos o no lo podemos comprobar accediendo a, por ejemplo, españa.com.

La ñ no es un carácter ASCII convencional como ocurre también con las letras con tilde á, é, í, ó y ú así que los navegadores hacen uso de Punycode para poder ofrecer dominios de estas características localizados traduciendo españa.com en xn--espaa-rta.com en donde xn-- es una secuencia que indica la utilización del código y -rta la codificación de la ñ en el quinto lugar de una palabra de seis caracteres (la posición y el número de letras influye).

Los navegadores son conscientes de que esto puede ser un problema y cuando se dan cuenta de que el carácter utilizado no se corresponde con el idioma del usuario, dejan la estructura como xn-- haciendo que no sea tan fácil que pase por el alto para un usuario observador.

El caso de uso más peligroso es el de utilizar caracteres de otros alfabetos que coinciden gráficamente como en hack.com y haсk.com. Aunque sí que es verdad que parecen lo mismo, pero mientras la primera accede a la página convencional, la segunda utiliza el carácter c del alfabeto cirílico que es idéntico visualmente y que los navegadores para los que no tengamos el navegador en ruso veremos como xn--hak-5ed.com.

Sin embargo, esto sigue siendo un problema para los usuarios rusos que podrían no percatarse de los phishing al acceder a Facebook. Por ejemplo, de a continuación hay seis enlaces diferentes... ¿Cuál es el bueno a simple vista?

fаcebook.com

facеbook.com

faсebook.com

facebook.com

facebоok.com

faceboоk.com

Y eso solo cambiando una letra cada vez... Nada nos priva de hacer combinaciones. Cinco letras modificables: 5⁵ combinaciones son 3125 combinaciones de dominios a registrar. Por cierto, ninguno de los cinco dominios mostrados ha sido registrado ni en su versión .com ni en .ru así que tampoco cunda el pánico.

De todas formas, para el que quiera quedarse un poco más tranquilo (o ser avisado al menos) está Punycode Alert. Ah. ¿Que te preocupa lo que puedan hacer las extensiones con tus hábitos de navegación y tu seguridad? Lo entendemos y a nosotros también, así que por si tienes dudas de lo que hace la extensión, puedes trastear con el código desde el proyecto de Github.

0 notes

Link

El pasado día 7 Yaiza era entrevistada para un reportaje del programa de TVE Aquí hay trabajo sobre mujeres en el ámbito de la seguridad informática y el análisis titulado Guardianas de la red. Junto con María Isabel Rojo, Carmen Torrano y Almudena Alcaide, hacen un repaso al día a día de una mujer en el ámbito de la ciberseguridad. Os dejamos el link para que le podáis echar un vistazo al a partir del minuto 6:10.

1 note

·

View note

Link

El pasado lunes 4 de enero el diario El Confidencial publicaba un reportaje sobre uno de los casos de uso en los que encajan las utilidades ya implementadas en OSRFramework y que ya fue presentado tanto en el II Reto ISACA como en Cybercamp 2015. No podemos dejar pasar la oportunidad para agradecer los comentarios de los lectores y amigos que se han puesto en contacto con nosotros estos días. Tampoco puede ser esto excusa para relajarnos y en cuanto saquemos tiempo para incluir nuevas funcionalidades en la herramienta (que algunas cosas tenemos pensadas porque las Navidades dan para mucho) os las haremos llegar. A seguir navegando seguros.

1 note

·

View note

Photo

2015 ha sido el año de Rooted y Cybercamp en Madrid, de JNIC en León, de Navaja Negra en Albacete y de 8.8 en Chile, pero también el año de presentación en sociedad de OSRFramework con dos premios, el de finalista del Reto Isaca para jóvenes investigadores y el tercer premio del Concurso de Startups de la Cátedra de Servicios de Inteligencia y Sistemas Democráticos de la URJC.

Cuando miramos hacia atrás, nos damos cuenta de que hemos hecho muchas cosas pero sobre todo queremos aprovechar para daros las gracias a todos los profesionales de la seguridad y amigos que habéis confiado en nosotros este año y nos habéis acompañado en esta aventura aguantándonos durante este año.

¡Los mejores deseos para el nuevo año! Por nuestra parte, seguiremos poniendo todo de nuestro lado para tratar de hacer este mundo un sitio mejor. ¡Pronto, pronto, muy pronto tendremos novedades!

0 notes

Photo

De parte de Yaiza y Félix, os deseamos una muy feliz Navidad en la que cargar las pilas para lo que viene el año que viene. ¡Un abrazo fuerte!

0 notes