Text

ANTI HACKING .. !!

1 note

·

View note

Text

Zero Browser: Así es el nuevo navegador de Trend Micro que protege tu privacidad

El nombre de “Zero” viene principalmente por la tolerancia cero en cuanto a la invasión de la privacidad, funcionando acorde a 4 reglas:

Zero analytics; Trend Micro no realiza ningún seguimiento de actividad, y tampoco vende los datos a nadie.

Zero leftovers; Este navegador no guarda ningún historial ni rastro de uso. Todos estos datos se eliminan del navegador cuando se cierra.

Zero leaks; El navegador bloquea automáticamente todo tipo de técnicas utilizadas para poner en peligro la privacidad de los usuarios, además de los scripts de las redes sociales que buscan “conocernos más de la cuenta”.

Zero risk; El navegador cuenta con una seguridad extrema para que ningún fallo pueda ponernos en peligro.

0 notes

Text

Ciberproteger dos mundos separados .. !!

Casas inteligentes, fábricas inteligentes, coches inteligentes… La inteligencia es la nueva norma, pero, como todo, tiene un precio. Sólo que éste puede salir muy, pero que muy caro. A mayor conectividad de los objetos cotidianos, mayor riesgo de sufrir un ataque. Se multiplican, por tanto, las vías de entrada de los cibercriminales al ciudadano.

"Cada vez es más difícil proteger la explosión en endpoints [dispositivos] que impulsa el internet de las cosas"

Todas las esferas de la vida diaria quedan expuestas a ciberamenazas en este todo conectado. "La botnet Mirai puso en peligro los dispositivos de los consumidores conectados en masa para lanzar ataques DDos que colapsaron muchas áreas de internet en 2016"

0 notes

Text

Asegurando la Empresa sin barreras .. !!

youtube

0 notes

Text

Virus .. !!

1 note

·

View note

Text

Banco de Chile: Virus proveniente del extranjero fue causa de problemas informáticos

Un virus informático de procedencia extranjera fue la causa de los problemas que el Banco de Chile sufrió en los últimos cinco días, informó este lunes la institución.

"Luego de una exhaustiva investigación, se determinó que el origen de la falla detectada fue un virus, presumiblemente proveniente de redes internacionales", precisó el banco en una declaración publicación.

Según el texto, el virus afectó directamente estaciones de trabajo de Banco de Chile, tales como mesones en oficinas y terminales de ejecutivos y del personal de caja, entre otros.

Debido a estos problemas, el Banco de Chile activó un protocolo de contingencia,mediante el cual se procedió a la desconexión de las estaciones de trabajo, "con el fin de evitar la propagación de este virus", agregó.

"Si bien estas medidas afectaron la calidad de nuestros servicios, permitieron asegurar en todo momento la integridad de la información y de los datos, de manera que nunca se afectara la seguridad de las transacciones, fondos y registros de nuestros clientes", subrayó el comunicado.

0 notes

Text

El FBI lanza una alerta mundial: hay que reiniciar los routers

Una alerta sin precedentes y con un alcance que puede considerarse masivo: el FBI ha detectado un ataque de hackers proveniente de Rusia mediante el cual se introduciría un malware que se apropiaría del router doméstico. Las autoridades estadounidenses han identificado este malware como VPNFilter, que tomaría el control de nuestro router para propagar ataques mundiales coordinados, y por descontado, registrar toda la actividad en la red de los dispositivos conectados. La gravedad de este ataque es tal, que los hackers podrían anular por completo la conexión a internet en zonas enteras y lo que resulta más preocupante, llevar a cabo ataques masivos a objetivos determinados.

https://elpais.com/tecnologia/2018/05/28/actualidad/1527511542_736752.html

0 notes

Text

Overloading !!

0 notes

Text

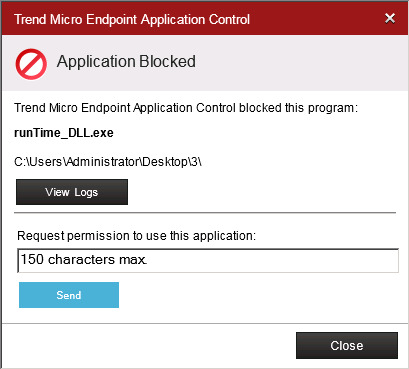

Endpoint Application Control

No permita que las aplicaciones maliciosas controlen sus puestos de trabajo

Proteja los puestos de trabajo frente al ejército de nuevas aplicaciones de software malicioso que se despliega cada día. Endpoint Application Control contribuye a salvaguardar sus datos y equipos informáticos frente al acceso no autorizado y los potenciales errores de los usuarios.

2 notes

·

View notes

Text

Sistemas de Seguridad de Clase Mundial ... !! XGEN ... !!

youtube

0 notes

Quote

"La información y la libertad son indivisibles. La revolución informática es inimaginable sin la democracia y la verdadera democracia es inimaginable sin la libertad de información”.

Kofi Annan

2 notes

·

View notes

Text

Hackerman

1 note

·

View note

Text

¿Qué es el Hacktivismo?

Entonces ¿qué es el hacktivismo? Pues bien, no es más que una forma de protesta realizada por aficionados o profesionales de la seguridad informática (Hackers) con fines reivindicativos de derechos, promulgación de ideas políticas o quejas de la sociedad en general, haciendo uso de los fallos de seguridad de las entidades o sistemas gubernamentales. Es decir, surge como un nuevo fenómeno cuya base ideológica es el intercambio y apertura del conocimiento y la vulneración de derechos de propiedad intelectual que aprisionan el desarrollo del conocimiento.

Así, motivados por un fin político o social aparecen los hacktivistas, que de forma personal o colectiva llevan a cabo acciones contra la seguridad de los sistemas para escribir códigos que promuevan ideologías políticas, libertad de expresión, derechos humanos y ética de la información, es decir pretenden producir resultados similares a los de cualquier otra forma de activismo social, como las protestas o la desobediencia civil.

0 notes

Text

Trend Micro Deep Security

Seguridad avanzada para servidores físicos, virtuales y en Internet

Disponible como software o como servicio, Deep Security protege las aplicaciones y los datos empresariales de filtraciones e interrupciones empresariales sin tener que aplicar costosos parches de urgencia. Esta completa plataforma de gestión centralizada ayuda a las empresas a simplificar sus actividades de seguridad además de garantizar el cumplimiento de las normativas y acelerar el retorno de la inversión de los proyectos de virtualización y computación en la nube. La estrecha integración con los CPS reduce significativamente el impacto operativo, gracias a la automatización de la seguridad basada en políticas para la ejecución o la finalización de instancias.

0 notes

Text

"El hardware es lo que hace que una máquina sea rápida, el software es lo que hace que una máquina rápida sea lenta"

1 note

·

View note

Text

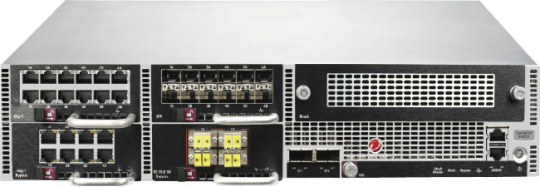

TREND MICRO TIPPINGPOINT Next Generation Intrusion Prevention System (NGIPS)

TippingPoint es un Sistema de Prevención de Intrusiones de última generación (Next-Generation IPS) que actúa en línea y en tiempo real para defender los datos críticos y las aplicaciones de ataques avanzados sin que afecte al rendimiento y a la productividad.

Características destacadas

Ejecución en tiempo real

La ejecución en tiempo real y en línea protege los datos, aplicaciones e infraestructura críticos sin afectar el rendimiento de la red. Defiende la red, desde el perimetro al centro de datos y a la nube, buscando remedios de forma automática para los sistemas vulnerables.

Técnicas de defensa de aprendizaje automático (machine learning)

Los filtros de vacunas digitales maximizan la protección con la máquina aprendiendo a crear modelos matemáticos para predecir si el tráfico de red es malicioso o benigno. Estos modelos son contrastados con el tráfico de la red y TippongPoint NGIPS toma decisiones en tiempo real para bloquear de forma inmediata y precisa el tráfico malicioso que emula características de malware conocido o desconocido, con un impacto mínimo en el rendimiento de la red.

0 notes

Text

Trend Micro da un golpe al cibercrimen con la condena de Scan4You

El servicio Counter Antivirus (CAV) Scan4You permitió a los ciberdelincuentes verificar la detección de su último malware contra más de 30 motores antivirus, permitiéndoles realizar ataques con más tasas de éxito. El arresto y procesamiento de sus administradores ha sido resultado de la colaboración entre Trend Micro y el FBI.

El compromiso de Trend Micro en la lucha contra el cibercrimen ha dado sus frutos con la condena de los administradores del servicio Counter Antivirus (CAV) Scan4You, Ruslans Bondars y Jurijs Martisevs, cuyo arresto y procesamiento han sido resultado de una exclusiva alianza de colaboración e investigación entre los investigadores de Trend Micro y el FBI.

0 notes