#desencriptar

Explore tagged Tumblr posts

Text

Mirame con esos ojos del 22 de junio 2024 fb

y me derrito blanco y negro blanco y negro

Mírame con esos ojos del hoy (hace cinco horas)

que quiero desencriptarlos

Scraping crappie

............ craazyy

..............................crazing

................................. crazing mujer

Mírame, desencriptar el poema más tembloroso {arder, no mido el versopiel}

cuántas muestras semipreciosas más precisás para desapócrifografiar la melodía {ex-traernos del discket xilograbado amorversos runas Lengua}

2 notes

·

View notes

Text

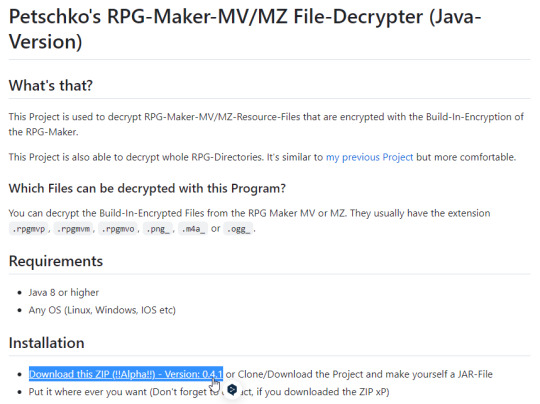

Aprende a traducir juegos RPG Maker de la manera más fácil posible

RPG Maker es una serie de programas que te permiten crear tus propios juegos de rol (RPG) de forma fácil y sin necesidad de saber programar. Con RPG Maker puedes diseñar mapas, personajes, batallas, historias, música y más, usando los recursos incluidos o importando los tuyos propios. RPG Maker MV es la versión más reciente de la serie, lanzada en 2015, y RPG Maker MZ es la versión más potente y actualizada, lanzada en 2020.

Algunos juegos creados con RPG Maker usan el cifrado de archivos para proteger sus recursos de ser copiados o modificados por otros usuarios sin permiso. El cifrado de archivos también puede servir para ocultar secretos o sorpresas dentro del juego, o para evitar spoilers o trampas. Sin embargo, el cifrado de archivos no es infalible, y existen herramientas como RPG Maker MV Decrypter que pueden revertirlo y acceder a los archivos originales.

(1) Downloads And Free Trials | RPG Maker | Make Your Own Game! https://www.rpgmakerweb.com/downloads. (2) RPG Maker MZ | RPG Maker | Make Your Own Video Games! https://www.rpgmakerweb.com/products/rpg-maker-mz. (3) RPG Maker MV on Steam https://store.steampowered.com/app/363890/RPG_Maker_MV.

Según el proyecto de GitHub, RPG Maker MV Decrypter puede desencriptar archivos de recursos de RPG Maker MV y MZ que están cifrados con el cifrado integrado del RPG Maker. Los tipos de archivos que se pueden desencriptar son:

Imágenes PNG (.rpgmvp o .png_)

Audio OGG (.rpgmvo o .ogg_)

Audio M4A (.rpgmvm o .m4a_)

Para desencriptar los archivos, se necesita la clave de cifrado, que se puede obtener del archivo rpg_core.js o system.json del juego. El proyecto ofrece una versión web y una versión Java del decrypter.

(1) Petschko/RPG-Maker-MV-Decrypter – GitHub https://github.com/Petschko/RPG-Maker-MV-Decrypter. (2) Petschkos RPG-Maker MV & MZ-File Decrypter https://petschko.org/tools/mv_decrypter/

Los archivos desencriptados son los recursos originales del juego, como imágenes, audio, mapas, eventos, etc. Puedes usarlos para:

Ver cómo está hecho el juego y aprender de él

Modificar el juego a tu gusto o arreglar errores

Extraer recursos que te gusten o te sirvan para tus propios proyectos (siempre respetando la licencia original)

Hacer copias de seguridad o restaurar tu proyecto si lo has perdido

Sin embargo, debes tener en cuenta que no puedes usar los archivos desencriptados para:

Robar o reutilizar recursos sin dar crédito o sin permiso del autor

Distribuir o vender el juego modificado sin autorización del creador

Violar los términos de uso del RPG Maker o de los recursos usados

2 notes

·

View notes

Text

Te extraño mi escarabajo binario. Gracias por insentibarme a desencriptar la biblia. Te textrañaré por siempre, pero mi esperanza esta en volvernos a ver en el cielo. 🤍

1 note

·

View note

Text

does using vpn use data

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

does using vpn use data

Como funciona a VPN

Uma VPN, que significa Rede Virtual Privada, é uma ferramenta que permite uma conexão segura à internet, protegendo a sua privacidade e dados enquanto navega online. Mas afinal, como funciona uma VPN?

Quando você se conecta a uma VPN, o seu tráfego de dados é criptografado e redirecionado através de um servidor remoto controlado pela VPN. Isso significa que, ao acessar um site ou serviço online, o seu endereço IP real é mascarado e substituído pelo do servidor VPN, tornando a sua atividade online anônima.

Além de garantir a privacidade dos seus dados, a VPN também permite contornar restrições geográficas. Ao se conectar a um servidor localizado em outro país, é possível acessar conteúdos que podem estar bloqueados na sua região, como serviços de streaming ou sites de notícias.

A utilização de uma VPN é especialmente recomendada ao se conectar a redes públicas de Wi-Fi, onde os seus dados podem ser facilmente interceptados por hackers. Com a criptografia proporcionada pela VPN, você pode navegar com segurança, sem se preocupar com possíveis ameaças à sua privacidade.

Em resumo, uma VPN funciona criptografando os seus dados e redirecionando a sua conexão através de servidores remotos, garantindo uma navegação segura e anônima. Considerando os benefícios em termos de privacidade e segurança online, a utilização de uma VPN é uma escolha inteligente para proteger os seus dados enquanto desfruta da internet.

Impacto da VPN no consumo de dados

As VPNs (Virtual Private Networks) tornaram-se cada vez mais populares nos últimos anos devido à sua capacidade de proteger a privacidade e a segurança online dos utilizadores. Mas além desses benefícios, as VPNs também têm um impacto significativo no consumo de dados.

Quando se utiliza uma VPN, todo o tráfego de internet é criptografado e redirecionado através de servidores remotos, o que pode resultar num aumento no consumo de dados. Como resultado, os utilizadores podem notar uma diminuição na velocidade da conexão de internet devido ao tempo adicional necessário para encriptar e desencriptar os dados.

Além disso, o uso de uma VPN pode levar a um aumento no consumo de dados devido à compressão de dados realizada pelos servidores remotos. Embora isso possa resultar numa experiência de navegação mais rápida e eficiente, também pode levar a um aumento no uso total de dados.

É importante ter em mente que o impacto da VPN no consumo de dados pode variar dependendo do fornecedor de VPN, da localização dos servidores remotos e do tipo de atividades online realizadas. Por exemplo, atividades que envolvem a transferência de grandes quantidades de dados, como streaming de vídeo em alta definição, podem resultar num consumo de dados mais significativo ao utilizar uma VPN.

Em suma, enquanto as VPNs são uma ferramenta valiosa para manter a segurança e privacidade online, é importante considerar o impacto que podem ter no consumo de dados. Os utilizadores devem avaliar cuidadosamente as suas necessidades de segurança e privacidade online em relação ao consumo de dados ao escolher utilizar uma VPN.

VPN consome dados móveis

Um dos principais pontos a serem considerados ao utilizar um serviço de VPN em dispositivos móveis é o consumo de dados. Ao estabelecer uma conexão segura e criptografada, a VPN atua como intermediária entre o dispositivo e a internet, o que pode resultar em um consumo adicional de dados móveis.

É importante ter em mente que toda a atividade que passa pela VPN, como o envio e recebimento de dados, consome uma certa quantidade de dados. Portanto, os usuários devem estar cientes de que o uso frequente e contínuo da VPN pode impactar diretamente no seu plano de dados móveis, podendo resultar em custos adicionais, caso não estejam em um plano ilimitado.

Além disso, o uso de uma VPN pode diminuir a velocidade da conexão de internet, podendo resultar em uma experiência de navegação mais lenta. Isso ocorre devido ao trajeto extra que os dados precisam percorrer ao passar pela VPN, o que pode ser agravado em redes de internet móvel, que por si só já apresentam variações de velocidade.

Portanto, é essencial que os usuários ponderem sobre a real necessidade de utilizar uma VPN em seus dispositivos móveis, considerando não apenas os benefícios em termos de segurança e privacidade, mas também os possíveis impactos no consumo de dados e na velocidade da conexão. Ao tomar uma decisão informada, é possível usufruir dos benefícios da VPN de forma consciente e sem surpresas na conta de dados móveis.

Mitos sobre o uso de VPN e consumo de dados

Os serviços de rede privada virtual (VPN) são amplamente utilizados para proteger a privacidade e a segurança dos dados dos usuários na internet. No entanto, existem vários mitos sobre o uso de VPN e seu impacto no consumo de dados.

Um dos mitos mais comuns é que o uso de uma VPN consome uma grande quantidade de dados. Na realidade, uma VPN adiciona uma sobrecarga mínima ao consumo de dados, principalmente devido ao processamento adicional necessário para criptografar e descriptografar os dados. Portanto, o impacto no consumo de dados é geralmente insignificante e não deve ser uma preocupação para a maioria dos usuários.

Outro mito é que uma VPN diminui a velocidade da conexão com a internet. Embora seja verdade que o uso de uma VPN pode reduzir ligeiramente a velocidade da conexão devido à sobrecarga mencionada anteriormente, as modernas VPNs são projetadas para minimizar esse impacto. Na maioria dos casos, a diferença na velocidade é imperceptível para o usuário médio.

Além disso, há quem acredite que as VPNs são usadas exclusivamente para atividades ilegais ou suspeitas. Na realidade, as VPNs são ferramentas legítimas e legais que podem ser usadas para garantir a segurança e a privacidade dos dados dos usuários, especialmente ao usar redes Wi-Fi públicas ou acessar conteúdo geograficamente restrito.

Em resumo, os mitos sobre o uso de VPN e seu impacto no consumo de dados são em grande parte infundados. Compreender como as VPNs funcionam e como podem beneficiar os usuários é essencial para aproveitar ao máximo esses serviços de forma segura e eficaz.

Comparação de consumo de dados com e sem VPN

Uma VPN, ou Rede Privada Virtual, é uma ferramenta cada vez mais utilizada para proteger a privacidade e a segurança online. Mas você já pensou em como o uso de uma VPN pode impactar o consumo de dados da sua conexão com a internet?

Quando você se conecta a uma VPN, todo o tráfego de dados passa por um túnel criptografado, o que pode resultar em um aumento no consumo de dados. Isso ocorre devido à criptografia dos dados e ao roteamento através de servidores remotos da VPN. Assim, é natural que o uso de uma VPN possa consumir uma quantidade um pouco maior de dados em comparação com uma conexão sem VPN.

No entanto, vale ressaltar que o aumento no consumo de dados ao usar uma VPN geralmente é mínimo e pode não ser perceptível para a maioria dos usuários. Na maioria dos casos, o benefício da segurança e privacidade oferecidos por uma VPN supera essa pequena diferença no consumo de dados.

Além disso, algumas VPNs oferecem opções de compressão de dados, que podem ajudar a reduzir o consumo total de dados durante a navegação. Por isso, é importante escolher uma VPN confiável e de qualidade para garantir a proteção dos seus dados online sem comprometer significativamente o consumo da sua conexão.

Em resumo, embora o uso de uma VPN possa resultar em um leve aumento no consumo de dados, os benefícios em termos de segurança e privacidade geralmente compensam essa diferença. Portanto, se você valoriza a proteção dos seus dados e a privacidade online, considerar o uso de uma VPN pode ser uma escolha inteligente.

0 notes

Text

how does vpn software work

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

how does vpn software work

Funcionamento do VPN

Quando se trata de segurança e privacidade online, o VPN desempenha um papel fundamental. VPN significa Virtual Private Network, ou Rede Virtual Privada em português. Mas afinal, como funciona o VPN?

Basicamente, um VPN cria uma conexão criptografada entre o dispositivo do usuário e um servidor VPN. Essa conexão segura permite que os dados enviados e recebidos online sejam protegidos contra hackers, agências de espionagem e outras partes mal-intencionadas.

Além disso, o VPN também mascara o endereço IP real do usuário, substituindo-o pelo endereço IP do servidor VPN. Isso ajuda a manter o anonimato online e impede que os sites rastreiem a localização do usuário.

Outra vantagem do VPN é a capacidade de contornar restrições geográficas. Ao se conectar a um servidor VPN em outro país, o usuário pode acessar conteúdos restritos geograficamente, como sites de streaming e serviços de vídeo sob demanda.

É importante ressaltar que nem todos os serviços de VPN são iguais. Alguns podem manter registros de atividades online, o que pode comprometer a privacidade do usuário. Por isso, é essencial escolher um serviço de VPN confiável, que não guarde registros e que ofereça uma política de privacidade transparente.

Em resumo, o VPN funciona criando uma conexão segura e criptografada, protegendo os dados do usuário, preservando o anonimato online e permitindo o acesso a conteúdos restritos geograficamente. É uma ferramenta essencial para garantir a segurança e privacidade na internet.

Encriptação de dados

A encriptação de dados é um processo crucial para garantir a segurança e privacidade das informações digitais. Através da encriptação, os dados são convertidos em códigos indecifráveis sem a chave correta, tornando praticamente impossível para pessoas não autorizadas acessarem ou compreenderem as informações.

Existem diversos métodos de encriptação de dados, sendo a criptografia assimétrica e a criptografia simétrica os mais comuns. Na criptografia simétrica, a mesma chave é utilizada para encriptar e desencriptar os dados, enquanto na criptografia assimétrica são utilizadas chaves distintas para cada operação, garantindo um nível maior de segurança.

A encriptação de dados é amplamente utilizada em transações financeiras online, comunicação via internet, armazenamento de informações sensíveis, entre outros. Com o crescimento do volume de dados digitais e a crescente preocupação com a privacidade, a encriptação se tornou essencial para prevenir acessos não autorizados e proteger as informações confidenciais.

É importante ressaltar que a encriptação de dados não é inviolável, mas é fundamental para dificultar e desencorajar tentativas de roubo ou acesso não autorizado. É recomendável utilizar algoritmos de encriptação robustos e manter as chaves de acesso de forma segura, garantindo a eficácia do processo de proteção de informações.

Em resumo, a encriptação de dados desempenha um papel crucial na segurança cibernética e na proteção da privacidade das informações digitais. Ao adotar práticas de encriptação, as organizações e indivíduos podem minimizar os riscos de exposição de dados e preservar a confidencialidade de suas informações.

Conexão segura

A conexão segura é um termo que desempenha um papel vital no mundo digital de hoje. Refere-se à segurança e proteção dos dados transmitidos pela internet entre um dispositivo e um servidor. Garantir uma conexão segura é essencial para proteger informações confidenciais, como senhas, detalhes de cartão de crédito e dados pessoais, contra ataques cibernéticos.

Existem várias maneiras de estabelecer uma conexão segura. Uma delas é o uso de um protocolo de criptografia, como o SSL (Secure Sockets Layer) ou o TLS (Transport Layer Security), que criptografam os dados para que apenas o destinatário pretendido possa decifrá-los. Além disso, as redes privadas virtuais (VPNs) proporcionam uma camada adicional de segurança ao criar um túnel criptografado para a transmissão de dados.

Ao navegar em sites que possuem o ícone de um cadeado na barra de endereço, os usuários podem ter confiança de que estão em uma conexão segura. Isso significa que as informações fornecidas para o site estão protegidas, e os dados transmitidos não podem ser interceptados por terceiros mal-intencionados.

Em resumo, a conexão segura é fundamental para garantir a privacidade e proteção dos dados online. A utilização de medidas de segurança apropriadas, como criptografia e VPNs, é essencial para evitar possíveis violações de segurança e garantir uma experiência digital segura e tranquila.

Redirecionamento de IP

O redirecionamento de IP, também conhecido como encaminhamento de IP ou IP forwarding, é um processo essencial na comunicação de dados em redes de computadores. Trata-se da prática de redirecionar pacotes de dados de um endereço IP para outro, possibilitando que os dados sejam transmitidos de forma eficiente e segura entre diferentes dispositivos conectados em rede.

Existem várias razões pelas quais o redirecionamento de IP é útil. Por exemplo, em redes corporativas, o redirecionamento de IP pode ser utilizado para direcionar o tráfego de dados de um servidor para outro, garantindo uma distribuição equilibrada da carga e evitando possíveis gargalos de tráfego. Além disso, em casos de falha em um servidor, o redirecionamento de IP pode ser configurado para encaminhar automaticamente o tráfego para um servidor de backup, garantindo a continuidade dos serviços.

No contexto de segurança de redes, o redirecionamento de IP também desempenha um papel fundamental. Ele pode ser utilizado para implementar firewalls e filtros de pacotes, direcionando o tráfego indesejado para destinos específicos ou bloqueando determinados tipos de comunicação. Dessa forma, o redirecionamento de IP contribui para fortalecer a segurança da rede e proteger os dados sensíveis dos usuários.

Em resumo, o redirecionamento de IP é uma prática essencial para garantir a eficiência, a segurança e a disponibilidade dos serviços de rede. Seja para otimizar a distribuição de carga, assegurar a continuidade dos serviços ou fortalecer a segurança da rede, o redirecionamento de IP se mostra como uma ferramenta poderosa na administração de redes de computadores.

Privacidade online

A privacidade online é uma preocupação cada vez mais presente na era digital em que vivemos. Com a intensa utilização da internet para realizar transações financeiras, partilhar informações pessoais e comunicar com os outros, torna-se crucial tomar medidas para proteger a nossa privacidade online.

Existem várias formas de garantir a nossa privacidade na internet. Uma das principais medidas é a utilização de senhas fortes e únicas para cada conta que criamos. Dessa forma, evitamos que terceiros possam aceder facilmente às nossas informações privadas. Além disso, é importante manter os programas de antivírus e firewall atualizados para evitar possíveis ataques cibernéticos.

Outra forma de proteger a nossa privacidade online é através da utilização de uma VPN (Virtual Private Network). Uma VPN permite criar uma ligação segura e encriptada entre o nosso dispositivo e a internet, impedindo que hackers e empresas de marketing rastreiem as nossas atividades online.

Também é aconselhável ser cauteloso com as informações que partilhamos nas redes sociais e em outros websites. Devemos ter em mente que tudo o que publicamos online pode ficar armazenado indefinidamente e ser utilizado de forma indevida por terceiros.

Em resumo, proteger a nossa privacidade online requer um esforço contínuo e precaução. Ao adotarmos medidas de segurança básicas, como a utilização de senhas seguras, atualização de softwares e a utilização de uma VPN, podemos reduzir significativamente o risco de sermos vítimas de roubo de identidade ou outras formas de violação da privacidade.

0 notes

Text

was ist vpn verschlüsselung

🔒🌍✨ Obtén 3 Meses GRATIS de VPN - Acceso a Internet Seguro y Privado en Todo el Mundo! Haz Clic Aquí ✨🌍🔒

was ist vpn verschlüsselung

Definición VPN

Una red privada virtual, más conocida como VPN por sus siglas en inglés, es una tecnología que permite crear una conexión segura a través de una red pública, como Internet. El objetivo principal de una VPN es proteger la privacidad y la seguridad de los datos que se transmiten a través de la red.

En términos simples, una VPN actúa como un túnel cifrado que protege la información confidencial de usuarios y empresas de posibles ataques cibernéticos o de personas malintencionadas que intenten interceptar los datos.

Además de su función principal de seguridad, las VPN también permiten acceder a contenido restringido geográficamente, como por ejemplo, sitios web o servicios de transmisión que están disponibles solo en ciertos países. Esto se logra al cambiar la dirección IP del dispositivo, haciéndolo parecer que se encuentra en otra ubicación.

Las VPN son utilizadas por una amplia variedad de personas, desde usuarios individuales preocupados por su privacidad en línea, hasta empresas que necesitan garantizar la seguridad de su información confidencial.

En resumen, una VPN es una herramienta fundamental en la era digital actual para proteger la privacidad y seguridad en línea, así como para acceder a contenido de forma segura y sin restricciones geográficas.

Tipos de encriptación

La encriptación es un proceso fundamental para garantizar la seguridad de la información en el mundo digital. Existen varios tipos de encriptación que se utilizan para proteger datos sensibles y evitar accesos no autorizados.

Uno de los métodos más comunes es la encriptación simétrica, donde la misma clave se utiliza tanto para encriptar como para desencriptar la información. Este tipo de encriptación es eficiente y rápida, pero presenta el desafío de compartir la clave de forma segura entre las partes involucradas.

Por otro lado, la encriptación asimétrica utiliza un par de claves, una pública y una privada, para cifrar y descifrar los datos. Esta técnica es muy segura, ya que la clave privada nunca se comparte y solo el destinatario puede descifrar los datos con su clave privada correspondiente.

Además, existe la encriptación de extremo a extremo, donde la información se cifra en el dispositivo del emisor y solo se descifra en el dispositivo del receptor, garantizando la privacidad de la comunicación.

En resumen, la encriptación es esencial para proteger la confidencialidad y la integridad de los datos en línea. Es importante elegir el tipo de encriptación adecuado según las necesidades de seguridad de cada situación y asegurarse de implementar medidas efectivas para proteger la información sensible.

Importancia de la seguridad en línea

La importancia de la seguridad en línea no puede ser subestimada en la sociedad moderna. A medida que más aspectos de nuestras vidas se trasladan al entorno digital, es fundamental proteger nuestra información personal y mantenernos seguros en línea.

La seguridad en línea abarca una amplia gama de medidas que incluyen la protección de contraseñas, el uso de software antivirus actualizado y la navegación segura en internet. Estas prácticas ayudan a prevenir el robo de identidad, el fraude en línea y otros delitos cibernéticos que pueden tener graves consecuencias para los individuos y las empresas.

Además de proteger nuestra información privada, la seguridad en línea también es esencial para salvaguardar la integridad de los datos y la información sensible de las organizaciones. La pérdida de datos puede resultar en daños financieros significativos, dañar la reputación de una empresa y afectar la confianza de sus clientes.

Es importante educar a las personas sobre las mejores prácticas de seguridad en línea y fomentar una cultura de conciencia y responsabilidad en la protección de datos. Las empresas también deben invertir en medidas de seguridad efectivas para protegerse contra posibles ataques cibernéticos y garantizar la continuidad de sus operaciones.

En resumen, la seguridad en línea es fundamental en el mundo digital actual. Al tomar medidas proactivas para proteger nuestra información personal y empresarial, podemos navegar por internet de manera segura y protegida.

Ventajas de utilizar una red privada virtual

Las redes privadas virtuales (VPN, por sus siglas en inglés) ofrecen numerosas ventajas para aquellos que buscan proteger su privacidad y seguridad en línea. Una de las principales ventajas de utilizar una VPN es la encriptación de datos, lo que garantiza que la información transmitida a través de la red esté protegida de posibles ciberataques. Esto es especialmente importante al conectarse a redes públicas de Wi-Fi, donde la información personal puede ser vulnerable.

Otra ventaja de las VPN es la capacidad de acceder a contenido restringido geográficamente. Al conectarse a servidores ubicados en diferentes países, los usuarios pueden eludir las restricciones de contenido impuestas en sus ubicaciones y disfrutar de una experiencia de navegación más libre y diversa.

Además, las VPN proporcionan anonimato en línea al ocultar la dirección IP del usuario y su ubicación física. Esto resulta útil para aquellos que desean mantener su identidad en internet de forma privada y protegida.

En resumen, las redes privadas virtuales son una herramienta fundamental para garantizar la privacidad y seguridad en línea, así como para acceder a contenido de forma segura y sin restricciones geográficas. Su uso proporciona tranquilidad y confianza a los usuarios que desean proteger su información personal y navegar de forma segura en el mundo digital.

Cifrado de datos en la red

El cifrado de datos en la red es una medida de seguridad fundamental en el mundo digital actual. Consiste en transformar la información para que solo pueda ser comprendida por aquellos autorizados a acceder a ella, protegiendo así la privacidad y confidencialidad de la comunicación.

Existen diferentes métodos de cifrado de datos, como el cifrado simétrico y asimétrico. En el cifrado simétrico, se utiliza una misma clave para cifrar y descifrar la información, mientras que en el cifrado asimétrico se utilizan dos claves relacionadas matemáticamente, una pública y otra privada.

El cifrado de datos en la red se aplica en diversas situaciones, desde transacciones bancarias en línea hasta el intercambio de correos electrónicos confidenciales. Permite proteger la integridad de la información y prevenir posibles ataques cibernéticos.

Es importante destacar que, aunque el cifrado de datos ofrece una capa adicional de seguridad, no es infalible. Por ello, es fundamental mantener actualizados los sistemas de cifrado y seguir buenas prácticas de seguridad en línea, como el uso de contraseñas seguras y la autenticación de dos factores.

En resumen, el cifrado de datos en la red es una herramienta esencial para garantizar la seguridad y privacidad en el entorno digital actual. Su correcta implementación y actualización constante son clave para proteger la información sensible de posibles amenazas cibernéticas.

0 notes

Text

is ip vpn

🔒🌍✨ Obtén 3 Meses GRATIS de VPN - Acceso a Internet Seguro y Privado en Todo el Mundo! Haz Clic Aquí ✨🌍🔒

is ip vpn

¿Qué es IP VPN?

Un IP VPN, o Red Privada Virtual basada en Protocolo de Internet, es una red segura que se establece utilizando la infraestructura de Internet. Esta tecnología permite a las empresas comunicarse de manera segura a través de la red pública, protegiendo la información confidencial y manteniendo la privacidad de los datos.

La principal característica de un IP VPN es la creación de un túnel seguro a través del cual se transmiten los datos de manera encriptada. Esto garantiza que la información transmitida entre las sedes de una empresa o entre un empleado remoto y la sede central se mantenga protegida de posibles intrusos.

Además de la seguridad, las redes IP VPN ofrecen otras ventajas como la flexibilidad, ya que permiten la conexión remota de empleados desde cualquier ubicación geográfica. También aseguran un alto nivel de rendimiento al optimizar el ancho de banda y priorizar el tráfico de datos.

En resumen, un IP VPN es una solución ideal para empresas que necesitan mantener la seguridad de sus comunicaciones y proteger la información confidencial. Permiten una conexión segura y eficiente entre diferentes sedes y empleados remotos, garantizando la confidencialidad de los datos transmitidos.

Funcionamiento del IP VPN

Un IP VPN, también conocido como Red Privada Virtual, es un servicio que permite a los usuarios enviar y recibir datos de forma segura a través de una red pública como Internet. El funcionamiento del IP VPN es bastante sencillo pero efectivo.

En primer lugar, cuando un usuario se conecta a un IP VPN, su dispositivo crea un túnel cifrado con el servidor VPN. Este túnel actúa como un conducto seguro a través del cual se transmiten los datos de manera encriptada, protegiéndolos de posibles amenazas externas como hackers o ciberdelincuentes.

Una vez que los datos viajan a través del túnel VPN, llegan al servidor VPN que se encarga de encriptar y desencriptar la información. Este proceso garantiza que la integridad y la confidencialidad de los datos se mantengan en todo momento, incluso cuando atraviesan redes inseguras o compartidas.

Además, el IP VPN permite a los usuarios simular una ubicación geográfica distinta a la real, lo que resulta útil para acceder a contenido restringido en determinadas regiones o para proteger la privacidad durante la navegación en línea.

En resumen, el funcionamiento del IP VPN se basa en la creación de un túnel cifrado que protege la información transmitida a través de una red pública, garantizando la seguridad y privacidad de los usuarios en línea.

Ventajas de usar IP VPN

Las redes privadas virtuales basadas en direcciones IP (IP VPN) ofrecen numerosas ventajas tanto para individuos como para empresas que buscan una mayor seguridad y privacidad en sus comunicaciones en línea.

Una de las principales ventajas de utilizar IP VPN es la seguridad. Al cifrar los datos transmitidos a través de la red, las IP VPN protegen la información confidencial de posibles ciberataques y de la interceptación de datos por parte de terceros malintencionados. Esto resulta especialmente crucial para empresas que manejan información sensible o para personas que desean proteger sus datos personales mientras navegan por internet.

Otra ventaja importante de las IP VPN es la posibilidad de acceder de forma segura a la red de la empresa desde cualquier lugar. Las IP VPN permiten a los empleados conectarse de forma remota a la red corporativa de manera segura, lo que facilita el teletrabajo y la colaboración a distancia.

Además, las IP VPN ofrecen una mayor flexibilidad y versatilidad en cuanto a la configuración de la red. Con una IP VPN, es posible crear redes privadas personalizadas que se adapten a las necesidades específicas de cada usuario o empresa, lo que permite una gestión más eficiente de los recursos de red.

En resumen, las IP VPN son una herramienta fundamental para garantizar la seguridad, privacidad y flexibilidad de las comunicaciones en línea, tanto a nivel personal como empresarial.

Diferencias entre IP VPN y VPN tradicional

Una de las opciones más utilizadas actualmente para proteger la privacidad y seguridad de la información en internet son las redes privadas virtuales (VPN, por sus siglas en inglés). Sin embargo, dentro de las VPN existen diferentes tipos, entre ellos las IP VPN y las VPN tradicionales. Es importante entender las diferencias entre ambas para elegir la opción más adecuada según nuestras necesidades.

Las VPN tradicionales funcionan enmascarando la dirección IP del usuario y redirigiendo su tráfico a través de servidores remotos, lo que permite ocultar la ubicación y proteger la información. Por otro lado, las IP VPN utilizan direcciones IP dedicadas para cada usuario, lo que garantiza una conexión más segura y estable.

Una de las diferencias clave entre ambas es la seguridad. Mientras que las VPN tradicionales suelen ofrecer un nivel básico de encriptación, las IP VPN utilizan protocolos más avanzados para proteger la información de manera más eficiente. Además, las IP VPN suelen ser más rápidas al no depender de servidores compartidos.

Otro aspecto a tener en cuenta es la escalabilidad. Las IP VPN son ideales para empresas y organizaciones que necesitan una conexión segura y estable para un gran número de usuarios, ya que permiten gestionar múltiples conexiones de forma más eficiente.

En resumen, si buscas una conexión segura y dedicada, una IP VPN puede ser la mejor opción. Sin embargo, si simplemente necesitas proteger tu información mientras navegas por internet, una VPN tradicional puede ser suficiente. Lo importante es entender tus necesidades y elegir la opción que mejor se adapte a ellas.

Seguridad en las conexiones IP VPN

Las conexiones IP VPN, o Redes Privadas Virtuales, son una herramienta fundamental para mantener la seguridad de la información y la privacidad de los datos en la era digital. Estas conexiones permiten a los usuarios acceder de forma segura a una red privada a través de Internet, creando un túnel cifrado que protege la información que se envía y se recibe.

Uno de los aspectos más importantes de las conexiones IP VPN es la seguridad que ofrecen. Al cifrar los datos que se transmiten a través de la red, se evita que terceros no autorizados puedan acceder a la información confidencial, como contraseñas, datos bancarios o información empresarial sensible. De esta manera, se garantiza la privacidad y la integridad de los datos, protegiendo a los usuarios de posibles ciberataques y robos de información.

Además, las conexiones IP VPN ofrecen ventajas adicionales en términos de seguridad, como la posibilidad de ocultar la dirección IP real del usuario, lo que dificulta el rastreo de la actividad en línea. También permiten el acceso seguro a redes empresariales desde ubicaciones remotas, lo que resulta especialmente útil para trabajadores remotos y empresas con sucursales en diferentes ubicaciones geográficas.

En resumen, la seguridad en las conexiones IP VPN es una prioridad en el entorno digital actual. Al utilizar este tipo de conexiones, los usuarios pueden navegar por Internet de forma segura y acceder a redes privadas de manera protegida, garantizando la confidencialidad y la integridad de la información que se transmite.

0 notes

Text

how does a vpn protect you on a public wifi

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

how does a vpn protect you on a public wifi

Encriptação de dados

A encriptação de dados é um processo essencial para garantir a segurança da informação nos dias de hoje. Através da encriptação, os dados são convertidos em códigos complexos que só podem ser decifrados por aqueles que possuem a chave de desencriptação correta. Este método é fundamental para proteger informações sensíveis, como dados pessoais, financeiros e empresariais, de acessos não autorizados.

Existem diferentes técnicas de encriptação de dados, sendo a criptografia simétrica e a assimétrica as mais comuns. Na criptografia simétrica, a mesma chave é utilizada tanto para encriptar quanto para desencriptar os dados, enquanto na criptografia assimétrica são utilizadas chaves distintas para estas operações. Ambas as técnicas oferecem níveis de segurança elevados, mas a criptografia assimétrica é geralmente considerada mais segura por envolver chaves distintas.

A encriptação de dados é amplamente utilizada em diversas áreas, como na comunicação online, transações financeiras, armazenamento em nuvem e dispositivos móveis. É fundamental para proteger a privacidade dos usuários, evitando o acesso indevido a informações pessoais e confidenciais. Além disso, a encriptação de dados é exigida por leis e regulamentações de proteção de dados em muitos países.

Em resumo, a encriptação de dados desempenha um papel crucial na segurança da informação, garantindo a confidencialidade e integridade dos dados transmitidos e armazenados. Investir em sistemas de encriptação robustos é essencial para proteger as informações contra ameaças cibernéticas e manter a privacidade dos usuários.

Segurança de rede

A segurança de rede é um aspecto fundamental para garantir a proteção de dados e informações importantes em ambientes digitais. Com o avanço da tecnologia e o aumento do número de dispositivos conectados à internet, tornou-se essencial implementar medidas de segurança eficazes para proteger redes contra ameaças cibernéticas.

Uma rede segura consiste em uma combinação de práticas, tecnologias e políticas que visam mitigar riscos de ataques, invasões e vazamentos de dados. Uma das práticas mais comuns é o uso de firewalls, que atuam como uma barreira de proteção entre a rede interna e a internet, controlando o tráfego de dados e bloqueando acessos não autorizados.

Além disso, a criptografia é fundamental para garantir a confidencialidade das comunicações, tornando os dados ilegíveis para qualquer pessoa que tente interceptá-los. O uso de senhas fortes e a autenticação em dois fatores também são medidas essenciais para impedir o acesso não autorizado a sistemas e informações sensíveis.

Outras práticas importantes incluem a atualização constante de softwares e sistemas, a realização de backups regulares e a conscientização dos usuários sobre boas práticas de segurança, como evitar clicar em links suspeitos e não compartilhar informações confidenciais.

Investir em segurança de rede é fundamental para proteger informações e garantir a continuidade das operações de uma organização. Ao adotar medidas proativas e implementar soluções eficazes, é possível reduzir os riscos de incidentes cibernéticos e manter a integridade dos dados de forma segura.

Privacidade online

A privacidade online tornou-se uma preocupação cada vez mais presente na sociedade moderna. Com o avanço da tecnologia digital e a expansão da internet, os dados pessoais dos indivíduos estão mais expostos do que nunca. Essa exposição levanta questões sobre a segurança e a privacidade das informações que compartilhamos online.

Para proteger a sua privacidade online, é fundamental estar ciente das práticas de coleta de dados das plataformas que utilizamos. Muitas empresas coletam e armazenam informações pessoais dos usuários para diversos fins, como direcionamento de publicidade e análise de comportamento. É importante ler e entender as políticas de privacidade de cada serviço online que você utiliza, para saber como suas informações estão sendo utilizadas.

Além disso, é recomendável tomar medidas para proteger a sua privacidade, como utilizar senhas seguras, ativar a autenticação em dois fatores e evitar compartilhar informações sensíveis em redes públicas de internet. O uso de uma rede virtual privada (VPN) também pode ajudar a proteger os seus dados de possíveis ameaças externas.

É essencial ficar atento às configurações de privacidade das redes sociais e outras plataformas online, limitando o acesso às suas informações apenas para pessoas de confiança. Manter-se informado sobre as melhores práticas de segurança digital e privacidade online é fundamental para navegar de forma segura e proteger os seus dados pessoais no mundo online.

Acesso seguro à internet

O acesso seguro à internet é uma questão essencial nos tempos atuais, em que passamos grande parte do nosso tempo online. Com a crescente digitalização de serviços e a ampla utilização da internet em diferentes atividades do dia a dia, garantir a segurança durante a navegação é fundamental para proteger nossos dados e informações.

Existem várias medidas que podem ser adotadas para garantir um acesso seguro à internet. Uma delas é o uso de antivírus e firewalls, que ajudam a proteger seu dispositivo contra malwares e ataques cibernéticos. Além disso, é importante manter o sistema operacional e os programas sempre atualizados, pois as atualizações geralmente corrigem falhas de segurança conhecidas.

Outra dica importante é utilizar senhas fortes e únicas para cada conta online, incluindo letras maiúsculas, minúsculas, números e caracteres especiais. Evitar o compartilhamento de senhas e habilitar a autenticação em dois fatores também são medidas que contribuem para a segurança online.

Além disso, é essencial ter cuidado ao fornecer informações pessoais em sites e redes sociais, verificando a autenticidade e a segurança das plataformas. Evitar clicar em links suspeitos ou de fontes desconhecidas também é crucial para prevenir ataques de phishing e roubo de dados.

Ao adotar práticas de segurança online e estar atento a possíveis ameaças, é possível desfrutar de uma experiência mais segura e tranquila ao navegar na internet. Proteger seus dados e informações é fundamental para garantir a sua privacidade e segurança online.

Proteção contra hackers

Proteção contra hackers é uma preocupação crescente nos dias de hoje, à medida que mais e mais pessoas dependem da tecnologia em suas vidas diárias. Hackers são criminosos cibernéticos que buscam acessar informações confidenciais, como dados pessoais, financeiros e empresariais, com o objetivo de cometer fraudes ou causar danos.

Para proteger-se contra hackers, é essencial adotar boas práticas de segurança cibernética. Utilizar senhas fortes e únicas, atualizar regularmente as senhas e habilitar a autenticação em duas etapas são medidas fundamentais. Além disso, manter os softwares e sistemas operacionais atualizados com as últimas correções de segurança é essencial para mitigar vulnerabilidades.

É crucial também estar ciente de possíveis técnicas de engenharia social usadas pelos hackers, como phishing e spear phishing, para enganar as vítimas e obter acesso não autorizado às informações. Desconfiar de e-mails ou mensagens suspeitas e evitar clicar em links ou baixar anexos de fontes desconhecidas são práticas recomendadas.

Empresas e indivíduos devem investir em soluções de segurança cibernética, como firewalls, antivírus e programas de proteção de dados, para garantir uma camada adicional de defesa contra hackers. Além disso, realizar regularmente testes de segurança e auditorias cibernéticas pode ajudar a identificar potenciais brechas de segurança e fortalecer a proteção contra ameaças.

Em um mundo cada vez mais conectado, a proteção contra hackers é uma responsabilidade compartilhada que requer consciência, preparação e ação proativa para garantir a segurança e privacidade das informações digitais.

0 notes

Text

why is the vpn making internet slower

🔒🌍✨ Obtén 3 Meses GRATIS de VPN - Acceso a Internet Seguro y Privado en Todo el Mundo! Haz Clic Aquí ✨🌍🔒

why is the vpn making internet slower

Causas de la lentitud del internet con VPN

Las VPN, o redes privadas virtuales, son herramientas cada vez más utilizadas para proteger la privacidad y la seguridad en línea. Sin embargo, es común experimentar lentitud en la velocidad de internet al utilizar una VPN. Esta situación puede tener varias causas.

Una de las razones principales de la lentitud del internet con VPN es la distancia física entre el servidor VPN y el usuario. Cuando la conexión tiene que pasar a través de servidores ubicados lejos geográficamente, se produce un aumento en el tiempo de respuesta, lo que se traduce en una menor velocidad de navegación.

Otro factor a considerar es la sobrecarga en los servidores VPN. Si muchos usuarios se conectan al mismo servidor al mismo tiempo, la capacidad de procesamiento se ve reducida, lo que resulta en una menor velocidad de conexión. Por esta razón, es recomendable elegir servidores menos congestionados para mejorar el rendimiento.

Además, ciertos protocolos de cifrado utilizados por las VPN pueden ralentizar la velocidad de internet. Los protocolos más seguros y complejos requieren más recursos para encriptar y desencriptar los datos, lo que puede afectar la velocidad de transferencia.

Para mejorar la velocidad del internet al utilizar una VPN, se recomienda seleccionar servidores cercanos geográficamente, evitar los horarios de mayor congestión, y probar distintos protocolos de cifrado para encontrar el equilibrio entre seguridad y rendimiento. También es aconsejable verificar la velocidad de la conexión antes y después de establecer la VPN para evaluar el impacto en el rendimiento.

Rendimiento de la red con VPN

Las redes privadas virtuales, más conocidas como VPN, son una herramienta cada vez más utilizada para garantizar la seguridad y privacidad de la información en línea. Sin embargo, es importante comprender cómo afectan al rendimiento de la red.

Al utilizar una VPN, toda la información que se envía y recibe a través de la red está encriptada, lo que garantiza que nadie más pueda acceder a ella. Si bien esto es fundamental para proteger la información confidencial, también puede tener un impacto en el rendimiento de la red.

El principal factor que influye en el rendimiento de la red al utilizar una VPN es la distancia física entre el servidor de la VPN y el dispositivo del usuario. Cuanto mayor sea esta distancia, mayor será la latencia o el retraso en la conexión. Esto puede ralentizar la velocidad de navegación y descarga de archivos.

Otro aspecto a tener en cuenta es la capacidad del servidor de la VPN. Si está sobrecargado por un gran número de usuarios, esto puede afectar negativamente al rendimiento de la red. Por ello, es importante elegir un proveedor de VPN confiable y con servidores eficientes.

En resumen, si bien una VPN es una herramienta valiosa para garantizar la seguridad en línea, es importante tener en cuenta que puede afectar al rendimiento de la red. Sin embargo, al elegir un proveedor de calidad y optimizar la configuración, es posible minimizar estos efectos y disfrutar de una experiencia de navegación segura y fluida.

Factores que afectan la velocidad con VPN

Los usuarios de VPN a menudo experimentan variaciones en la velocidad de su conexión a Internet. Esto puede deberse a varios factores que afectan el rendimiento de la VPN. Uno de los factores más importantes que influyen en la velocidad de VPN es la ubicación del servidor al que te estás conectando. Si te conectas a un servidor VPN que está geográficamente lejos de tu ubicación, es probable que experimentes una disminución en la velocidad de tu conexión. Esto se debe a que la distancia física entre tu dispositivo y el servidor afecta el tiempo que tardan los datos en viajar de ida y vuelta.

Otro factor que puede afectar la velocidad de la VPN es la calidad y capacidad de los servidores VPN mismos. Algunos proveedores de VPN pueden tener servidores sobrecargados, lo que resulta en una menor velocidad para los usuarios. Además, la cantidad de tráfico en el servidor en un momento dado también puede influir en la velocidad de la conexión.

Además, la velocidad de tu conexión a Internet subyacente también juega un papel importante en la velocidad de la VPN. Si tu conexión a Internet es lenta o inestable, es probable que experimentes una velocidad reducida incluso al usar una VPN.

En resumen, varios factores, como la ubicación del servidor, la calidad del servidor VPN, la cantidad de tráfico y la velocidad de tu conexión a Internet subyacente, pueden influir en la velocidad de tu conexión VPN. Es importante tener en cuenta estos factores al elegir un proveedor de VPN y al conectarte a un servidor para garantizar una experiencia en línea rápida y segura.

Mejoras para acelerar la conexión VPN

Las conexiones VPN (Redes Privadas Virtuales) son ampliamente utilizadas para garantizar la privacidad y seguridad de la información al navegar por internet. Sin embargo, a veces pueden experimentar lentitud en la velocidad de conexión, lo que puede resultar frustrante para los usuarios. Afortunadamente, existen algunas mejoras que se pueden implementar para acelerar la conexión VPN y mejorar la experiencia del usuario.

Una forma de mejorar la velocidad de la conexión VPN es seleccionar un servidor cercano a tu ubicación geográfica. Al conectarte a un servidor más cercano, se reduce la distancia física que la información debe recorrer, lo que puede acelerar la velocidad de la conexión. Además, asegúrate de utilizar un proveedor de VPN de confianza y con servidores rápidos y estables.

Otra forma de acelerar la conexión VPN es desconectar y volver a conectar la VPN. A veces, simplemente reconectarse a la red puede solucionar problemas de velocidad y mejorar el rendimiento. Además, es recomendable cerrar otras aplicaciones que puedan estar consumiendo ancho de banda mientras utilizas la conexión VPN, ya que esto puede afectar la velocidad de la conexión.

Por último, si la velocidad de la conexión sigue siendo lenta, considera actualizar el software de la VPN o cambiar a un protocolo de conexión más rápido, como OpenVPN o IKEv2. Estas medidas pueden ayudar a optimizar la velocidad de la conexión VPN y garantizar una experiencia de navegación fluida y segura. ¡Recuerda siempre proteger tu privacidad en línea y disfrutar de una conexión VPN rápida y segura!

Optimización de la velocidad con VPN

La optimización de la velocidad con VPN es un tema importante para aquellos que utilizan redes privadas virtuales (VPN) en sus actividades en línea. Una VPN es una herramienta útil para proteger la privacidad y la seguridad en internet, pero a veces puede ralentizar la velocidad de conexión. Afortunadamente, existen estrategias para optimizar la velocidad al usar una VPN.

Uno de los métodos más efectivos para mejorar la velocidad de una VPN es seleccionar un servidor cercano a su ubicación geográfica. Al conectarse a un servidor más cercano, se puede reducir la distancia que la información debe viajar, lo que puede mejorar significativamente la velocidad de conexión.

Además, es importante elegir un proveedor de VPN confiable y de alta calidad. Algunos proveedores ofrecen servidores optimizados para velocidades rápidas, lo que puede hacer una gran diferencia en el rendimiento de la conexión.

Otra estrategia útil es utilizar un protocolo de conexión más rápido, como OpenVPN o IKEv2, en lugar de otros protocolos menos eficientes. Estos protocolos pueden mejorar la velocidad de la conexión y ofrecer una experiencia en línea más fluida.

En resumen, si experimentas lentitud al usar una VPN, considera probar estos consejos para optimizar la velocidad y mejorar tu experiencia en línea. Con la configuración adecuada y la elección de servidores y protocolos óptimos, es posible disfrutar de una conexión rápida y segura con tu VPN.

0 notes

Text

¿Cómo desencriptar proyectos completos con RPG Maker MV Decrypter?

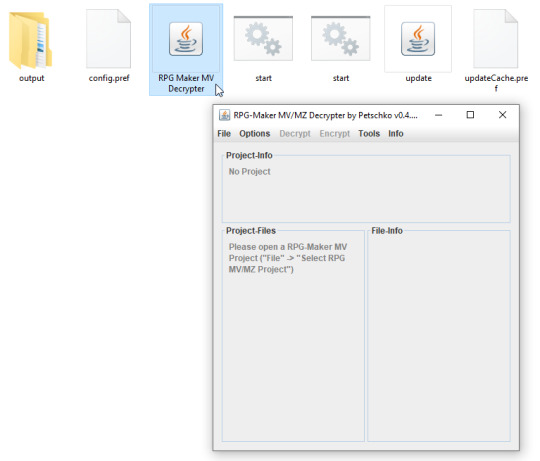

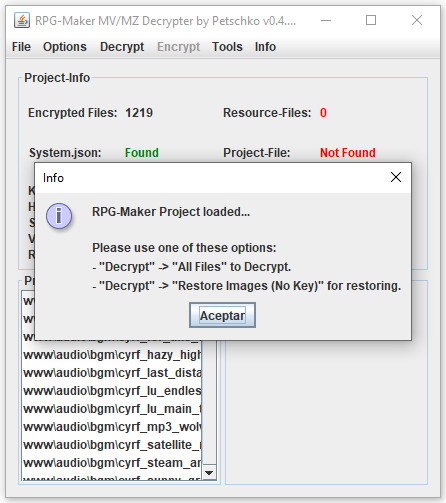

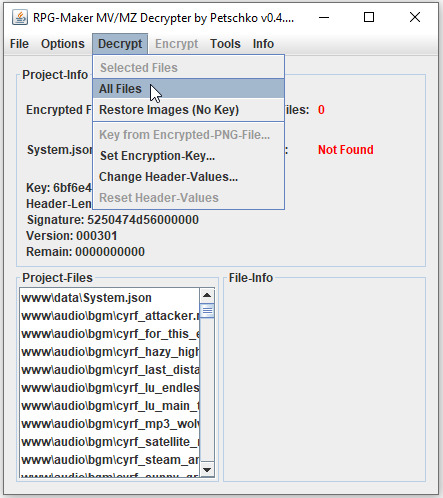

Para desencriptar proyectos completos con RPG Maker MV Decrypter, puedes usar la versión Java del decrypter, que permite procesar múltiples archivos a la vez. Los pasos son los siguientes:

1. Intenta asegurarte de que el nombre del directorio almacenado se encuentre restaurado con su respectivo parche de traducción y anticensura.

2. Descarga el archivo ZIP del decrypter desde GitHub. Recomendación: Version: 0.4.1

3. Extrae el archivo ZIP en una carpeta de tu preferencia

4. Ejecuta el archivo RPG Maker MV Decrypter.jar con Java

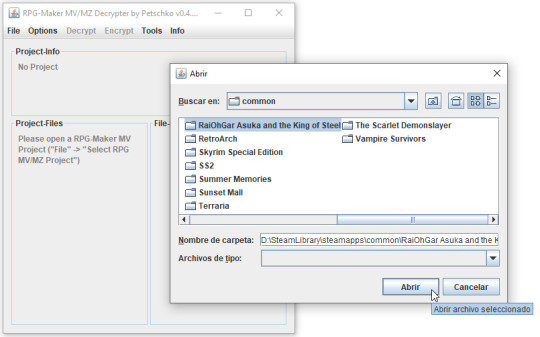

4. Navega hasta el proyecto de RPG Maker MV que quieres desencriptar. Como caso de ejemplo utilizare el videojuego RaiOhGar Asuka and the King of Steel para la versión de Steam.

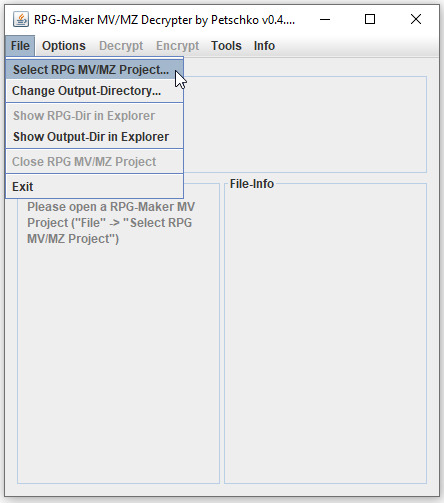

6. Selecciona el directorio principal del proyecto (la carpeta donde está el Game.exe) y haz clic en File –> Select RPG MV/MZ Project…

7. Espera un momento hasta que se detecte la llave de cifrado y se muestren los archivos encriptados, haz clic en Aceptar

8. Ve al menú y haz clic en Decrypt –> All Files

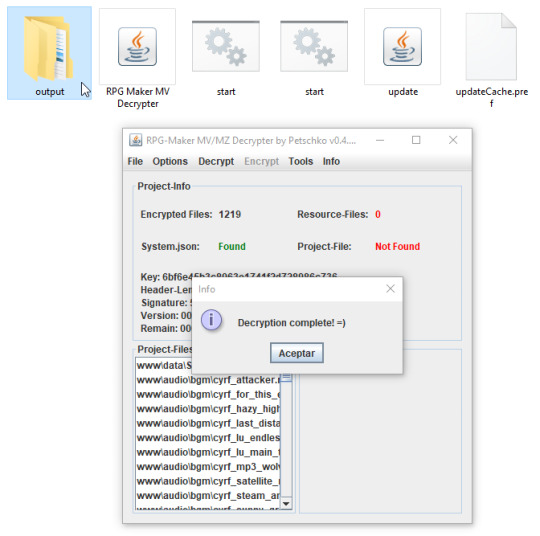

9. Los archivos desencriptados se guardarán en una carpeta llamada output dentro del directorio del mismo programa

Los tipos de archivos desencriptados son: Imágenes PNG, Audio OGG

0 notes

Text

Alta traición

Hace mucho que no sueño, menos con sueños que resulten vívidos y lúcidos. Mi mundo onírico tal vez ha permanecido mudo debido a que mi cabeza reposa sobre hojas constantemente y no le permito desfogar la tensión. Parece que en los últimos años no he hecho más que reprimir un universo del que disfruto mucho, ya que entre sueños me muevo con fluidez y mi magia me permite desencriptar y traducir…

View On WordPress

0 notes

Text

Trust and Secrets

Capítulo 4

Estaba desayunando un café y unas tostadas cuando Cleo mandó un mensaje, le habían mandado el video a ella, intentamos averiguar quién se lo había mandado, pero el número era uno de esos desechables. Luego empezaron a hablar a fondo del video y se dieron cuenta de que le debió de llegar a alguien antes, no tuve de otra que admitir que fue a mí y que no había dicho nada porque no quería ponerlos nerviosos y eso molestaba a Lilly, la hermana de Hannah.

Al rato de un tiempo, Jessy me mandó una foto de Dan, se había colado en su habitación, se le notaba muy triste, por lo que intenté animarla, aunque fuera con cosas como imágenes de cachorros o cosas así. Luego Jessy volvió a hablarme de ella, y de su vida con su abuela, y por qué seguía en Duskwood.

Seguí intentando desencriptar archivos, pero se estaba poniendo todo más complicado. Salí a la ventana a fumar mientras miraba a mi alrededor.

Richy me escribe al privado, empieza a contarme de una prueba que se hacía cuando eran niños, la recordaba, iban a una cabaña y llamaban a la puerta. Él me llamó y me empezó a mostrar los alrededores, era un poco tétrico el lugar e imagino que cuando eres niño lo es aún más.

A los pocos minutos Richy me volvió a escribir y me mostró una foto del garaje, este tenía el símbolo del cuervo, lo habían marcado, lo dijimos en el grupo junto a Jessy y acordamos decirle a los demás. Empezamos a contar todo lo que sabíamos y la pista que estábamos siguiendo, como era de esperarse, Lilly se puso intensa, podía comprender que tuviera miedo, pero me parecía mal que hiciera escoger a sus amigos, hacer una votación para saber si quedarme o no…

“Respetaré la decisión que tome la mayoría y no se sientan mal si no quieren o no están seguros de votar a mi favor, puedo entenderlo, sé que harán lo correcto.”

Luego de eso todos nos desconectamos, estaba muy ansiosa.

Abrí una cerveza y empecé a beberla, he hecho todo lo posible para ayudarlos, si ellos ya no querían ahí lo aceptaría, pero eso no significaba que iba a dejar el caso.

Todos volvieron al chat.

Las votaciones empezaron, Jessy estuvo a mi favor al igual que Cleo, Thomas estuvo con Lilly y al parecer el voto de Lilly también contaba, Richy se abstuvo de votar, solo quedaba esperar por lo que podía decir Dan, pero Lilly estaba confiada en que él estaría de su lado.

De repente, el móvil empezó a actuar extraño, tenía leves parpadeos rojos para luego ponerse de color negro y aparecer un ojo rojo en la pantalla

“Están cometiendo un gran error con esta votación. Hannah desaparece y lo único que tienen de ella es un número de un móvil, la persona detrás de este número es una pieza importante del puzle de la búsqueda. No aceptaré bajo ninguna circunstancia que eliminen esta pieza vital del puzle. Deben saber que registro y controlo toda su actividad digital, por eso es mejor que se centren en el verdadero culpable en lugar de hacernos perder el tiempo. Para encontrar a Hannah, van a tener que contar con nosotros dos, no lo olviden”

“¿Su voto cuenta?”, pregunté

“Definitivamente, no” respondió Lilly

Supongo que solo nos queda esperar a que Dan de su respuesta, le di las gracias al Hacker y fui a mi portátil.

Empecé a pensar en las palabras que dijo, soy una pieza clave, una pieza vital, una pieza importante, una pieza… solo soy una pieza, una herramienta, un objeto, ellos solo me quieren para poder encontrar a Hannah.

Intenté hablar con Jessy de la pulsera con la esperanza de que ella supiera algo, pero nada, lo cual en cierto aspecto era un alivio, ya que significaba que ella no estaba relacionada y quedaba libre de sospechas. Jessy está preocupada por Richy, lo vio intentando limpiar el símbolo del cuervo, le preocupaba que él ocultara sus pensamientos y sentimientos para no preocupar al resto.

Richy me mandó una captura de la conversación que tuvo con Phil, lamentablemente solo se ve el final, él se niega a disculparse, ya que le acusaban de cosas en su propio bar, podía comprenderlo en cierto aspecto, pero él tampoco había actuado bien.

Otra llamada. El bosque no hubo más.

El hacker y yo empezamos a teorizar sobre la llamada, era curioso que todo sucediese en el bosque.

Mi siguiente misión fue la de buscar la clave de acceso del ordenador del doctor que atendía a Hannah, de esa investigación llegué a la conclusión de que la gente es muy simple para poner contraseñas

¡Archivo Detectado!

Una foto de ella, se la mando al Hacker, pero sé que de ahí no conseguirá nada.

Cuando Dan despierta dio señales de vida en el grupo diciendo que no podíamos vivir sin él, o algo así, ese tipo de humor que él tiene es algo que en verdad me agrada.

Lilly vuelve a recordar la votación y él decidió que yo me quedara, no me lo esperaba, pero me hacía feliz que ellos estuvieran de mi lado.

Dentro del ordenador del doctor, el hacker encontró un audio de una sesión que tuvo con Hannah, él parecía no creer en lo que ella decía, logramos llegar a la conclusión de que hubo un incidente cuando era niña, menciona a una tal Jennifer, pero podemos asumir que ella no es la segunda niña de la cual se mencionaba antes, ya que Hannah había dicho que Jennifer tenía la edad que ella tiene ahora.

Richy me escribió y empezamos a hablar de la captura que me había enviado y comentamos aquello que había dicho Phil

Luego Cleo respondió mi mensaje, bastante tarde considerando que fue cuando la estaban asechando, y empezamos a hablar de su madre. Me hubiera gustado conocer a mi madre.

Ingresa una nueva llamada.

Esta vez él se muestra, usaba capucha y traía una máscara, me aterraba, daba mucho miedo.

Le escribí al Hacker pensando que quizás él pudo notar algo que yo no, pero no respondía.

Fui al chat de Jessy y empecé a hablar con ella, al parecer Alfie y Gray habían ido al taller. El juguete favorito de Alfie es un auto de juguete y cuando este se rompe van al taller para que Richy lo arregle, me pareció supertierno.

Jessy se ausenta un momento y luego vuelve, Gray gesticulaba mucho y Alfie lloraba, lo que más me sorprendió fue cuando me dijo que quien había roto el juguete había sido Thomas. Fue donde Alfie para sacarle más respuestas y este al no responder se desesperó.

Solo quería ir a golpear a Thomas ¿Está loco? ¡Que es un niño! ¡Con los niños no! Que se meta con alguien de su tamaño, maldita sea, solo quería ir a darle un puñetazo.

Una notificación suena.

Lilly

“Lo he subido a Youtube.

Supongo que ahora entenderán lo que significa para mí.”

Doy clic al video, temerosa

“Hola, me llamo Lilly Danfort. Soy hermana de la desaparecida de Hannah Danfort.

Sé quién está detrás de su desaparición. Hace un tiempo, mi hermana nos envió un número de teléfono, para ese entonces ya había desaparecido.

La persona detrás de ese número se coló al mismo tiempo en nuestro grupo de amigos y ha intentado conseguir información sobre Hannah, sus amigos y familia.

Dicha persona es ayudada por un hombre desconocido para nosotros, esta persona accedió ilegalmente a datos personales de mi hermana en varias ocasiones, nos espió e incluso amenazó personalmente.

Estoy segura de que estas dos personas son los verdaderos culpables. Por lo tanto, es razonable que sean responsables del cuerpo que se encontró recientemente en Duskwood.

Tengo los números telefónicos y la información personal de los dos implicados y se las pasaré a cualquiera que esté dispuesto a ayudarme.

¡Por favor! Ayúdenme a encontrar a mi hermana y a llevar a los culpables ante la justicia.”

Me sentí palidecer ¿Cómo había conseguido información personal mía? Era imposible… Solo podría encontrar información antigua, muy antigua… Lo verán todos en Duskwood… Phil sabrá que soy yo, me va a odiar… pero yo no hice nada…

Yo no hice nada.

#fanfic#ao3#wattpad#duskwood#duskwood everbyte#duskwood fanfiction#duskwood mc#duskwood phil#phil hawkins fanfiction#phil hawkins#duskwood phil x mc

1 note

·

View note

Video

tumblr

Digital Recovery LATAM

----------------------

Digital Recovery es una empresa que lleva más de 25 años en el mundo de la recuperación de datos. Actualmente, cuenta con presencia en más de 9 países y actualmente atiende todo tipo de empresas, desde pequeñas empresas o personas naturales, hasta grandes empresas de cientos de empleados. Ransomware Help es parte del grupo Digital Recovery encargado únicamente de seguridad informática y criptografía. http://latam.ransomwarehelp.com/

0 notes

Text

COMO SE ELIMINA EL RANSOMWARE EN WINDOW 10, 8 o 7

Si ya has sido víctima de algún tipo de Ransomware lo más recomendable es tratar de limpiar tu sistema, apoyándose con las herramientas que Windows pone a tu disposición.

¿Qué tipos de ransomware puedo encontrar?

Existen tres tipos de ransomware y dependiendo del tipo de ataque sufrido por el equipo, se determinará el grado de dificultad para la recuperación de la información; esta tarea puede ser sencilla o sencillamente imposible.

Uno de los tipos que podemos encontrar es un software malicioso o scareware que podremos desinstalar en minutos; sin embargo existen otras dos variaciones más terribles, denominadas filecoders y ransomware de cifrado, estos malwares son capaces de cifrar los archivos, secuestrando la información, para exigir un pago a cambio de un código de descifrado.

¿Es posible eliminar el ransomware?

En el caso de los filecoders cada uno tiene su procedimiento específico de descifrado, lo que imposibilitará eliminarlo con facilidad; incluso algunos programas de ransomware cuentan con un plazo de caducidad, que provoca que se borren a sí mismo una vez cumplido ese periodo de tiempo. En el caso de Windows se pueden utilizar programas de protección antivirus para eliminarlos; de esta manera evitará que este malware se distribuya a otros equipos con la desventaja que sus archivos quedarán cifrados.

Lo importante es identificar el tipo de ransomware que afecta su PC para utilizar una de las herramientas de descifrado de ransomware legítimos para Windows y poder recuperar sus datos. No obstante, hay que ser cauteloso en esa búsqueda, ya que muchas variantes de ransomware utilizan cifrado a nivel empresarial imposible de romper.

¿Qué debo hacer?

Lo primordial es la prevención, para ello, se debe realizar una copia de seguridad del sistema operativo del PC y los archivos de manera periódica; es recomendable utilizar almacenamiento en la red como Dropbox o google cloud, o aprovechar dispositivos externos como unidades flash. ¡Nunca guardes tus copias de seguridad en tu propio computador, pues el ransomware afecta los archivos originales y copias!

En caso de un contagio por ransomware en primer lugar debes revisar todos tus dispositivos (PC, tabletas y Smartphone) para verificar cuáles han sido afectados, además desconecta todo aquel dispositivo de almacenamiento externo que poseas para evitar su contaminación.

En segundo lugar, averigua que tipo de ransomware te ha afectado: los temibles filecoders (como WannaCry o CryptoLocker). O algunos más sencillos de eliminar como los Screenlockers o el Scareware. Para esta tarea puedes utilizar el uso de Crypto Sheriff, una herramienta útil para comprobar los datos que han sido afectados, reconocer el cifrado y hallar la solución, poniendo a tu disposición un enlace para descargar el programa de descifrado para desencriptar la información.

En tercer lugar procede a eliminar el ransomware que ha retenido tu información, en el caso de Windows 10, 8 y 7 tienes cuatro opciones:

● Revisa si el ransomware se eliminó por sí mismo.

● Elimínalo con el antivirus legítimo.

● Busque asesoría en expertos en soporte técnico del antivirus lo eliminen.

● Elimina el malware de manera manual.

Por último, recupera todos los archivos cifrados, para ello puedes utilizar varias estrategias, aquí algunas:

- Restablece el sistema operativo desde una copia de seguridad, a través de la función de Restaurar sistema, así lograrás restablecer los programas y archivos de tu equipo. Si esto no resulta. En el caso de Windows 10 y 8 lo puedes hacer a través del Historial de archivos. En Windows 7 también lo podrás realizar aunque con un poco más de voluntad.

- Emplea herramientas de descifrado (desencriptación Ransomware) para recuperar tu acceso, ideales para PC con Windows, las cuales son accesibles de manera gratuita.

- Si has realizado todos los pasos necesarios y aún no consigues desbloquear la información, No pagues rescate ni negocies alguna alternativa, a pesar de la urgencia lo recomendable es esperar que se publique una herramienta de descifrado de ransomware que le haya afectado. No pague para no apoyar esta práctica delictiva, además que no tendrá ninguna garantía de que envíen un descifrador que sirva realmente y le devuelva su información

1 note

·

View note

Text

Entre tu olvido y mis recuerdos te busqué,

Entre el anzuelo y las branquias del pez que anhela mar

Desempolvé tus te quieros,

Y me amarré el cabello en alto para atraer tus tibios besos a mi orejuela

Y no te encontré.

Entre las líneas de tus fríos mensajes

Trato de desencriptar un te extraño

Los viernes de noche suspiro al esperarte

Los sábados te preparo café y un revoltillo.

Los domingos camino contigo en La Alameda,

saboreo tu parloteo en un banco de Reforma y me aferro a tus manos anhelando que el lunes no amanezca.

Ya ves tan siquiera con tanta evocación,

No te encontré.

2 notes

·

View notes

Text

Encriptar datos entre JavaScript y PHP - Clave pública y privada

Encriptar datos entre JavaScript y PHP - Clave pública y privada aparece primero en nuestro https://jonathanmelgoza.com/blog/encriptar-datos-entre-javascript-y-php-clave-publica-y-privada/

Hoy aprenderemos a encriptar datos entre JavaScript y PHP mediante un cifrado asimétrico con clave pública y privada, con esto nuestra información estará encriptada y solo nosotros podremos desencriptarla al recibirla.

Muchas veces al programar sistemas web debemos pasar información de JavaScript a PHP.

Es importante cifrar esta información para evitar que este sin seguridad en la red en peligro de hackers listos para robar nuestra información.

Aquí es cuando uno piensa en un cifrado tradicional simétrico, pero que al exponer la forma de cifrar se vuelve aún inseguro, por esta razón utilizaremos un cifrado asimétrico.

Un cifrado asimétrico, a diferencia de un cifrado simétrico tradicional, se apoya en dos claves: una pública y otra privada.

La clave pública la podemos exponer en nuestro código JavaScript en el lado del cliente, pero nuestra clave privada estará segura en PHP del lado del servidor.

Veamos ahora cómo encriptar datos entre JavaScript y PHP mediante el uso de clave pública y clave privada.

Generamos clave pública y privada

Para hacer esto nos apoyamos en la herramienta ssh-keygen en Windows.

Esta herramienta nos permitirá crear nuestras claves pares, iniciamos una consola de Windows y escribimos:

ssh-keygen

Nos pedirá ingresar una ruta donde guardar nuestra clave, la ingresamos y continuamos.

Por último nos pide una frase clave, esta frase debemos recordarla pues la necesitaremos más adelante.

Una vez terminado el proceso vamos a la ruta donde se guardó nuestra clave y la copiamos pues la necesitaremos en los siguientes pasos.

Configuraciones iniciales

Para comenzar es necesario subir nuestra clave al servidor.

En mi caso he creado una carpeta llamada enc, allí he puesto mi archivo clave y un archivo llamado enc.php.

Este archivo PHP será el encargado de leer nuestro archivo clave para acceder a nuestra clave pública y privada.

$pk = file_get_contents(realpath(__DIR__.DIRECTORY_SEPARATOR.'clave.pem')); $kh = openssl_pkey_get_private($pk, "frase clave"); $detalles = openssl_pkey_get_details($kh); function to_hex($data) return strtoupper(bin2hex($data));

Puedes observar que hacemos uso de nuestra frase clave y que declaramos una función de ayuda.

Aquí hacemos uso de la función file_get_contents que obtiene el contenido de un archivo, openssl_pkey_get_private que obtiene una clave privada y openssl_pkey_get_details que obtiene una matriz con los detalles de la clave.

Conoce la relación de las matemáticas con la programación.

Encriptamos datos con clave pública en JavaScript

Para encriptar datos desde JavaScript primero incluimos el archivo de configuración.

<?php include "enc/enc.php"; ?>

Posteriormente vamos a necesitar algunas librerías de RSA: jsbn.js, prng4.js, rng.js, rsa.js, las podemos obtener en http://www-cs-students.stanford.edu/~tjw/jsbn/.

Las descargamos y luego las importamos a nuestro proyecto, ahora continuamos.

Inicializamos en JavaScript un objeto RSAKey con ayuda de los detalles de nuestra clave:

var rsa = new RSAKey(); rsa.setPublic('<?php echo to_hex($detalles['rsa']['n']) ?>', '<?php echo to_hex($detalles['rsa']['e']) ?>');

Ahora cada que queramos cifrar información vamos a hacer lo siguiente:

datos = rsa.encrypt(datos);

Por ejemplo al enviar información por POST para que la información no vaya en texto plano, ya la desencriptaremos después en PHP.

Desencriptamos datos con clave privada en PHP

Para desencriptar la información en el lado del servidor en PHP necesitamos incluir nuestro archivo de configuración:

include "enc/enc.php";

Utilizaremos la función de PHP openssl_private_decrypt para obtener nuestra información sin cifrar:

$datos= pack('H*', $datos); if (openssl_private_decrypt($datos, $r, $kh)) $datos = $r;

Ahora tendremos la misma información que teníamos antes de cifrar, ¿fácil no?

Cuando alguien se encuentre revisando el tráfico de la red ya no verá datos planos sino datos cifrados por una clave pública y privada, cifrado asimétrico.

Si esta información sobre cómo encriptar datos entre JavaScript y PHP con clave pública y privada te ha sido de utilidad no olvides compartirla en tus redes sociales favoritas y dejarnos un comentario en la sección de abajo, será un placer ayudarte.

¡Hasta luego!

1 note

·

View note